Eine der besten Möglichkeiten, den Status einer IT-Infrastruktur zu ermitteln, besteht in der Analyse ihres Netzwerks , da dort Hunderte von Prozessen, Diensten und Elementen passieren müssen, die eine optimale Kommunikation zwischen allen Geräten und Benutzern des Netzwerks ermöglichen und somit ermöglichen alles funktioniert wie erwartet. Es gibt zahlreiche Tools, mit denen wir alles, was im Netzwerk passiert, optimieren und überwachen können. Dies ist von entscheidender Bedeutung, da wir dem, was in der Netzwerkumgebung passiert, einen Schritt voraus sein können, bevor dies geschieht, und eines dieser Tools ist ngrep.

TechnoWikis analysiert, wie ngrep unter Linux verwendet wird, um die besten Netzwerkstatistiken unter Linux zu erhalten.

Mit ngrep kann ein erweiterter regulärer oder hexadezimaler Ausdruck angegeben werden, der mit den Nutzdaten der Systemdaten übereinstimmt.

- Linux 2.0+ (RH6 +, SuSE, TurboLinux, Debian, Gentoo, Ubuntu, Mandrake, Slackware) / x86, RedHat / Alpha Cobalt, (Qube2) Linux / MIPS

- Solaris 2.5.1, 2.6 / SPARC, Solaris 7, Solaris 8 / SPARC, Solaris 9 / SPARC

- FreeBSD 2.2.5, 3.1, 3.2, 3.4-RC, 3.4-RELEASE, 4.0, 5.0

- OpenBSD 2.4, 2.9, 3.0, 3.1+

- NetBSD 1.5 / SPARC

- Digital Unix V4.0D (OSF / 1), Tru64 5.0, Tru64 5.1A

- HPUX 11

- IRIX

- AIX 4.3.3.0/PowerPC

- BeOS R5

- Mac OS X 10+

- GNU HURD

- Windows 95, 98, NT, 2000, XP, 2003 / x86, 7, 8, 8.1, 10

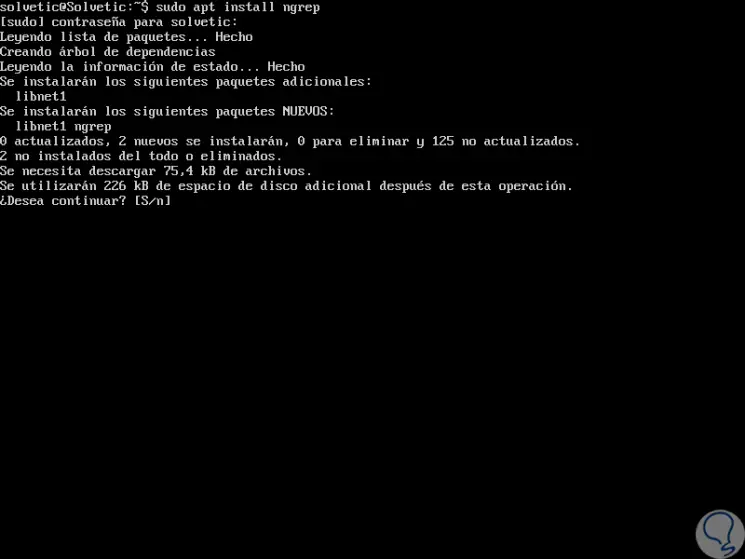

1. Installieren Sie den Befehl ngrep unter Linux

Ngrep ist für die Installation aus den Standardsystemrepositorys in den Linux-Distributionen über das Paketverwaltungstool verfügbar. Dazu führen wir den folgenden Befehl für die Installation basierend auf der verwendeten Distribution aus.

Geben Sie den Buchstaben S ein, um den Download und die Installation des ngrep-Pakets zu bestätigen. Nach Abschluss der Installation von ngrep kann die Analyse des Netzwerkverkehrs unter Linux gestartet werden, um auf wichtige Informationen in diesem Segment zuzugreifen.

sudo apt install ngrep sudo yum install ngrep sudo dnf install ngrep

2. Verwenden Sie den Befehl ngrep unter Linux

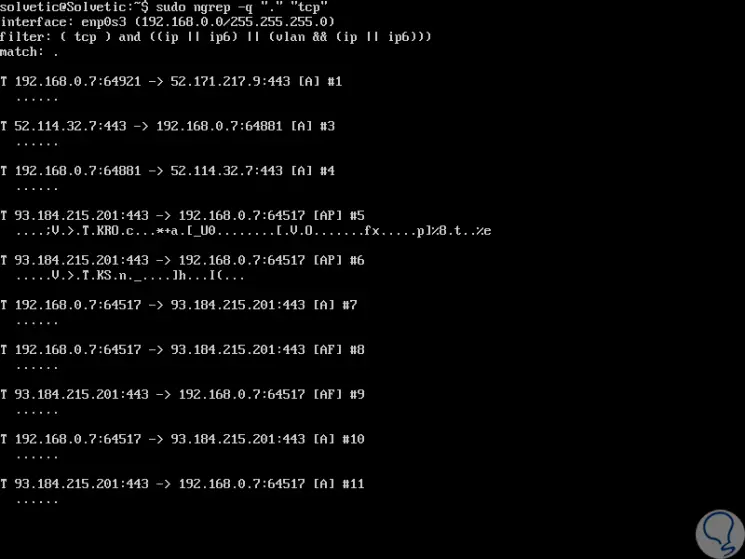

Mit dem folgenden Befehl ist es möglich, alle Ping-Anforderungen in der Standardarbeitsoberfläche des Servers abzugleichen. Dazu müssen wir ein anderes Terminal öffnen und eine andere Remote-Maschine anpingen. Dann verwenden wir den Parameter -q, der ngrep mitteilt, dass diese Funktion stillschweigend funktioniert, damit keine anderen Informationen als Paket-Header und die entsprechenden Ladevorgänge generiert werden. Wir können Folgendes ausführen:

sudo ngrep -q "." "tcp"

Um die Verkehrserfassung abzuschließen, verwenden wir die folgenden Tasten:

+ C Strg + C

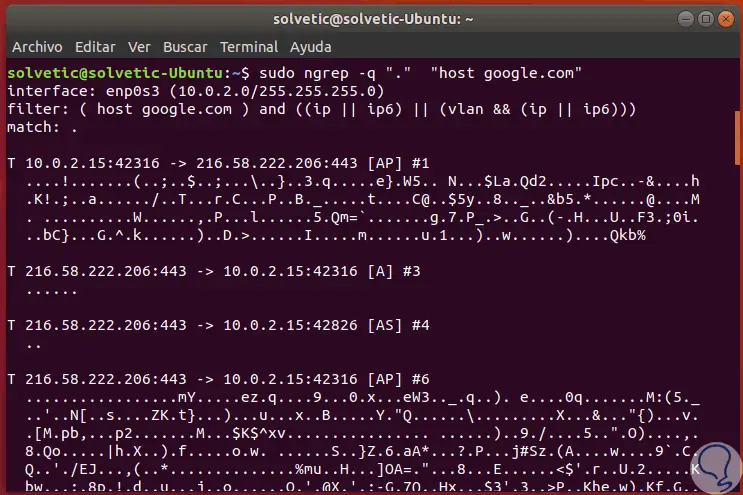

Wenn wir nur den Datenverkehr einer bestimmten Zielwebsite abgleichen möchten, müssen wir den folgenden Befehl ausführen und dann versuchen, über einen Browser auf diese Site zuzugreifen:

sudo ngrep -q "." "host google.com"

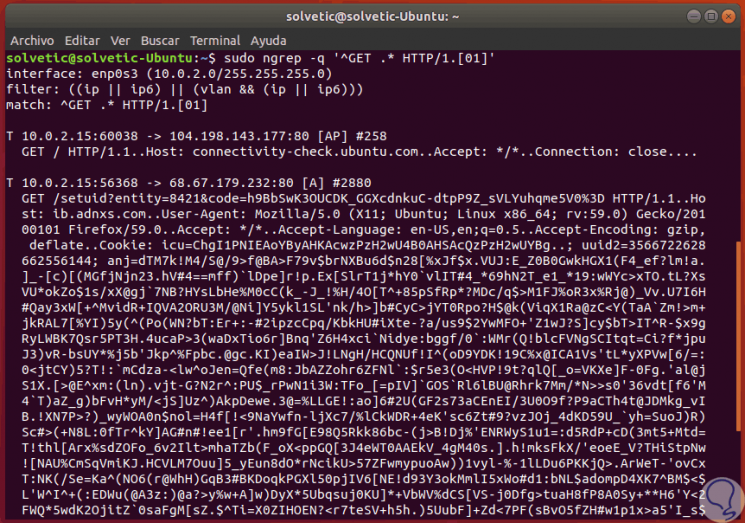

Wenn Sie im Internet surfen, können Sie den folgenden Befehl ausführen, um die vom Browser angeforderten Dateien zu steuern:

sudo ngrep -q '^ GET. * HTTP / 1. [01]'

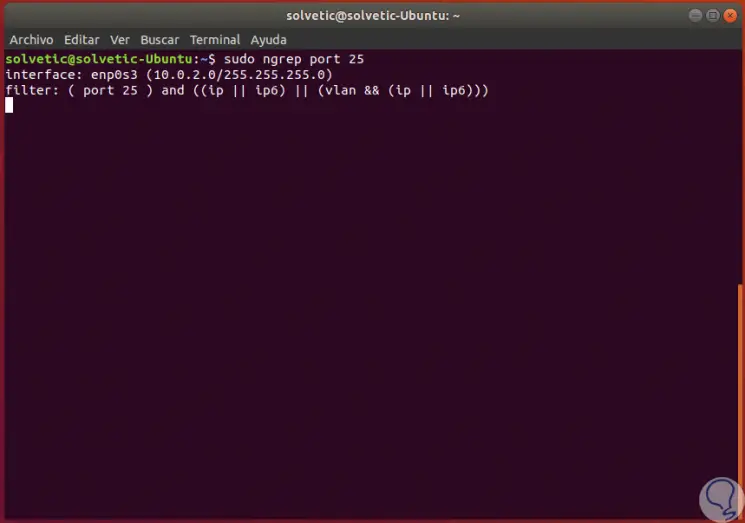

Führen Sie den folgenden Befehl aus, um alle auf dem Quell- oder Zielport 25 (SMTP) ausgeführten Aktivitäten anzuzeigen:

sudo ngrep port 25

Wenn wir den netzwerkbasierten Syslog-Verkehr überwachen möchten, dessen Übereinstimmung das Wort “error” ist, verwenden wir den folgenden Befehl:

sudo ngrep -d Beliebiger 'Fehler'-Port 514

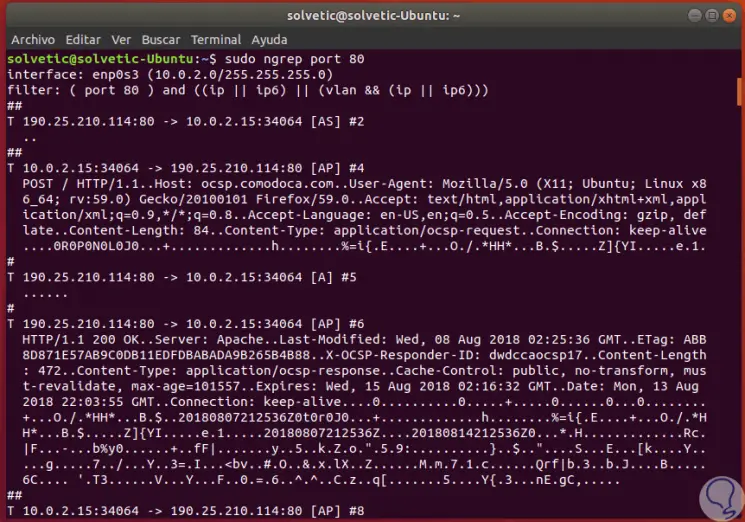

Das Dienstprogramm ngrep kann in / etc / services gespeicherte Service-Port-Namen (auf Unix-ähnlichen Systemen wie Linux) in Port-Nummern konvertieren. ngrep kann auf einem HTTP-Server (Port 80) ausgeführt werden, der alle Anforderungen an den Zielhost abgleicht. Dazu führen wir Folgendes aus:

sudo ngrep port 80

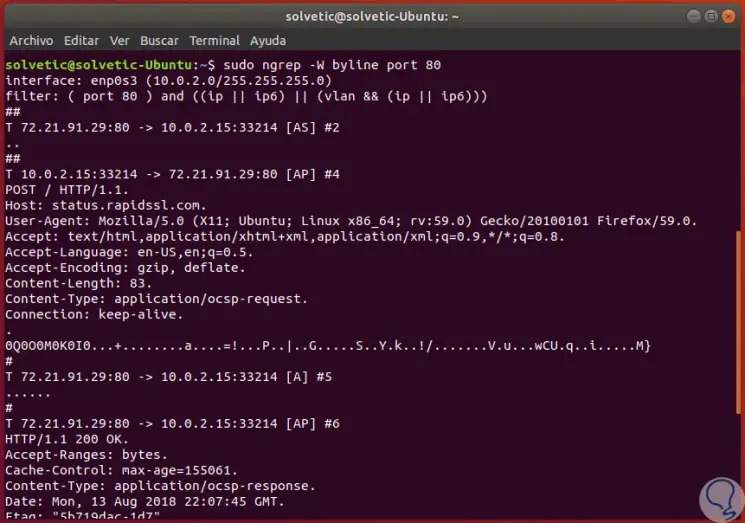

In diesem Ergebnis werden alle Übertragungen von HTTP-Headern mit Einrückungsdetails angezeigt. Auf diese Weise können wir jedoch zur Verbesserung der Verwaltung auch den Byline-Modus -W verwenden.

sudo ngrep -W byline port 80

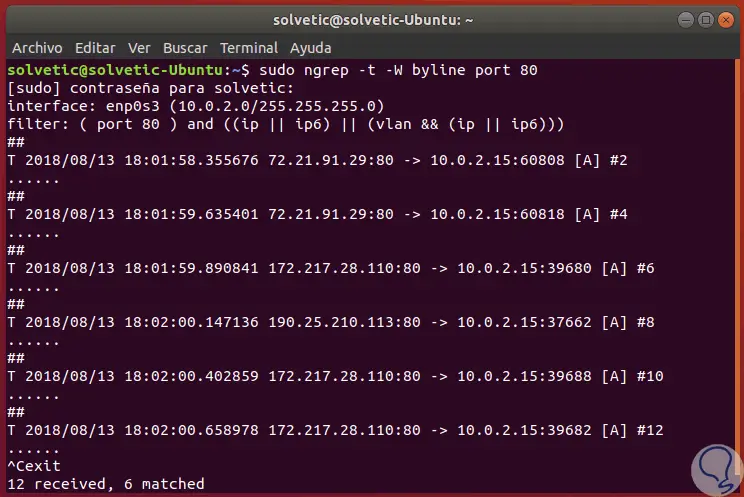

Um die Ergebnisse mit einem Zeitstempel im Format JJJJ / MM / TT HH: MM: SSUUUUUU beim Kombinieren eines Pakets zu drucken, muss der Parameter -t wie folgt verwendet werden:

sudo ngrep -t -W Byline-Port 80

Wenn verhindert werden soll, dass die Schnittstelle im Promiscuous-Modus überwacht wird, dieser Modus jedes Netzwerkpaket abfängt und liest, das vollständig eingeht, muss das Flag -p hinzugefügt werden:

sudo ngrep -p -W Byline-Port 80

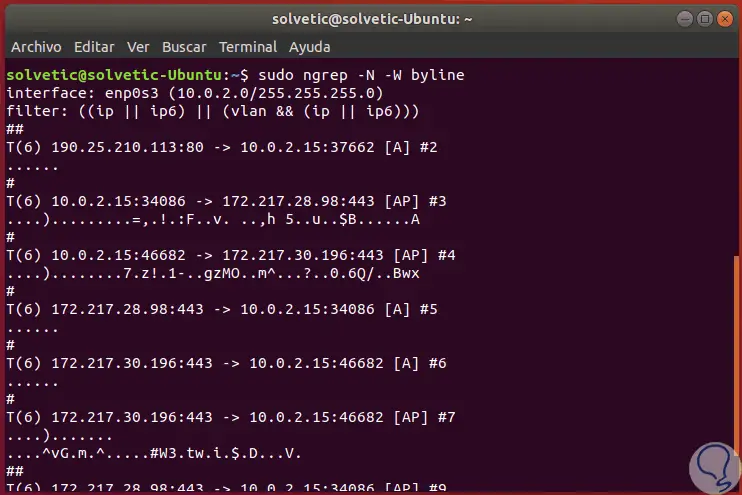

Eine andere Alternative ist der Parameter -N, der angewendet wird, wenn wir unverarbeitete oder unbekannte Protokolle erkennen.Dieser Parameter weist ngrep an, die Unterprotokollnummer zusammen mit der Kennung eines einzelnen Zeichens anzuzeigen wir führen aus:

sudo ngrep -N -W byline

Um weitere Hilfe von ngrep zu erhalten, können wir Folgendes ausführen:

man ngrep

Somit wird das Dienstprogramm ngrep zu einer idealen Lösung, um in Linux-Umgebungen alles, was mit dem Netzwerk zusammenhängt, mit detaillierten und vollständigen Ergebnissen zu überwachen.