Zu den verschiedenen administrativen Aufgaben , die wir als IT-Mitarbeiter ausführen müssen, gehört die Überwachung und Steuerung der Zugriffe auf die Server, um Angriffe, nicht autorisierte Verbindungen oder das Senden von Informationen von nicht autorisierten Benutzern zu verhindern mit den erforderlichen Genehmigungen für diesen Zweck.

Obwohl es heute Tools gibt, mit denen wir diese Art von Aufgaben ausführen können, werden wir sehen, wie wir das Windows Server 2016- Tool verwenden können : NETSTAT

- Protokoll verwendet

- Lokale IP-Adresse

- Ziel-IP-Adresse

- Verbindungsstatus

Dies ist wichtig, um sowohl den Ursprung als auch das Ziel der Verbindungen zu kennen. Für dieses Tutorial verwenden wir Windows Server 2016.

1. Ausführen von NETSTAT unter Windows Server 2016

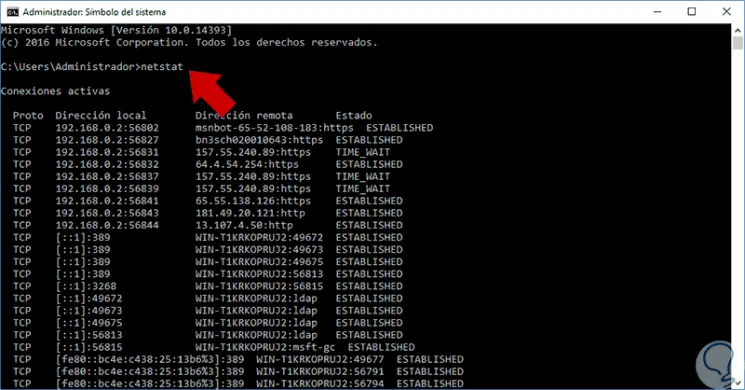

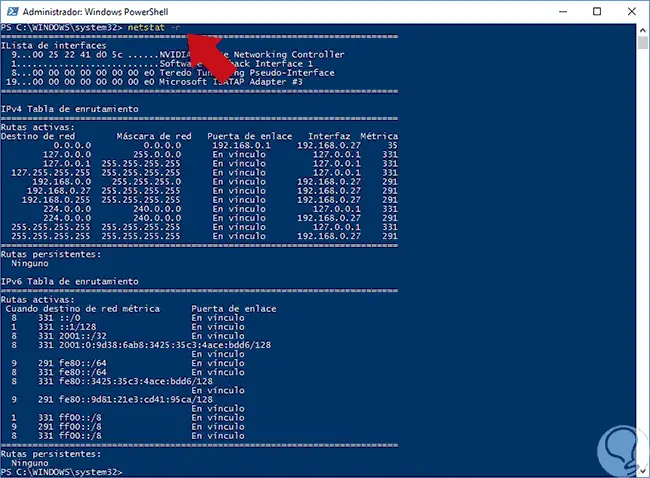

Um den NETSTAT- Befehl in Windows Server 2016 auszuführen, ist es wichtig, dass wir die Eingabeaufforderung als Administratoren ausführen (Rechtsklick / Als Administrator ausführen). Sobald das Terminal geöffnet ist, geben wir den Befehl netstat ein und erhalten das folgende Ergebnis.

Dort sehen wir alles, was mit eingehenden und ausgehenden Windows Server 2016-Verbindungen zu tun hat, sowie deren jeweiligen Status. Einige der Zustände, die wir sehen können, sind die folgenden:

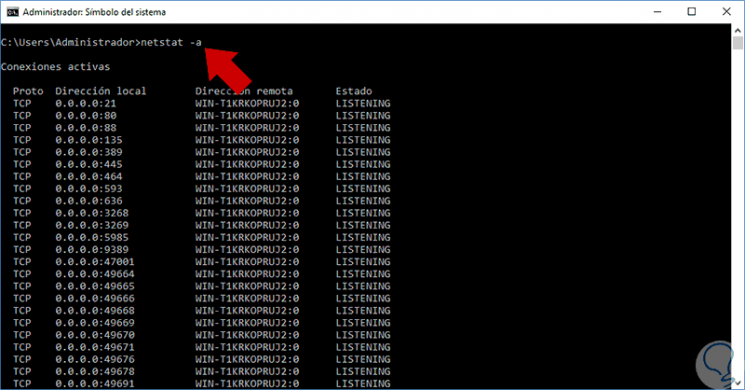

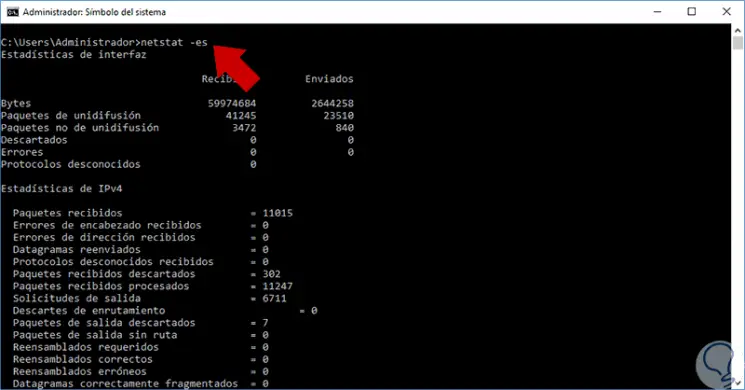

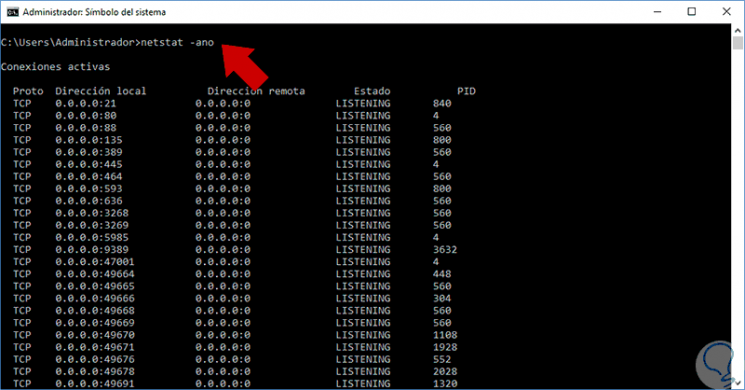

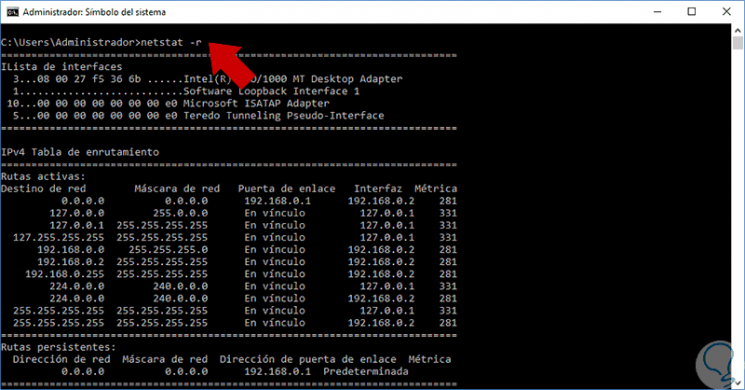

2. Parameter zur Verwendung mit NETSTAT in Windows Server 2016

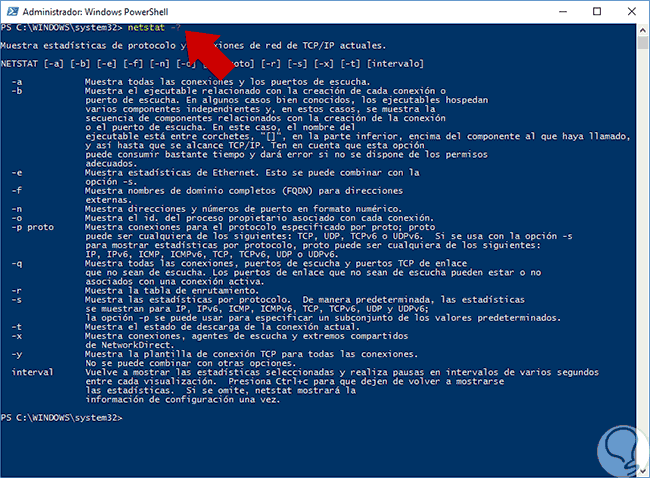

Wie wir sehen können, sind die Informationen, die mit dem Befehl netstat angezeigt werden, ziemlich breit und wir haben einige Parameter, mit denen wir diese Art von Informationen filtern können. Um alle verfügbaren Optionen abzurufen, können Sie den folgenden Befehl verwenden:

netstat -?

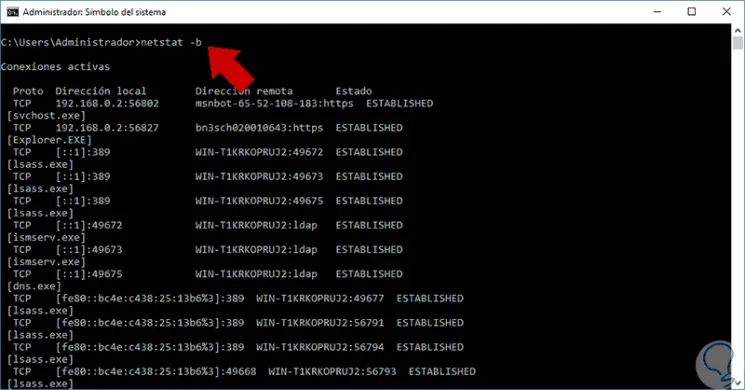

3. Mit NETSTAT in Windows Server 2016 zu verwendende Parameter

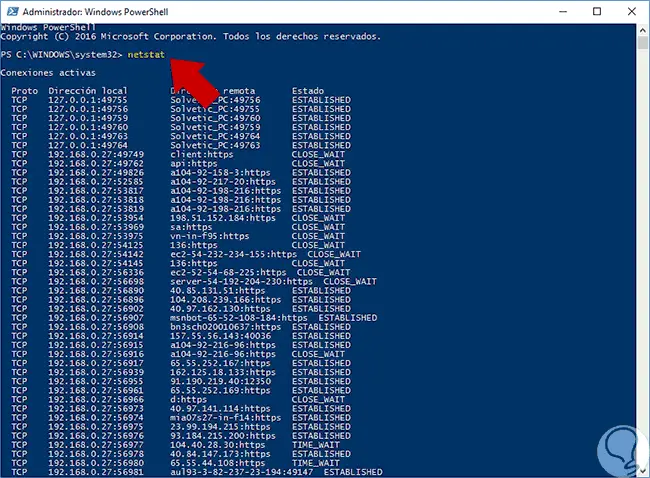

Genauso können wir Windows PowerShell (muss als Administrator ausgeführt werden) zur Visualisierung der verschiedenen von NETSTAT angebotenen Parameter verwenden.

Um die vollständige Liste der mit Windows PowerShell zu verwendenden Parameter zu erhalten, verwenden wir den folgenden Befehl.

netstat -?

Ab diesem Zeitpunkt können wir abhängig von der Art der erforderlichen Informationen mithilfe von PowerShell NETSTAT-Parameter in Windows Server 2016 verwenden.

Wie wir sehen können, können wir das Systemsymbol oder Windows PowerShell verwenden, um auf diese vollständigen und aktualisierten Informationen zum Netzwerkstatus auf unseren Computern zuzugreifen. Neben Windows Server ist dieser Befehl in anderen Systemen sehr nützlich. Deshalb möchten wir, dass Sie auch lernen, wie Sie NETSTAT unter Windows 10 und Linux verwenden.

NETSTAT Windows Linux