FTK Imager ist eine Software, die zum Erstellen von Disk-Image-Dateien oder zum Mounten von Disk-Images oder Speichergeräten verwendet wird. Anschließend können wir eine Disk-Struktur-Analyse durchführen, Daten wiederherstellen usw. Mit dieser Software können Sie verlorene Dateien lokalisieren oder nach Daten suchen, indem Sie das Disk-Image mit Schlüsselwörtern scannen .

Mit der Software wird ein Image einer Festplatte abgerufen oder in einer Formatdatei erstellt :

- dd

- img

- ed01

- roh

Wir können ein Image mit Teilen der Festplatte oder mit der gesamten Partition erstellen, das später rekonstruiert werden kann.

Einer der Vorteile besteht darin, dass die Software am Ende der Aufnahme des Bildes einen MD5-Hash-Schlüssel berechnet und generiert, der zur Bestätigung der Integrität der Daten verwendet wird, und dass das von uns erstellte Bild nicht geändert wurde, da minimale Änderungen vorgenommen wurden In der Bilddatei wird der Sicherheitscode geändert und entspricht nicht dem Original.

FTK Imager wird häufig von forensischen Computerexperten verwendet, da hiermit Daten von einem Gerät erfasst, ein Bild mit den Daten erstellt und die digitalen Beweise ausgewertet werden können, um festzustellen, ob eine detailliertere Analyse gerechtfertigt ist.

Mit FTK Imager können Sie verschiedene Aufgaben ausführen. Einige davon sind die folgenden:

- Erstellen Sie forensische Images von lokalen Festplatten , logischen Laufwerken, Remotespeichergeräten, mobilen Geräten, Flash-Laufwerken, Zip-Laufwerken, CDs und DVDs, vollständigen Ordnern oder einzelnen Dateien von verschiedenen Speicherorten.

- Darüber hinaus können wir den Inhalt von forensischen Bildern, die auf einem lokalen Computer oder einer Netzwerkeinheit gespeichert sind, in der Vorschau anzeigen und extrahieren .

- FTK Imager ermöglicht es uns auch, Dateien und Ordner zu exportieren, um sie einzeln zu behandeln , Dateien anzuzeigen und wiederherzustellen, die von der Festplatte oder einem Papierkorb gelöscht, aber noch nicht im Gerät überschrieben wurden.

- Erstellen Sie MD5- und SHA-1-Hashes, um die Integrität der Dateien und des von uns generierten Images sicherzustellen und zu bewahren . Wir haben ein Bild erstellt, wie wir im Tutorial Forensische Analyse von Festplatten und Partitionen mit Autopsy gesehen haben. Mit demselben FTK-Imager können Sie auch ein Image eines Speichergeräts erstellen.

Ein Bild ist eine Kopie des gesamten Speichergeräts oder eines Teils davon, um eine versehentliche oder absichtliche Änderung der auf dem Speichergerät vorhandenen Daten zu verhindern. FTK Imager erstellt ein Bild, das Stück für Stück kopiert , und das resultierende Bild in einer Datei Identisch mit der ursprünglichen Struktur des Geräts, einschließlich Speicherplatz, Konfiguration des Geräts und aller Dateien, die das Gerät enthalten, auch wenn es temporär war. Auf diese Weise können Sie diese Daten an einem sicheren Ort speichern und anschließend eine Untersuchung anhand des Abbilds des Geräts durchführen.

Nachdem Sie das Installationsprogramm von der offiziellen AccessData-Website heruntergeladen haben, fahren Sie mit der Installation des Programms fort, das nur unter Windows funktioniert.

Erstellen Sie ein Image eines Geräts

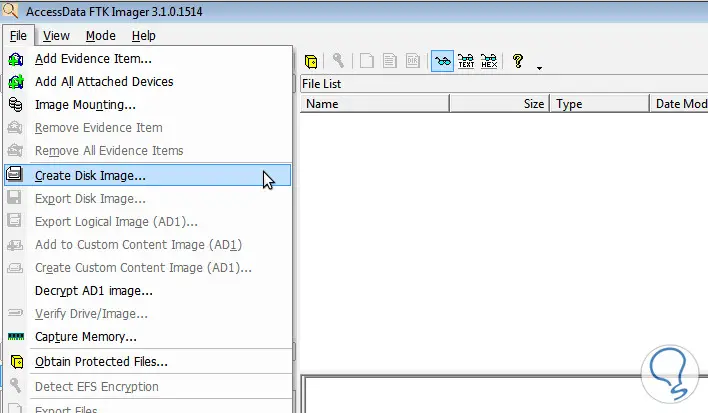

Wir können das Image mit der gleichen Software aus der Option Create Disk Image erstellen .

Unter Linux können wir den Befehl dd verwenden , um ein Image eines bestimmten Festplattenlaufwerks oder Ordners wie folgt zu erstellen:

sudo dd if = / dev / partition von = / home / myuser / file copy.dd

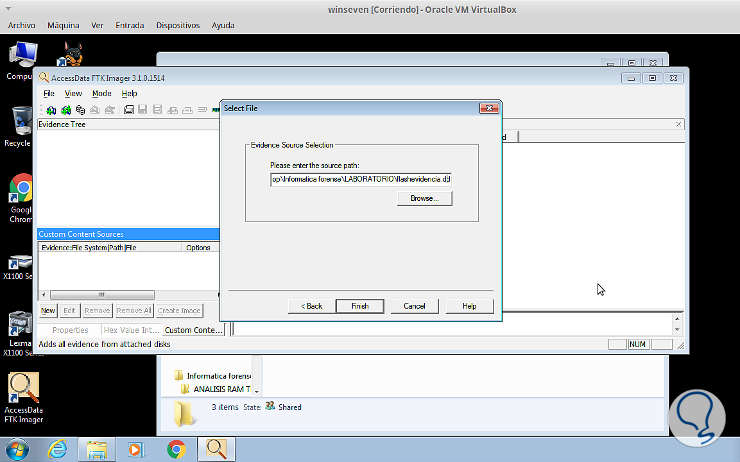

Wenn wir das Bild mit FTK Imager erstellt haben, müssen wir die Beweisdatei im Menü Datei unter Beweis hinzufügen hinzufügen.

In diesem Tutorial haben wir ein Bild, das zu einem Flash-Speicher gehört.

Als Nächstes müssen wir angeben, zu welchem Einheitentyp das Image gehört, ob es sich um eine physische Einheit, eine logische Einheit oder eine Image-Datei handelt. In diesem Fall wählen wir die Image-Datei aus und klicken auf Weiter .

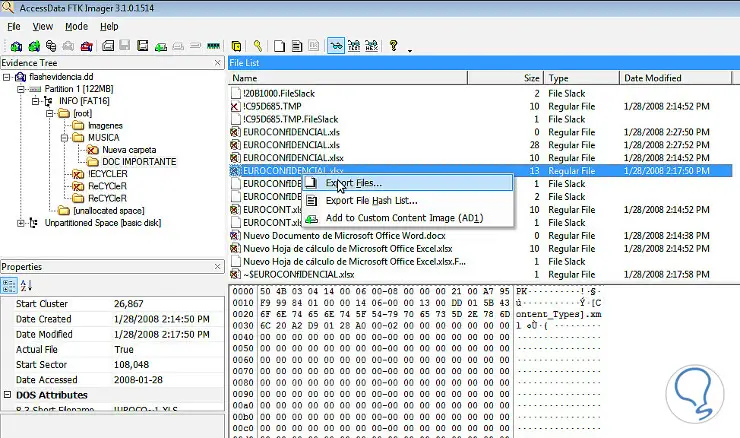

Dann werden wir das Image sehen und können seine Verzeichnisse und Dateien durchsuchen, seine Eigenschaften kennen, welches Betriebssystem installiert wurde.

Als Nächstes können wir die virtuelle Festplatte als physische Festplatte analysieren, sodass alles, was in selbst gelöschten Dateien enthalten ist, angezeigt oder wiederhergestellt werden kann.

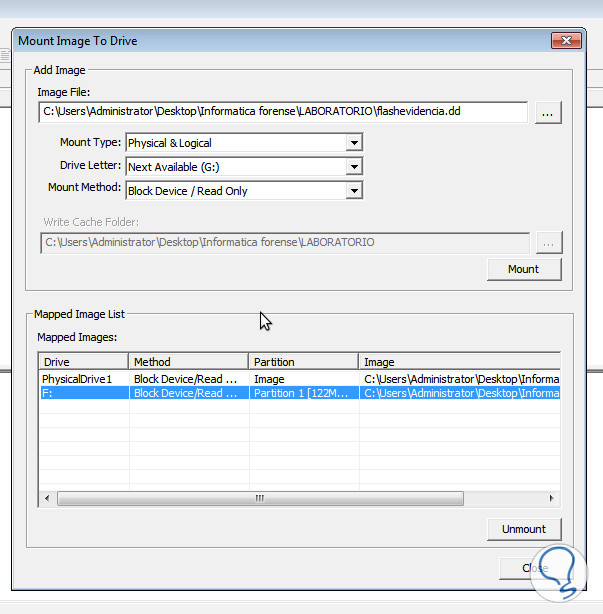

Im Beispiel sehen wir, wie wir einige Arbeitsblattdateien wiederherstellen können. Wir können die Einheit sogar über die Option Datei> Image einbinden zusammenbauen . Ein eingebundenes Image entspricht einer weiteren Platteneinheit.

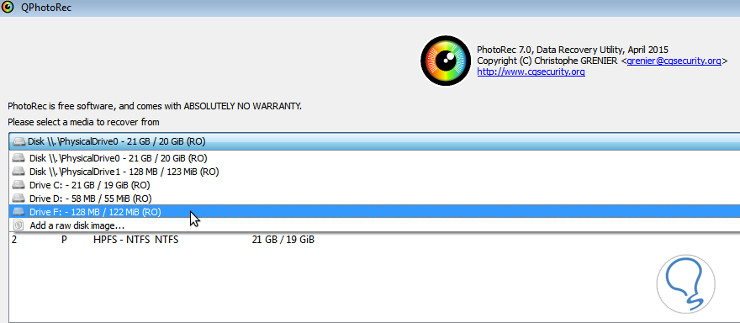

Hier können wir sehen, dass beim Mounten der Einheit in der Einheit F:, jetzt haben wir es als virtuelle Platteneinheit zur Verfügung und können eine Software wie PhotoRec (Sie haben es in Position 7 dieses Artikels) verwenden, die wir von Ihrem Web herunterladen können offizielle gelöschte Dateien wiederherstellen.

PhotoREc ist sehr einfach zu bedienen, es muss nicht installiert werden, sondern nur angegeben werden, welche Einheit oder Partition wiederhergestellt werden soll.

Hier sehen wir, dass unser virtuelles Laufwerk F: mit dem Inhalt des Disk-Image angezeigt wird. Wir wählen die Einheit aus und geben nachfolgend an, in welches Verzeichnis die wiederhergestellten Dateien standardmäßig kopiert werden sollen: recup_dir .

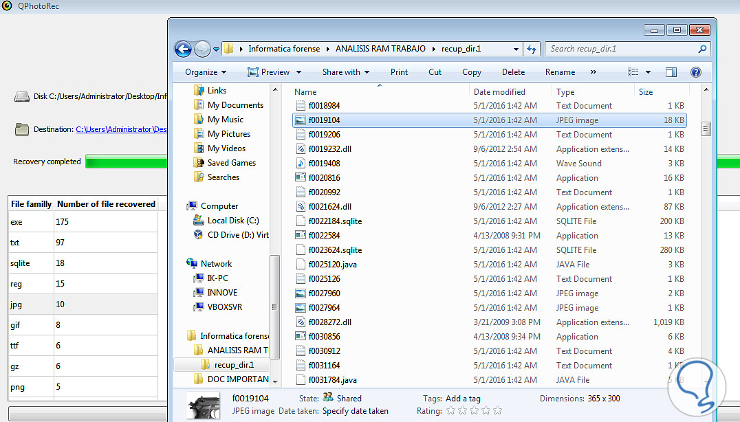

Wir können die Erweiterungen der wiederhergestellten Dateien der von uns erstellten virtuellen Einheit sehen. Dieses wiederhergestellte Verzeichnis ist physisch, nicht virtuell oder logisch, sodass wir die Dateien permanent zur Verfügung haben. Diese Software hat auch exe-Dateien wiederhergestellt, sodass wir sie analysieren können, um festzustellen, ob es sich um einen Virus oder eine gefährliche Software für das System handelt. Daher ist es besser, diese Art der Analyse in einer virtuellen Maschine wie VirtualBox durchzuführen.