Der Vorteil ist, dass ein Test oder ein programmierter Zugriff von einem mobilen Gerät wie einem Tablet oder Smartphone aus durchgeführt werden kann. Unter Android gibt es viele Sicherheitstools . In diesem Tutorial schlagen wir zANTI vor , eine Anwendung, die entwickelt wurde, um Penetrationstests von WLAN-Netzwerken durchzuführen, einschließlich erweiterter Scanner mit der Option, Sicherheitslücken zu suchen und zu finden, Ports anzugreifen und Datenverkehr umzuleiten , Exploits ausführen, ist ein komplettes Tool auf unserem mobilen Gerät mit Android.

Das zANTI-Diagnosetool ist nicht im Google Store verfügbar, wir können es jedoch von der offiziellen zAnti-Website herunterladen (siehe unten).

zANTI ist eine interessante Lösung, mit der die Sicherheit des Netzwerks getestet werden kann. Außerdem werden Berichte zu jedem durchgeführten Test angezeigt. Sobald wir die apk-Datei heruntergeladen haben, müssen wir sie auf unser Mobilgerät kopieren. Die Dateien mit der Endung apk, sind Anwendungen, die unter Android laufen, ist der Installer der Software auf unserem Gerät.

1. Wie installiere ich Zanti auf Android?

Wir können Zanti auf zwei verschiedene Arten installieren, wie unten gezeigt.

Wir müssen unsere E-Mail-Adresse eingeben und ihm wird ein Download-Link gesendet. Um eine apk-Datei von unserem Gerät zu installieren, müssen wir in der Lage sein, die Datei auf dem Gerät zu suchen und zu finden. Hierzu verwenden wir einen Dateimanager.

Dateimanager erleichtern uns das Durchsuchen des Geräts durch Durchsuchen der Ordner. Sobald wir das apk gefunden haben, können wir diese Anwendung installieren. Eine andere Möglichkeit ist, es in einem Emulator zu installieren, wenn wir das Android Sdk haben.

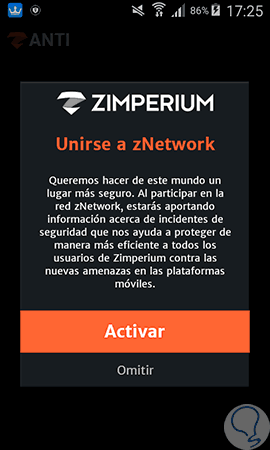

Die beste Alternative ist die Installation auf Ihrem Handy mit Internet über WiFi . Sobald die Anwendung installiert ist, können wir alle Zanti-Optionen verwenden, wenn wir das gerootete Telefon haben. Andernfalls bestehen einige Einschränkungen. Wir werden die Anwendung starten, wir werden gebeten, die Mail in der kostenlosen Community-Version zu starten.

2. Ausführen und Scannen von Sicherheitslücken mit Zantien Android

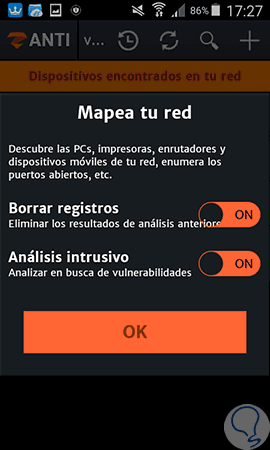

Nach der Installation dieses Dienstprogramms führt zANTI einen schnellen Scan durch, um nach Wi-Fi-Netzwerken und IP- Adressen zu suchen, die mit unserem Netzwerk verknüpft sind. Dann wählen wir ein Netzwerk über die IP aus und die zAnti-Anwendung führt einen Scan durch, der nach allen im Netzwerk verfügbaren IPs oder Ressourcen sucht.

Der Scan ist das Ergebnis einiger Tests, die mit nmap von zANTI automatisch durchgeführt wurden, um alle IP- Adressen im Netzwerk zuzuordnen .

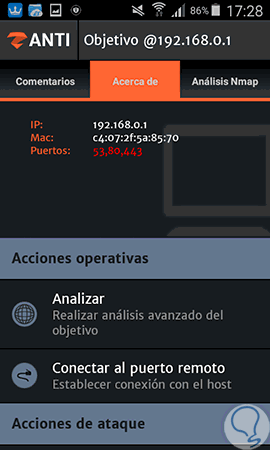

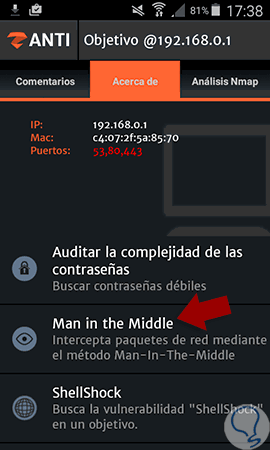

Dann müssen wir eine IP auswählen und auf den Bildschirm zugreifen, auf dem wir verschiedene Tests und Angriffe durchführen können. Wir können die offenen Ports erkennen und eine nmap-basierte Analyse durchführen , um zu versuchen, das Betriebssystem zu ermitteln, das von den Geräten mit dieser IP verwendet wird.

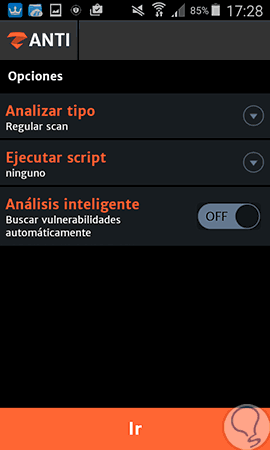

Im Folgenden können zwei Arten von Aktionen oder Angriffen unterschieden werden. Sobald wir den Scan-Typ ausgewählt haben, aktivieren wir den Schwachstellentest oder die intelligente Analyse.

- Wir haben Angriffsaktionen oder (Aktionen von Angriffen), bei denen wir versuchen können, mit einem Schlüsselwörterbuch ein Kennwort zu knacken. Man in the Middle-Angriffe, die dazu dienen, Datenpakete abzufangen, die im Netzwerk zirkulieren. ShellShock-Angriffe ShellShock, einfach .

- Wir haben auch operative Aktionen oder (operative Aktionen), mit denen wir verschiedene Arten von Scans durchführen und Verbindungen zu Remote-Ports herstellen können. Wir werden die Scans sehen, die wir durchführen können, wir wählen Scan und der Bildschirm wird angezeigt, um die Scanoptionen auszuwählen.

Als nächstes wählen wir die Art des Scans aus, den wir durchführen wollen. So können wir eine tiefe nmap-Analyse durchführen , die offenen Ports finden und dann mithilfe eines Sniffer-Scans den Datenverkehr erkennen und versuchen, Datenpakete zwischen den Passwörtern zu erfassen.

zANTI ist intuitiv ohne viel Komplexität, es gibt uns viele Funktionen, um Sicherheitstests durchzuführen . Wir können auch versuchen, Angriffe auszuführen, die nach dem Router eines Netzwerks suchen. Auf diese Weise können wir auf alle verbundenen Geräte zugreifen und einen Man-in-the-Middle-Angriff verwenden, um den gesamten Datenverkehr abzurufen oder ein bestimmtes Gerät anzugreifen.

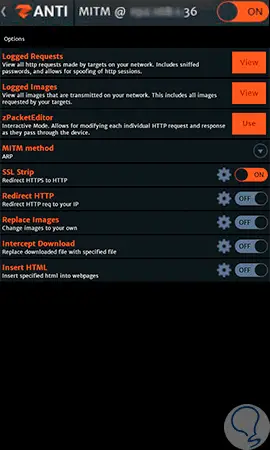

Ein weiteres Hilfsprogramm ist die Überprüfung der Sicherheit einer Website oder eines Servers. Sie müssen lediglich zum zAnti-Hauptbildschirm gehen, auf das + -Symbol zugreifen und eine Domain hinzufügen. Mit der Angriffsoption ” Mann in der Mitte ” können wir verschiedene Aufgaben und Tests durchführen, z.

- Suchen und visualisieren Sie die Websites, die über das Netzwerk aufgerufen werden.

- Bestimmen Sie, welche Bilder von einer IP angezeigt werden.

- Leiten Sie Seiten, die von sicheren HTTPS-Protokollen angezeigt werden, zum HTTP-Protokoll oder zu einer anderen Seite um.

- Greife ein Web an und ersetze Bilder, die in Webbrowsern angezeigt werden.

- Visualisieren und Abfangen von Dateien, die von einer IP-Adresse oder im Netzwerk heruntergeladen wurden.

- Erfassen Sie einen Schlüssel und einen Benutzer, wenn Sie auf eine Website zugreifen. Andererseits haben wir zANTI aktiviert.

zANTI bietet eine Reihe von Testdurchdringungsfunktionen, einschließlich Backdoor- und Brute-Force-Funktionen für MS SQL Server und MySQL-Datenbanken. Wir haben versucht, ein Web anzugreifen, bei dem es zwei Arten von Angriffen gibt, eine von Injection xss und eine von Redirect und Change der Homepage des Webs.

Dazu fügen wir die Domain oder die IP hinzu und scannen die Ports, gehen dann zu den Angriffsaktionen und wählen Man in der Mitte, aktivieren das Tool durch vorheriges Einschalten und wählen alle Optionen und in der Partikeloption Bild ersetzen, wo Wir wählen aus der Fotogalerie des Handys das Bild aus, das wir verwenden möchten.

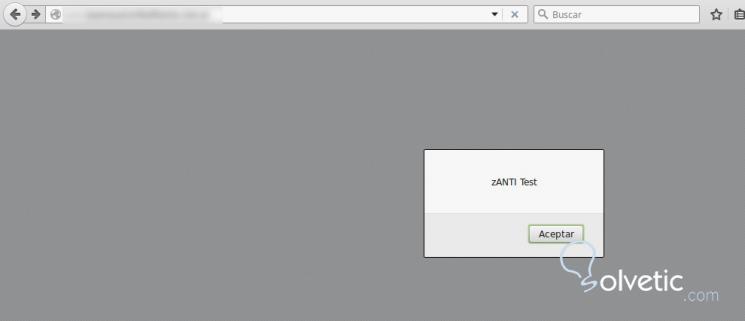

Wir gehen auf die Website angegriffen und wir werden Folgendes sehen:

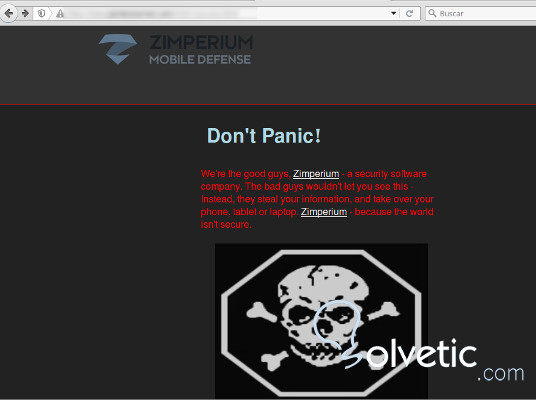

Da die Meldung eines JavaScript-Dialogfelds angezeigt wird, hat der XSS-Angriff funktioniert. Wenn Sie das Dialogfeld akzeptieren , wird der folgende Bildschirm angezeigt:

Wie wir sehen können, ist das Web für mehrere Angriffe anfällig . Hackerangriffe werden nur vorübergehend durchgeführt, solange zAnti in unserem Handy aktiv ist, da es sich um einen Penetrationstest handelt und nicht um einen Versuch, das Web zu beschädigen.

zANTI zielt nicht speziell darauf ab, Wi-Fi-Router-Schlüssel zu erhalten, aber wir können es mit anderen Anwendungen ergänzen, die diese Möglichkeit bieten, und es gibt viele für Android. Die Computersicherheit dieser Geräte eröffnet Experten viele Möglichkeiten, da sie Mobilität und Penetrationstests in der Nähe eines Benutzers ermöglicht, ohne zu wissen, was wir tun. Zugriff von jedem Ort auf alle im Netzwerk auftretenden Probleme.

Bei der Verwendung von zANTI müssen wir berücksichtigen, dass wir zuerst Zugriff auf ein WLAN-Netzwerk haben oder mit dem WLAN-Netzwerk verbunden sein müssen, das wir überwachen möchten.

Wie wir gesehen haben, ermöglicht ZANTI auf diese Weise die Durchführung von Penetrationstests mit Tools von unserem Mobiltelefon oder Tablet aus. Sicherheitsadministratoren können auf sehr einfache Weise Berichte in Echtzeit erhalten und das Risiko- oder Datenverkehrsniveau eines Netzwerks bewerten.

Alle Tools, die die Software kostenlos und kostenpflichtig zur Verfügung stellt, sind Simulationen, keine Änderungen oder dauerhaften Schäden an der Website oder dem angegriffenen Gerät. Sie simulieren nur einen Angriff, der aufrechterhalten wird, während die zANTI-Software aktiv ist, um unsere Tests durchzuführen Das Hauptziel dieser Anwendung ist es, alle Tools zu verwenden, die für einen professionellen Test Ihrer Systemverteidigungen erforderlich sind. Dann hinterlassen wir Ihnen eine Zusammenstellung der besten Tools und Tipps, um Hacking zu verhindern und die Sicherheit zu erhöhen.

Sicherheitstools gegen Hacker