Die Sicherheit eines Betriebssystems sollte immer eine der wichtigsten Voraussetzungen sein, um die es jeden Tag geht, da sie von mehreren Elementen abhängt, wie z. B. Benutzerdateien , Konfigurationen, Diensten und anderen. Eine falsche Konfiguration der Sicherheitsparameter ist mit einer Sicherheitsanfälligkeit verbunden, die Türen offen lässt, sodass Angreifer freien Zugriff haben, um ihre Aktionen auszuführen.

Einer der wichtigsten Sicherheitsmechanismen ist mit der Firewall des Systems verbunden, da eingehende und ausgehende Pakete des Netzwerks gefiltert und verschiedene Regeln erstellt werden können, um die Sicherheit des Systems sowie der darin gespeicherten Anwendungen und Objekte zu verbessern. l.

Aus diesem Grund wird TechnoWikis heute detailliert erklären, wie die Firewall unter FreeBSD mit pf konfiguriert wird.

Jetzt werden wir sehen, wie man pf in FreeBSD aktiviert und konfiguriert.

1. So aktivieren Sie die Linux-Firewall

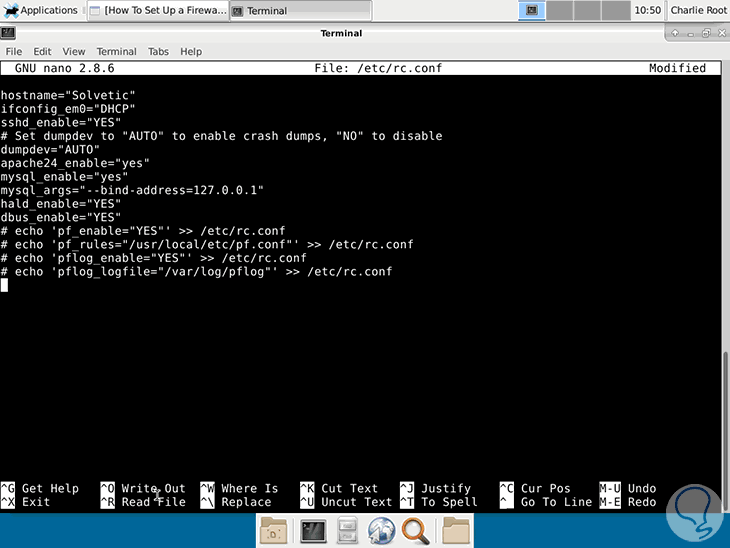

Obwohl pf in FreeBSD integriert ist, müssen wir die folgenden Zeilen in die Datei /etc/rc.conf mit einem gewünschten Editor einfügen:

nano /etc/rc.conf

Folgende Zeilen sind hinzuzufügen:

echo 'pf_enable = "YES"' >> /etc/rc.confied 'pf_rules = "/ usr / local / etc / pf.conf" >> /etc/rc.confied' pflog_enable = "YES" >> / etc / rc.confied 'pflog_logfile = "/ var / log / pflog"' >> /etc/rc.conf

Sobald wir diese Zeilen hinzugefügt haben, speichern wir die Änderungen mit den Tasten Strg + O und verlassen den Editor mit Strg + X.

Die Zeilen, die wir hinzugefügt haben, sind:

pf_enable = "YES"

pf_rules = "/ usr / local / etc / pf.conf"

pflog_enable = "JA"

pflog_logfile = "/ var / log / pflog"

Dort werden die Datensätze in der Datei / var / log / pflog gespeichert.

2. Erstellen von Regeln in der Linux-Datei /usr/local/etc/pf.conf

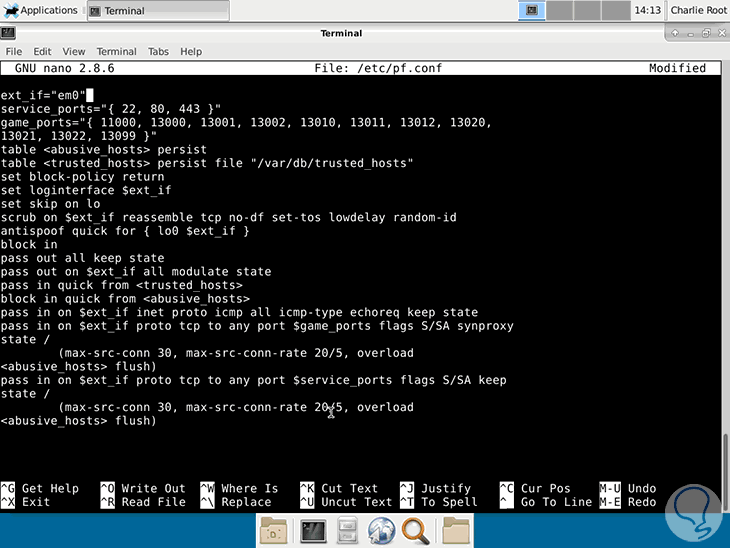

Sobald die vorherigen Zeilen hinzugefügt wurden, greifen wir auf die Datei /usr/local/etc/pf.conf zu, um die Regeln zu erstellen, die von pf gelesen werden sollen und die zum Zeitpunkt des Schutzes berücksichtigt werden.

Wir greifen mit einem Editor zu:

nano /usr/local/etc/pf.conf

Da es sich um eine neue Datei handelt, gibt es tausende Möglichkeiten für Regeln. In diesem Fall können Sie unter dem folgenden Link die für einen Webserver geltende Regel kopieren und in unsere Konfigurationsdatei einfügen:

Dort müssen wir in Betracht ziehen, den Netzwerkadapter im Feld ext_if jeweils durch den richtigen zu ändern.

In dieser Datei haben wir die folgenden Regeln hinzugefügt:

# vim: set ft = pf # /etc/pf.confext_if="em0"webports = "{http, https}" int_tcp_services = "{domain, ntp, smtp, www, https, ftp}" int_udp_services = "{domain, ntp} "set skip on loset loginterface $ ext_if # Normalisierungs-Scrub in allen zufälligen Fragmenten reassembleblock return in log allblock out allantispoof quick für $ ext_if # Block 'Rapid-Fire-Brute-Force-Versuchstable Proxy muss einen Anker haben "ftp-proxy / *" # SSH lauscht auf Port 26pass in Quick Proto TCP auf $ ext_if Port 26 keep state (max-src-conn 15, max-src-conn-rate 5/3, overload <bruteforce> global flush) # Webserverpass proto tcp von einem beliebigen zu $ ext_if port $ webports # Zulassen, dass wesentlicher ausgehender Datenverkehr schnell auf $ ext_if proto tcp zu einem beliebigen Port weitergeleitet wird

Es ist wichtig zu beachten, dass pf eine definierte Reihenfolge für die Festlegung der Regeln hat. Dies ist:

Sobald die Regeln erstellt sind, speichern wir die Änderungen mit Strg + O und beenden den Editor mit Strg + X.

3. So aktivieren Sie den pf Linux-Dienst

Anschließend führen wir eine Reihe von Befehlen aus, um den pf-Dienst in FreeBSD zu überprüfen und zu starten.

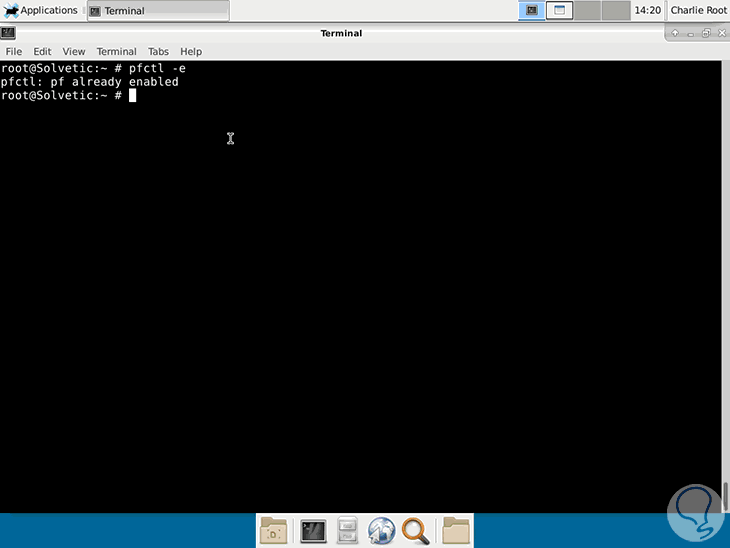

Um den Aktivierungsstatus von pf zu überprüfen, führen wir die folgende Zeile aus:

pfctl -e

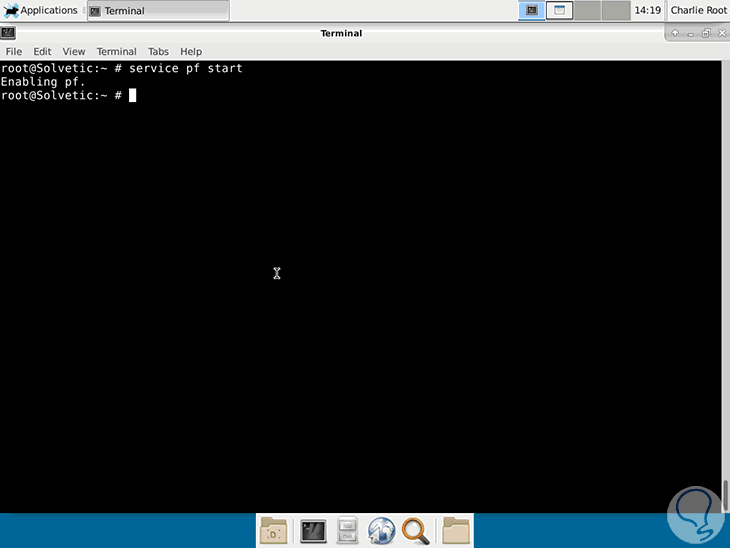

Um den pf-Dienst zu starten, führen wir die folgende Zeile aus:

service pf start

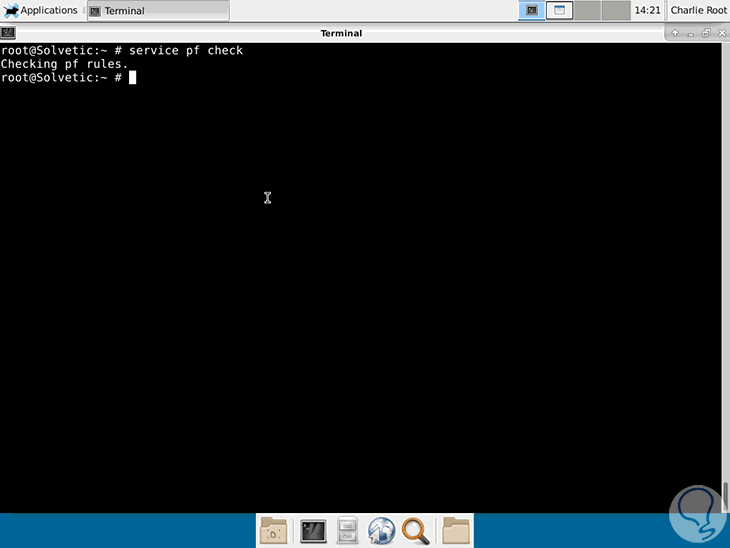

Wir überprüfen den Service durch Ausführen von:

service pf check

An dieser Stelle können wir auch eine der folgenden Optionen ausführen:

/etc/rc.d/pf checkpfctl -n -f /usr/local/etc/pf.conf

Wenn wir den pf-Dienst stoppen wollen, führen wir Folgendes aus:

service pf stop

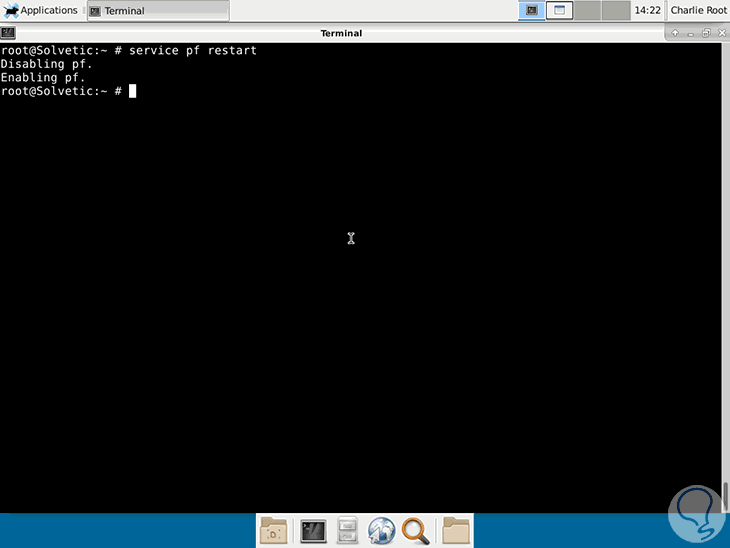

So starten Sie den pf-Dienst neu:

Dienst pf Neustart

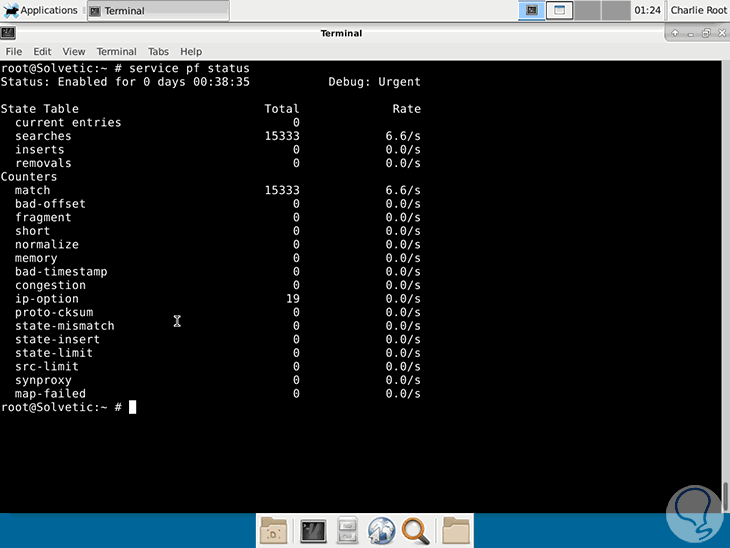

Wenn wir den aktuellen Status des PF-Dienstes sehen wollen:

service pf status

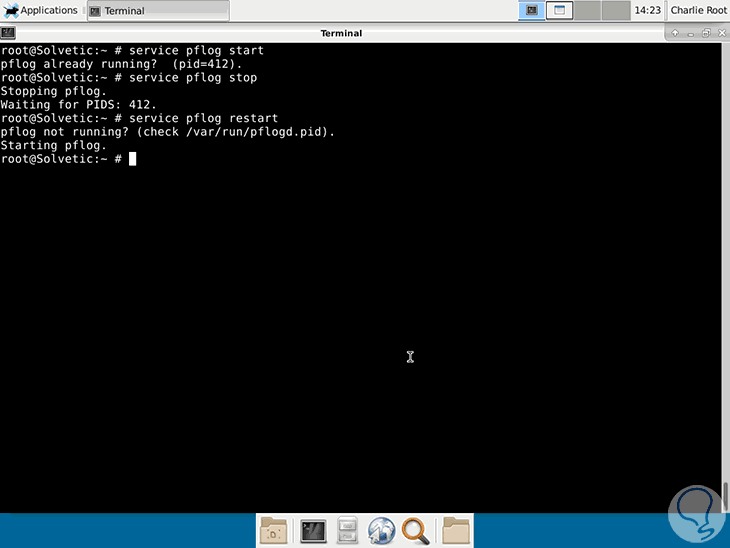

Die pf-Firewall verwendet den pflog-Dienst, um alle im System auftretenden Sicherheitsereignisse zu speichern und aufzuzeichnen. Die Verwendungsoptionen sind:

service pflog start (service start) service pflog stop (service stoppt) service pflog restart (service neu starten)

4. Wie verwende ich pf unter FreeBSD Linux?

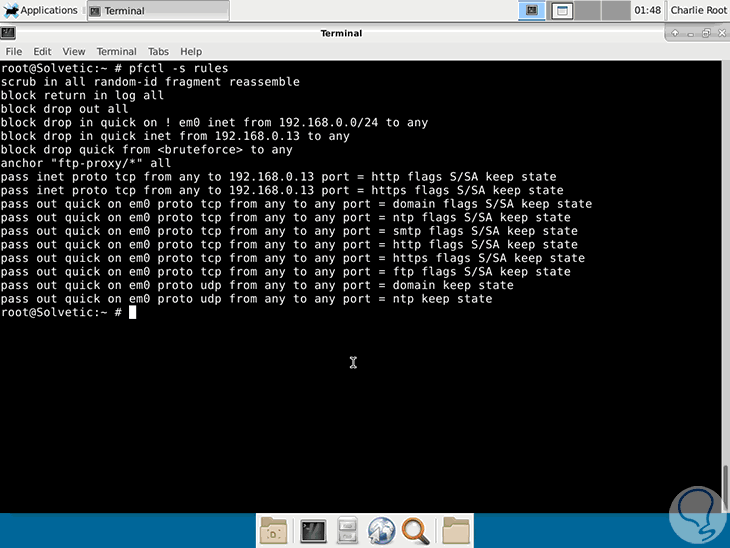

Sie müssen den Befehl pfctl verwenden, um den Satz von pf-Regeln und die Konfiguration der Parameter einschließlich der Statusinformationen des Paketfilters anzuzeigen.

Um diese Informationen anzuzeigen, führen wir Folgendes aus:

pfctl -s Regeln

Darüber hinaus werden wir weitere Optionen haben, wie zum Beispiel:

pfctl -vvsr show

pfctl -s statepfctl -s state | mehr

pfctl -d

pfctl -e

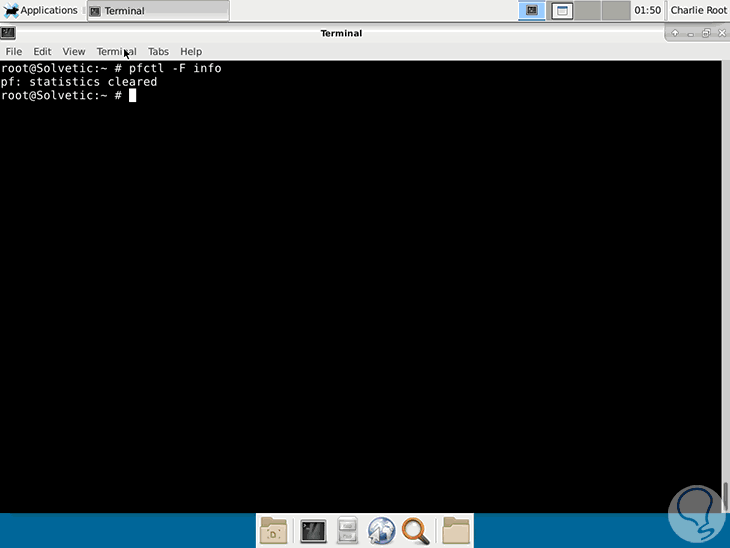

pfctl -F alle

pfctl -F Warteschlange

pfctl -F info

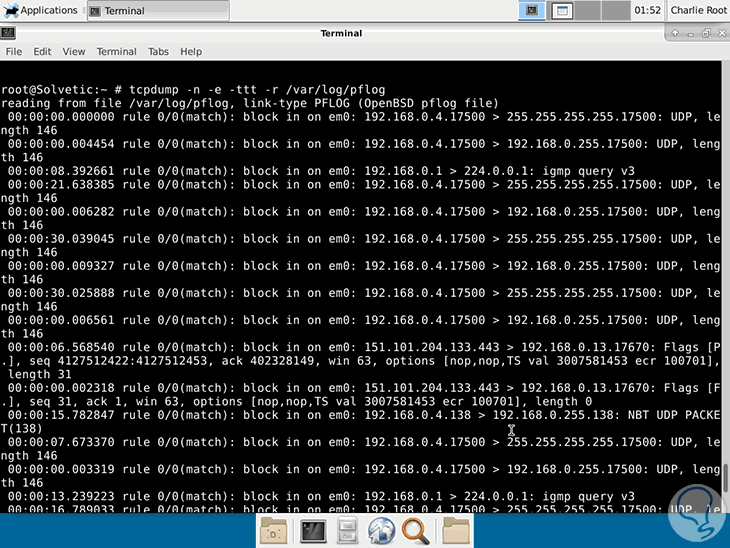

tcpdump -n -e -ttt -r / var / log / pflog

Wir können sehen, wie nützlich pf für die Arbeit mit der Firewall unter FreeBSD ist.