Die Firewall: der Hüter der Grenze zwischen Ihrem Computer und dem Netzwerk

Jeder kennt den Begriff Firewall oder Firewall. Nur wenige von uns können jedoch erklären, was es ist und wie es genau funktioniert, obwohl die meisten von uns wissen, dass es eine Methode zum Schutz vor Viren und anderen schädlichen Programmen aus dem Internet ist. Vor allem Heimanwender sind sich oft nicht bewusst, dass selbst die beste Firewall nutzlos sein kann, wenn sie nicht entsprechend dem Benutzerverhalten konfiguriert oder, schlimmer noch, nicht aktiviert ist. Hier finden Sie alle Informationen, die Sie benötigen, um Ihre Firewall optimal zu nutzen.

- Was ist eine Firewall?

- Benötigt der Heimanwender eine Firewall?

- Firewall: wie es funktioniert

- Welche Arten von Firewalls gibt es?

- Wie aktiviere ich eine Firewall?

Was ist eine Firewall?

Im Spanischen wird Firewall als Firewall übersetzt. Daher ist sehr klar, worum es geht: Schutz vor Beschädigungen von außen. Wenn wir es auf Computer anwenden, bedeutet dies, dass der Computer vor den Gefahren geschützt ist , die vom Internet oder anderen Netzwerken ausgehen . Diese Bedrohungen sind normalerweise beispielsweise schädliche Software, die auch als Malware bezeichnet wird. Hierbei handelt es sich um Viren oder Spyware ( Spyware ), die Ihren Computer infizieren oder in diesen eindringen können, um vertrauliche Daten zu sammeln, zu ändern oder bestimmte Systemfunktionen zu ändern und sogar das Betriebssystem vollständig zu lähmen. Eine Firewall kann dies verhindern.

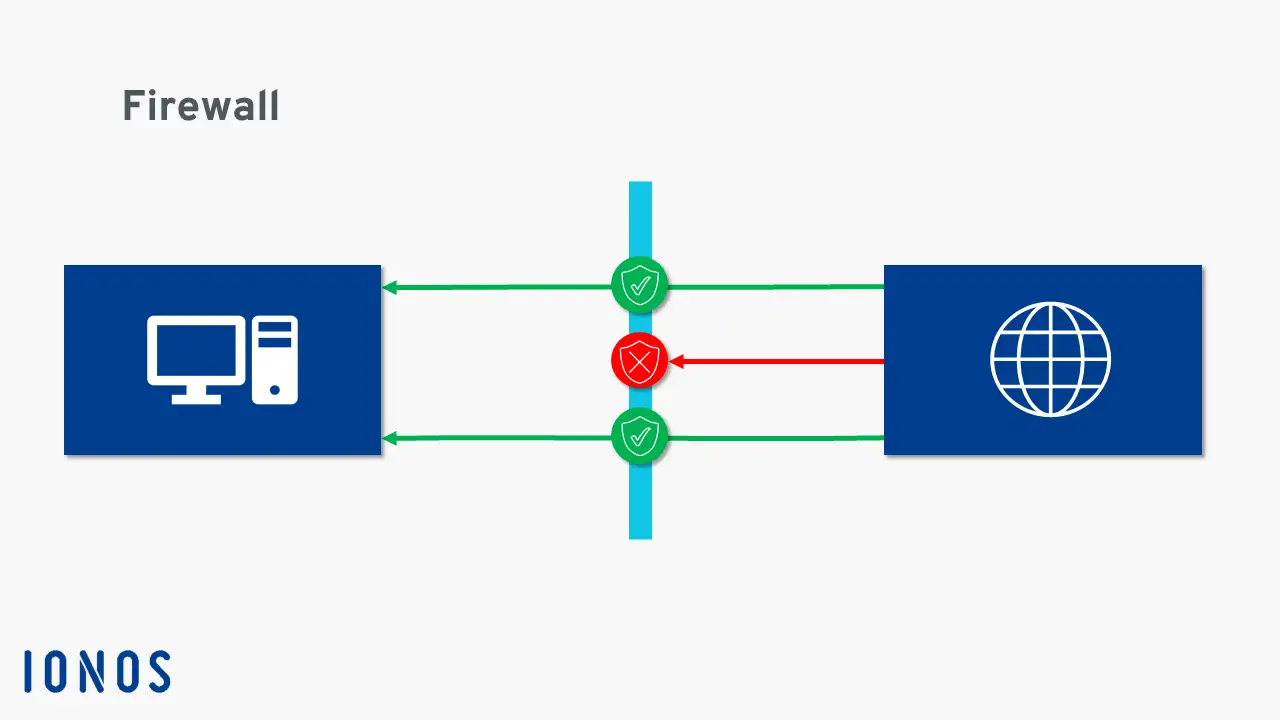

Die Firewall ist per Definition eine Art Inspektionsstelle, die zwischen dem Internet oder einem anderen Netzwerk und dem lokalen Computer verbunden ist. Überprüfen Sie die Zugriffsrechte von Remotecomputern und -programmen in beide Richtungen. Die Firewall-Einstellungen bestimmen, ob die auf Ihrem Computer installierten Programme auf das Internet zugreifen können und umgekehrt. Die Firewall regelt auch die Kommunikation zwischen dem Computer und anderen Computern innerhalb eines Netzwerks.

Benötigt der Heimanwender eine Firewall?

Diese Frage stellen wir uns weiterhin, da Firewalls ursprünglich ausschließlich in Netzwerken mit sehr hohen Sicherheitsanforderungen installiert wurden, z. B. in Regierungsinstitutionen, Banken und großen Unternehmen. Heutzutage werden diese Netzwerktypen durch leistungsstarke Hardware-Firewalls geschützt.

Heimanwender benötigen kein so hohes Sicherheitsniveau und es wäre auch für sie nicht erschwinglich. Die Erweiterung des Internets hat jedoch zu einer Zunahme der Anzahl von Heimcomputern geführt, die mit schädlicher Software infiziert sind. Daher wurden Lösungen für Desktop-Computer entwickelt, die in den meisten Betriebssystemen bereits Standard sind. Diese interne Firewall sollte Ihren PC schützen , da Viren und Trojaner im Netzwerk nicht fehlen und sensible Daten im Rampenlicht stehen.

Firewall: wie es funktioniert

Per Definition ist eine Firewall vorhanden, um Ihren Computer vor Angriffen zu schützen. Aber wie ist das in der Praxis? Woher weiß die Software, welches Programm schädlich ist und welches nicht? Und wie stellen Sie fest, dass neu programmierte Malware Maßnahmen ergreift?

Zunächst ist es wichtig zu wissen, dass die Firewall nicht erkennt, ob der Zugriff feindlich oder harmlos ist. Überwachen Sie nur den Zugriff Ihres PCs auf ein Netzwerk und umgekehrt. Die Firewall entscheidet dann anhand einer Reihe vordefinierter Regeln , ob einer dieser Zugriffe gefährlich ist .

Die Benutzerkonfiguration ist entscheidend für die Effektivität der Firewall. Sie können zwischen folgenden Optionen wählen:

- Zugriffsrechte für unbekannte IP-Adressen: Zugriffsversuche anderer Computer im Netzwerk werden anhand der IP-Adresse identifiziert und im Prinzip standardmäßig blockiert. Wenn Sie einen Datenaustausch durchführen möchten, können Sie ihn manuell zulassen oder ausnahmsweise die IP-Adresse hinzufügen, damit der nächste Zugriff ohne vorherige Rücksprache möglich ist.

- Online-Programmzugriff prüfen: Bei der Installation von online verfügbaren Programmen sollte auch die manuelle Bestätigung konfiguriert werden. Auf diese Weise können Sie sicher sein, dass Sie die gewünschte Datei installieren und sofort erkennen, ob eine nicht vertrauenswürdige Website versucht, Ihren Computer mit schädlicher Software zu infizieren.

- Sichtbarkeit in Netzwerken: Sie können die Sichtbarkeit Ihres Teams in bestimmten Netzwerken konfigurieren. Es wird empfohlen, die Geräte in öffentlichen Netzwerken (z. B. WLAN-Zugangspunkten in Flughäfen oder Cafés) zu verstecken, um sie vor unbefugten Zugriffsversuchen zu schützen. Obwohl Sichtbarkeit nicht mit der Erteilung von Zugriffsberechtigungen gleichgesetzt werden kann, ist es für Täter schwieriger, auf Ihre Daten zuzugreifen.

- Aktive Blockierung von Website-Inhalten – Einige Technologien zum Anzeigen dynamischer Inhalte auf Websites (Videos oder grafische Animationen), z. B. Microsoft ActiveX- oder Adobe Flash-Anwendungen, werden immer zur Verbreitung von Malware missbraucht, da die Inhalte lokal ausgeführt werden auf dem Computer des Benutzers. Die Ausführung dieses Inhalts kann von Anfang an blockiert werden.

Dies sind nur einige der Parameter, die Sie in Ihren Firewall-Einstellungen konfigurieren können. Natürlich können Sie Websites, Dienste und IP-Adressen nicht nur blockieren, sondern auch als vertrauenswürdig einstufen und so den automatischen Zugriff ermöglichen. Um die Grenzen einer Firewall zu erkennen und Malware effizient abzuwehren, ist es ebenfalls erforderlich, die Zugriffe von Programmen und anderen Computern ordnungsgemäß zu bewerten.

Aus diesem Grund ist es wichtig, dass Sie nicht nur über die Firewall verfügen, sondern gleichzeitig ein Antivirenprogramm verwenden Dadurch werden sowohl installierte Programme als auch dynamische Website-Inhalte mit aktuellen Virendefinitionen verglichen und blockiert oder vor der Ausführung eine Warnung generiert.

Viele Firewalls funktionieren auch mit Ports. Damit ein Internet-Datenpaket Ihren Computer erreicht, muss es diesen Eingabefilter passieren. Jede Anwendung verwendet einen bestimmten Port. Eine Firewall kann so konfiguriert werden, dass nur die erforderlichen Ports geöffnet werden können . Die Firewall blockiert alle anderen Zugriffe und verhindert so, dass Anwendungen unerwünschte oder ungeplante Datenpakete empfangen. Normalerweise ist dieser Prozess für einige Programme verantwortlich, die aufgrund der Firewall nicht funktionieren. In diesem Fall sollten Sie die Firewall nicht deaktivieren , sondern einfach den erforderlichen Port öffnen.

Welche Arten von Firewalls gibt es?

Wie bereits erwähnt, gibt es zwei verschiedene Arten von Firewalls: die persönliche Firewall (interne oder Desktop-Firewall) und die externe Firewall (Hardware- oder Netzwerk-Firewall).

Die persönliche Firewall wird direkt auf dem Computer installiert und ist normalerweise Teil des Betriebssystems. Es überwacht den Datenverkehr und verhindert den unbefugten Zugriff auf und von den Netzwerkdiensten eines PCs. Da auf einen Großteil der schädlichen Software durch Sicherheitslücken in Netzwerkdiensten zugegriffen wird, können die meisten Angriffsversuche erfolgreich blockiert werden. Der Nachteil der Firewall besteht darin, dass tatsächlich gemeldet wird, dass die Systemarchitektur Malware enthält, wenn sie den PC bereits infiziert hat. Selbst wenn ein heimlich aktivierter Dienst sofort deinstalliert werden muss, kann die Firewall zumindest verhindern, dass dieser Dienst weiterhin Malware frei über das Netzwerk verbreitet.

Die externe Firewall befindet sich zwischen dem Heimnetzwerk und einem anderen Netzwerk (z. B. dem Internet) und überwacht den gesamten externen Zugriff. In diesem Fall ist nicht der Computer mit dem Internet verbunden, sondern die Firewall, die anschließend mit einem oder mehreren Computern vernetzt wird. Dies entspricht der typischen Struktur eines LAN-Netzwerks, auf dessen Router die externe Firewall installiert ist. Es scannt eingehenden Datenverkehr, bevor er den anfordernden Computer erreichen kann, und schützt ihn so vor Malware-Angriffen, bevor der Computer beschädigt werden kann.

Wenn Sie gezwungen sind, eine externe Firewall zu kaufen, können Sie von einem ähnlichen Sicherheitsniveau profitieren, indem Sie einen kleinen Umweg machen. Virtuelle IONOS-Server sind wie alle Server in der IONOS-Cloud-Infrastruktur durch eine leistungsstarke Hardware-Firewall geschützt.

Wie aktiviere ich eine Firewall?

Wenn Ihr Betriebssystem eine serielle Firewall enthält (wie unter Windows und iOS), wird diese bereits aktiviert, wenn Sie Ihren Computer zum ersten Mal starten . Wenn Sie es deaktivieren müssen, erhalten Sie die entsprechenden Systeminformationen. Anschließend können Sie es selbst über die Sicherheitseinstellungen Ihres Betriebssystems aktivieren . Dort finden Sie auch alle Konfigurationsoptionen, um die Firewall an Ihre Bedürfnisse anzupassen.