Die Sicherheit einer Website ist einer der wichtigsten Aspekte, die ein Webmaster berücksichtigen muss.

Der Webserver, den wir für unsere Website unter WordPress verwenden, kann ebenfalls Schwachstellen aufweisen. Daher müssen wir sicherstellen, dass keine Sicherheitsprobleme vorliegen, oder Maßnahmen zur Verbesserung der Sicherheit ergreifen. In anderen Tutorials wurden Aktionen und Tools angegeben , um die Sicherheit zu verbessern, beispielsweise durch Anwenden von:

1. Sicherheitsmaßnahmen für VPS-Server

2. Erkennen und Steuern von Diensten auf Linux-Servern

Ein sehr wichtiger Aspekt, den Sie berücksichtigen sollten, ist die Vermeidung der Verwendung eines gemeinsam genutzten Servers. Die Server , auf denen neben unserer Website auch andere Websites gehostet werden, und eine Website auf demselben Server, auf dem sich eine Sicherheitslücke befindet, können alle anderen Websites gefährden Dateien befinden sich im selben Bereich und verbreiten so einen Angriff oder eine Virusinfektion.

Unter WordPress entwickelte Websites reagieren empfindlich auf die meisten Angriffe, da 30% der Websites unter dieser Plattform entwickelt werden.

Daher ist es wichtig, Maßnahmen zu ergreifen, um unsere Website und unsere Daten vor möglichen Angreifern zu schützen und das Risiko zu minimieren, dass wir Schwachstellen haben .

Ändern Sie den Pfad zum Ordner “wp-content”

Ändern Sie den Pfad, der standardmäßig definiert ist, in den Ordner wp-content von WordPress , in dem sich die meisten Dateien und Plugins befinden, die unsere Website bilden. Die Exploits und Malware durchsuchen diesen Ordner, um Schwachstellen zu suchen. Wenn wir die Route ändern, wird das Tracking schwieriger.

Um die Route zu ändern, müssen wir die Datei wp-config.php bearbeiten und die Konstante wp_content_dir ändern:

define ('WP_CONTENT_DIR', Verzeichnisname (__ FILE__). '/ path / wp-content');

Damit würde es geändert.

Installieren Sie nur das sichere Plugin

Das Plugin kann aus dem offiziellen Repository von WordPress.org entfernt werden, wenn es nicht häufig aktualisiert wird. So können wir der Community versichern, dass Plugins eine gewisse Sicherheit bieten und dass Plugins von den Benutzern mehr akzeptiert werden. Die Tatsache, dass sie böswillig sind, bedeutet nicht, dass sie ordnungsgemäß funktionieren oder keine Sicherheitslücken aufweisen.

Wir müssen aufpassen, wenn ein Plugin seit Jahren nicht mehr aktualisiert wurde. Es wird berichtet, dass es Fehler gibt. Die Benutzergemeinschaft hat festgestellt, dass sie eine Sicherheitslücke enthält.

Verwenden Sie WPHardening, um sichere Installationen zu automatisieren

WPHardening ist ein Tool zur Automatisierung und Durchführung verschiedener Sicherheitsprüfungen, damit unsere WordPress-Website auf sichere Weise konfiguriert wird.

Dieses Projekt wurde unter Python erstellt und ermöglicht es Ihnen, verschiedene Aspekte einer Entwicklerwebsite unter WordPress zu überprüfen, um nach Sicherheitslücken zu suchen.

Einer der Hauptvorteile dieses Tools ist die Automatisierung der Aufgaben und die Konfiguration der Sicherheit, um zu vermeiden, dass Informationen möglichen Angreifern ausgesetzt werden. Es gibt viele Tools, die speziell für das Abrufen und Sammeln aller Arten von Informationen im Zusammenhang mit einer WordPress-Installation entwickelt wurden. Viele Angriffe auf WordPress-Systeme beginnen normalerweise mit früheren Informationen, die auf Scans und dem Sammeln von Informationen basieren .

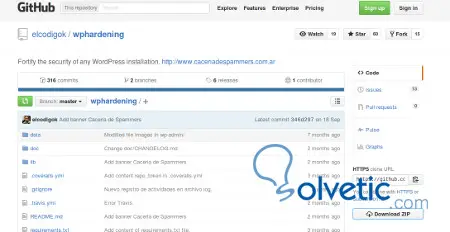

WpHardening kann von seiner offiziellen Website oder vom Terminal mit dem folgenden Befehl auf unseren Server oder lokalen Computer heruntergeladen werden:

Git-Klon https://github.com/elcodigok/wphardening.git

Wir können es auch von der Projektseite auf GitHub herunterladen:

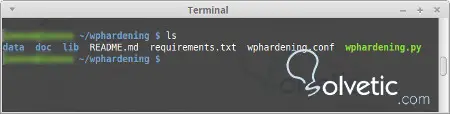

Sobald die Datei installiert oder entpackt ist, können wir auf den Ordner “wphardening” zugreifen.

Um dieses Tool verwenden zu können, müssen wir den Weg zum Web kennen, den wir untersuchen möchten, und dieses Web muss seit der Entwicklung mit WordPress bekannt sein.

Anschließend müssen wir wphardening aktualisieren, um sicherzustellen, dass wir über die neuesten Repositorys und die neuesten Verbesserungen verfügen. In einem Terminalfenster führen wir den folgenden Befehl aus:

python wphardening.py --update

Dann können wir mit wphardening beginnen und die Sicherheit einer unter WordPress entwickelten Website mit dem folgenden Befehl überprüfen:

python wphardening.py -d / home / myuser / miweb -v

Denken Sie daran, dass es nur lokal verwendet wird, dh auf einem lokalen oder Remote-Server über die Befehlszeile und für Websites, die in WordPress entwickelt wurden .

Zum Beispiel werde ich für dieses Tutorial eine Demo-Website verwenden, die in WordPress auf einem lokalen Server mit Xampp erstellt wurde :

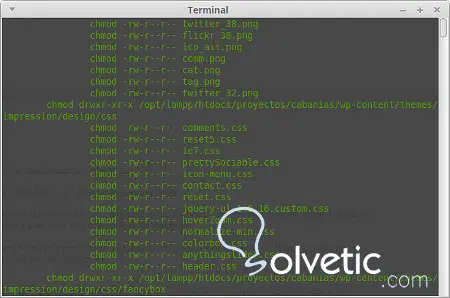

Oft haben wir Probleme mit Datei- und Ordnerberechtigungen, die unsere Website Angriffen oder Eindringlingen aussetzen. Um dieses Problem zu lösen, verwenden wir den folgenden Befehl:

python wphardening.py -d / opt / lampp / htdocs / projects / cabanias -chmod -v

Dadurch werden die empfohlenen Berechtigungen für mehr Sicherheit automatisch konfiguriert.

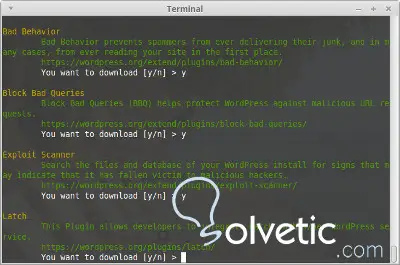

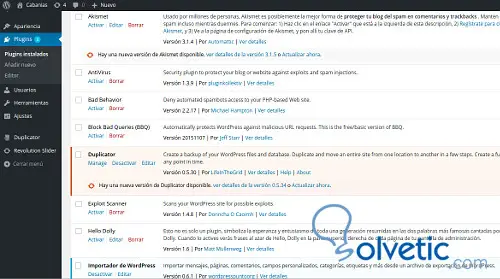

Eine weitere sehr interessante Option dieses Tools ist die Möglichkeit, ein automatisiertes Plugin und empfohlene und getestete Sicherheitstools herunterzuladen und zu installieren .

python wphardening.py -d / opt / lampp / htdocs / projects / cabanias -plugins

Wenn wir den Befehl ausführen, werden wir um Erlaubnis bitten, jedes Sicherheits-Plugin zu installieren, einschließlich eines Antivirus-, Exploit-Scanners, Datenbank-Managers, Sicherheitsscanners und Sicherheitslücken. Am Ende können wir die im Plugin-Ordner installierten Plugins sehen von unserer WordPress-Website. Diese Plugins verwenden Online-Tools und ihre eigenen Datenbanken, um die Dateien und Datenbanken unserer WordPress-Website nach Registerkarten zu durchsuchen, oder sie können anzeigen, dass sie Opfer böswilliger Hacker geworden sind.

[Anhang = 12158: panta06.jpg]

Dann können wir über das WordPress-Administratorfenster die Sicherheits-Plugins installieren und aktivieren.

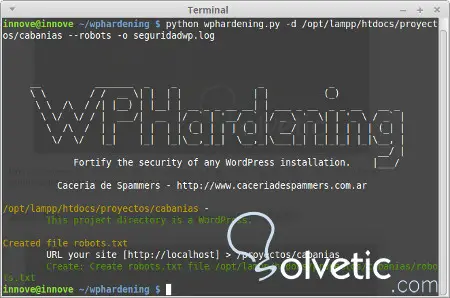

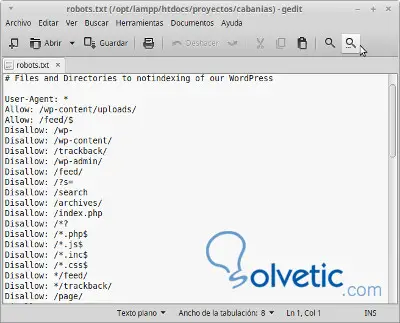

Eine weitere interessante Option ist die automatische Erstellung der robots.txt-Datei , die automatisch den Zugriff auf die wichtigsten Verzeichnisse der Website verweigert. Wir fügen auch die Option -o hinzu , mit der wir eine Protokolldatei mit dem Ergebnis der ausgeführten Aufgabe erstellen können.

python wphardening.py -d / opt / lampp / htdocs / projects / cabanias -robots -o seguridadwp.log

Wenn wir den Befehl ausführen, fragt er nach der Route der Website und dann kann die robots.txt-Datei erstellt werden.

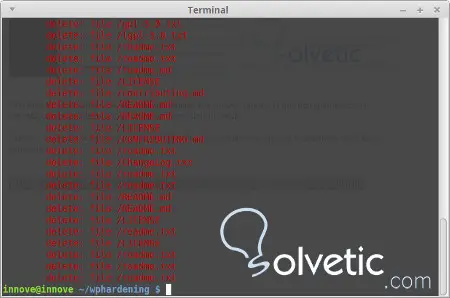

Das Löschen nicht verwendeter Dateien ist wichtig, da sie Speicherplatz belegen und anfällig sein können, da sie normalerweise nicht gewartet oder aktualisiert werden und auf einer Website mit vielen Dateien verwirrend sein können, da sie den Befehl parameter verwenden Entfernen, um automatisch alle Dateien zu entfernen, die nicht von unserer Website verwendet werden.

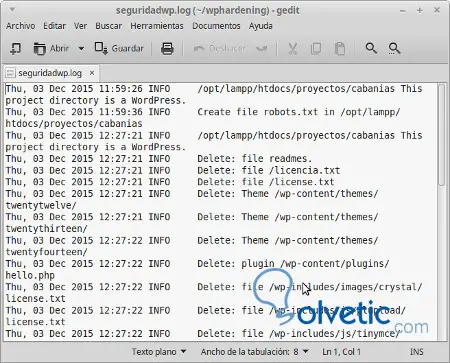

python wphardening.py -d / opt / lampp / htdocs / projects / cabanias -remove -o seguridadwp.log

Am Ende sehen wir das von uns erstellte Protokoll mit einer Liste aller gelöschten Dateien.

Angriffe auf Websites und Server werden durch Sicherheitsprobleme verursacht, die auf Sicherheitslücken in ihrer Software zurückzuführen sind, entweder auf Programmierfehler oder auf falsch konfigurierte Software.

Diese Sicherheitsanfälligkeiten ermöglichen es Angreifern, eine große Anzahl von Techniken zu verwenden , z. B. die Verwendung eines URL-Parameters zum Ausführen einer SQL-Injection, das Hinzufügen von Code zu Ihrer Datenbank über Formulare, wodurch Daten geändert oder wichtige Daten gelöscht werden können. So löschen Sie alle Einträge und Seiten oder lassen das Web ungenutzt.

Die unter WordPress erstellten Websites, die angegriffen wurden, sind in der Regel auf Sicherheitslücken in einem WordPress-Plugin zurückzuführen . Hacker fügen häufig 64-basierte codierte Malware ein, mit deren Hilfe sie eine PHP-Funktion auf unserer Website ausführen können. Sie können auch irgendwo auf Ihrer Website eine Hintertür hinterlassen. Dies ist eine Technik, mit der sie in Zukunft auf ihre Website zugreifen. Selbst diese Art von Angriff infiziert normalerweise alle Dateien im Web.

Denken Sie daran, dass alle von uns verwendeten Tools nicht die Sicherheit unserer Website gewährleisten. Wir müssen außerdem Sicherheitsrichtlinien implementieren, z. B. wöchentliche oder tägliche inkrementelle Sicherungskopien der Datenbank und aller Dateien erstellen.