Heutzutage finden wir verschiedene Möglichkeiten, um eine sichere Verbindung zu unseren Servern herzustellen, um Wartungs- und Supportaufgaben auszuführen oder den Status zu überprüfen. Da wir uns nicht immer direkt am physischen Standort befinden können, ist dies die praktischste und gebräuchlichste Möglichkeit, auf den Server zuzugreifen, und dies über das SSH-Protokoll aus der Ferne möglich .

SSH (Secure SHell) wurde als Protokoll entwickelt, mit dem auf der Basis der Client / Server-Architektur Verbindungen zwischen zwei Systemen hergestellt werden können. Als Administratoren oder Benutzer können wir eine Remoteverbindung zum Server oder Computer herstellen. Einer der wichtigsten Vorteile von SSH besteht darin, dass dies der Fall ist ist für die Verschlüsselung der Verbindungssitzung verantwortlich, um die Sicherheit zu erhöhen, indem verhindert wird, dass Angreifer auf unverschlüsselte Kennwörter zugreifen.

Jetzt wird jede Anmeldung oder jeder Versuch, mit SSH auf den Server zuzugreifen, vom rsyslog-Dämon in Linux registriert und in einer Protokolldatei gespeichert, sodass Sie darauf zugreifen und detailliert überprüfen können, wer, wann und welchen Status der Start hat Sitzung, die eine viel umfassendere Prüfungs- und Kontrollaufgabe ermöglicht.

TechnoWikis erklärt in diesem Tutorial, wie diese Datei angezeigt wird und wer versucht hat, sich am Computer anzumelden.

1. Installieren Sie SSH unter Linux

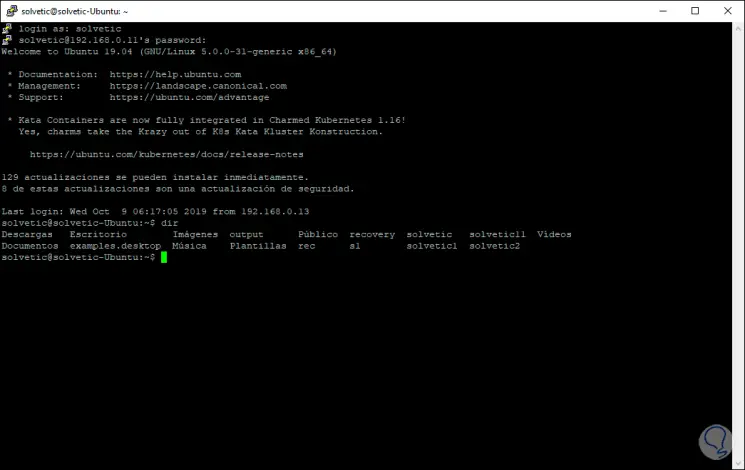

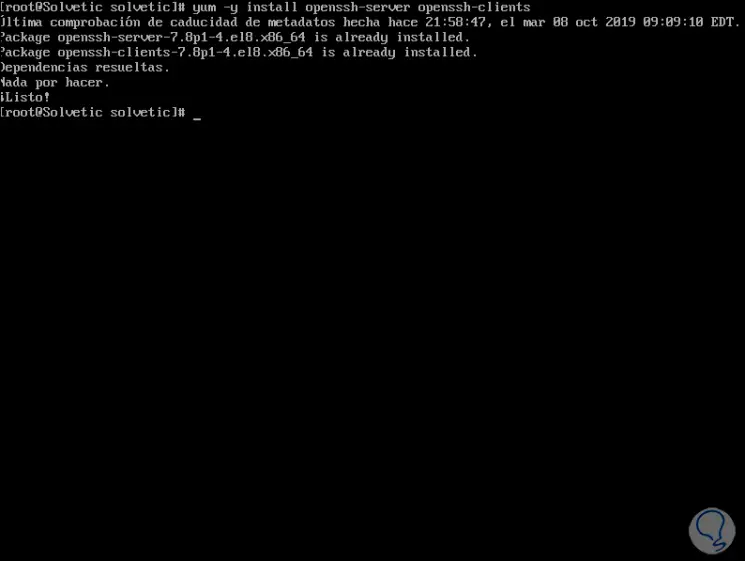

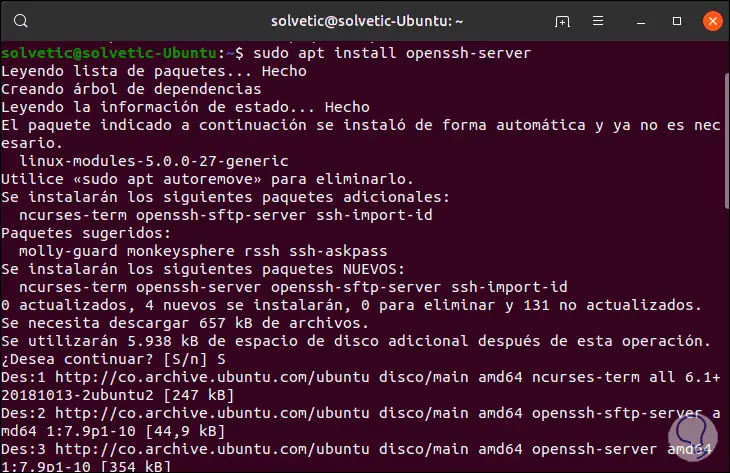

In diesem Beispiel haben wir Ubuntu 19 und CentOS 8 verwendet. Denken Sie daran, dass wir durch den Zugriff über SSH auf dem Computer ganzheitlich arbeiten können:

yum -y installiere openssh-server openssh-clients

sudo apt installiere openssh-server

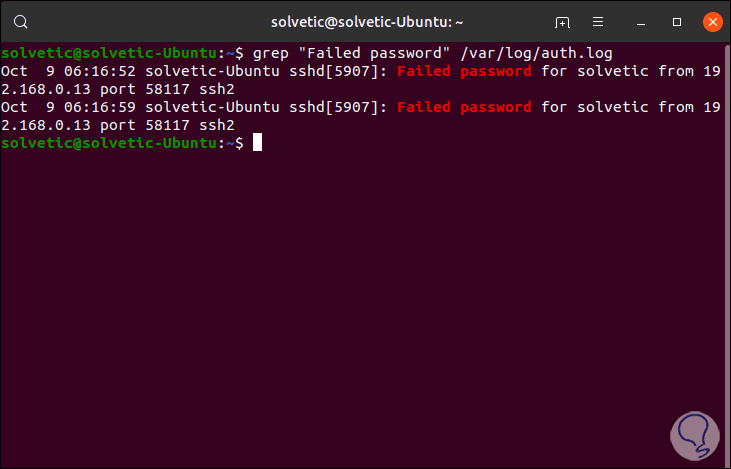

2. Verwenden Sie den Befehl grep, um fehlgeschlagene Anmeldungen unter Linux anzuzeigen

Die einfachste Möglichkeit, Anmeldeversuche zu ermitteln und zu visualisieren, besteht darin, Folgendes auszuführen:

grep "Passwort fehlgeschlagen" /var/log/auth.log

Wir können Details sehen wie:

- Benutzer, der versucht hat, sich anzumelden

- IP-Adresse

- Port, der für den Anmeldeversuch verwendet wird

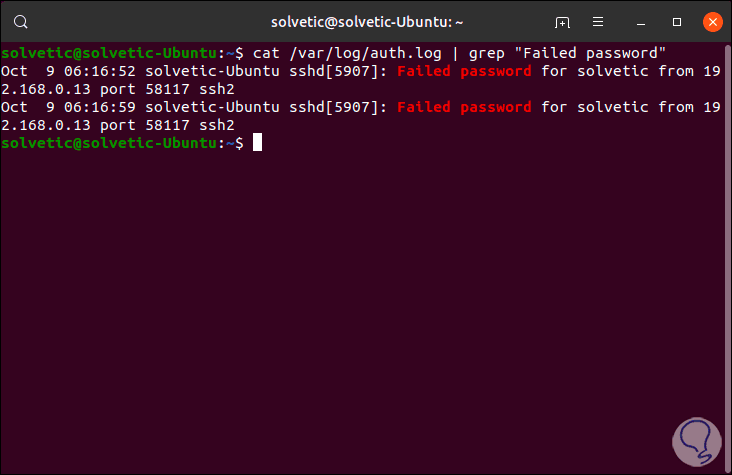

Dasselbe Ergebnis wird mit dem Befehl cat gefunden:

cat /var/log/auth.log | grep "Passwort fehlgeschlagen"

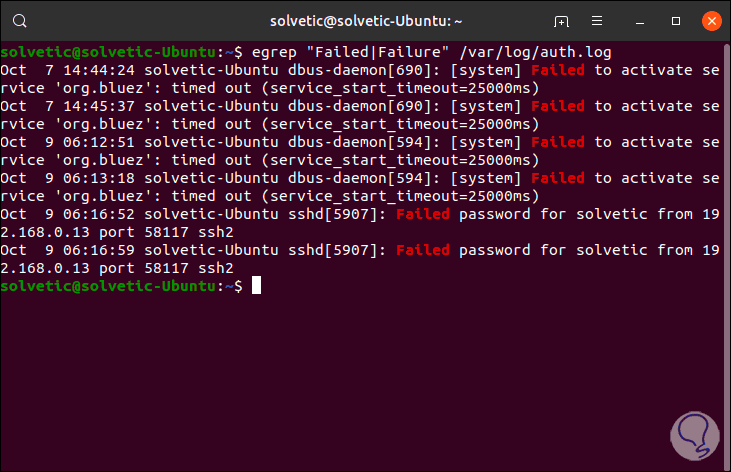

Wenn Sie zusätzliche Informationen zu fehlgeschlagenen SSH-Anmeldungen unter Linux erhalten möchten, müssen Sie Folgendes ausführen. Wie wir sehen, sind die Details viel vollständiger.

egrep "Failed | Failure" /var/log/auth.log

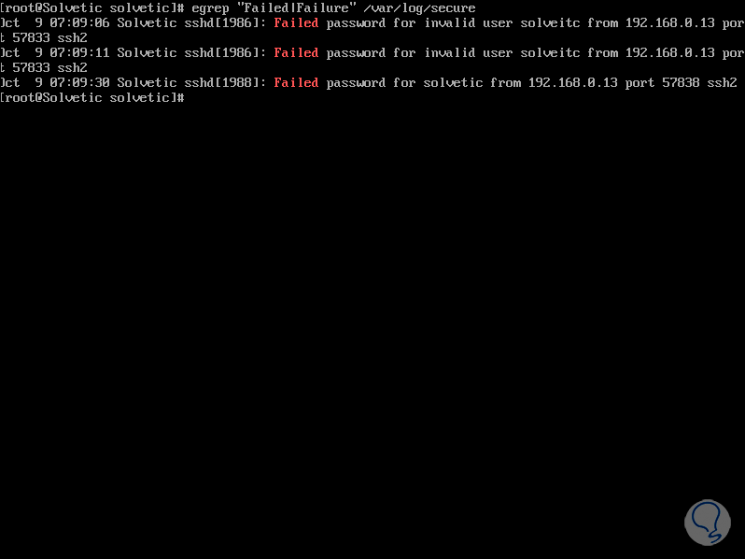

egrep "Fehlgeschlagen | Fehlgeschlagen" / var / log / secure

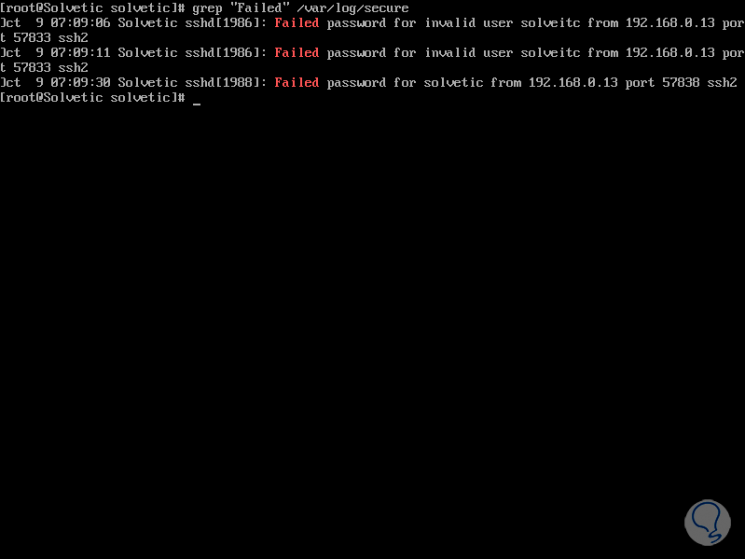

Wir sehen, dass Datensätze mit vollständigen Details einschließlich registrierter Sitzungsnamen (korrekt oder nicht korrekt) gespeichert werden. Eine weitere Option zum Anzeigen fehlgeschlagener SSH-Anmeldungen in CentOS ist die Verwendung einer der folgenden Zeilen:

grep "Failed" / var / log / secure grep "Authentifizierungsfehler" / var / log / secure

Um die Liste der IP-Adressen anzuzeigen, auf die zugegriffen wurde, die jedoch fehlgeschlagen sind, müssen Sie den folgenden Befehl verwenden:

grep "Passwort fehlgeschlagen" /var/log/auth.log | awk '{print $ 11}' | uniq -c | sort -nr

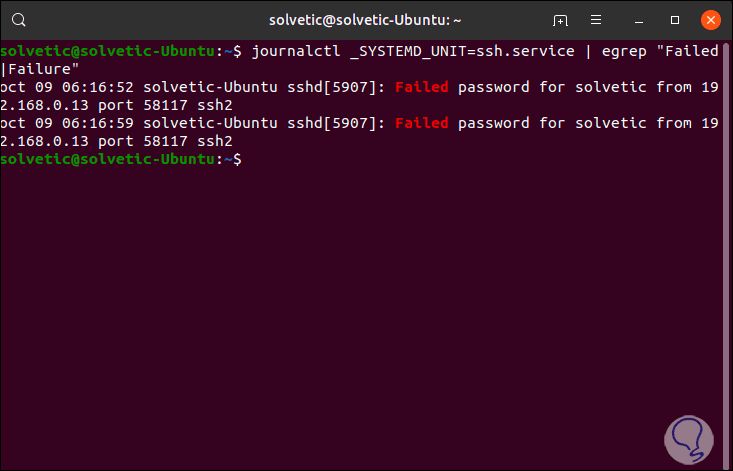

In den meisten aktuellen Linux-Distributionen (wie Ubuntu 19) ist es möglich, mit dem Befehl journalctl auf die von Systemd verwaltete Laufzeitprotokolldatei zuzugreifen. Wenn wir die fehlgeschlagenen SSH-Anmeldeprotokolle anzeigen möchten, verwenden wir den Befehl grep to Filtern Sie die Ergebnisse wie folgt:

journalctl _SYSTEMD_UNIT = ssh.service | egrep "Failed | Failure" (Ubuntu) journalctl _SYSTEMD_UNIT = sshd.service | egrep "Failed | Failure" (RHEL, CentOS)

journalctl _SYSTEMD_UNIT = sshd.service | grep "Fehler" journalctl _SYSTEMD_UNIT = sshd.service | grep "Failed"

Wir können die Möglichkeit erkennen, jeden fehlgeschlagenen SSH-Anmeldeversuch zu visualisieren und auf dieser Grundlage die geeigneten Sicherheitsmaßnahmen zu ergreifen, um die Verfügbarkeit der Dienste zu gewährleisten.