Für die Sicherheit vieler gibt es jedoch Tools, mit denen wir unsere Passwörter nicht nur schützen, sondern auch verwalten und an einem einzigen Standort verwalten können. Dies ist ideal für Systemadministratoren, die Anmeldeinformationen, Aktivierungscodes und Anwendungspasswörter benötigen.

Um unsere Passwörter zu schützen, verwenden wir das EfficientPIM- Tool.

Schritt 1

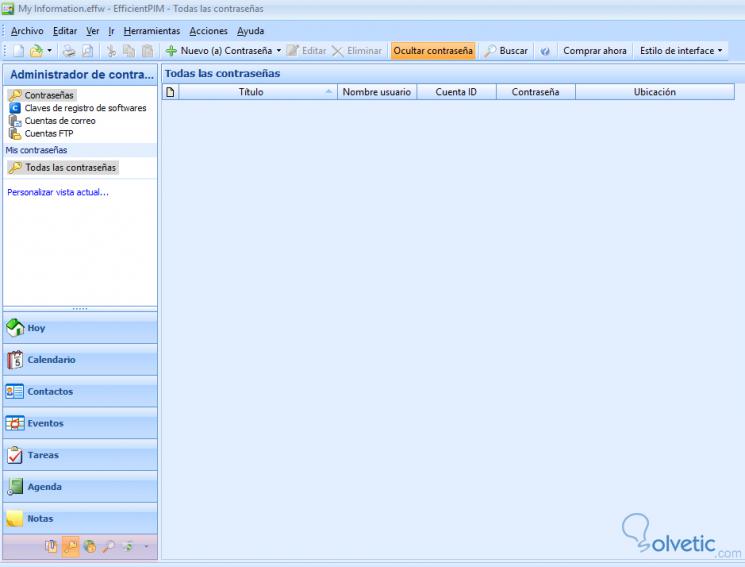

Zuerst gingen wir auf die offizielle Website von EfficientPIM und luden das Tool herunter. Wir führen die Installation wie jede andere Anwendung unter Windows gemäß den Anweisungen des Assistenten durch und führen sie nach der Installation aus. Sobald Sie sich in der Anwendung im unteren Menü befinden, wählen Sie die mit einem Schlüsselsymbol gekennzeichnete Option von Password Manager aus .

Schritt 2

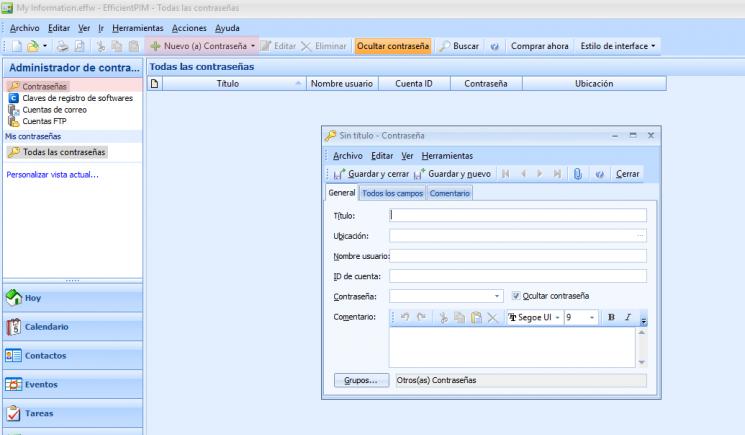

Dort können wir sehen, dass wir mehrere Abschnitte haben, wir haben Passwörter, Software-Registrierungsschlüssel, E-Mail-Konten und sogar FTP-Konten. Wählen Sie Passwörter und klicken Sie auf die Schaltfläche Neues (a) Passwort. Ein Fenster wie das folgende wird angezeigt.

Schritt 3

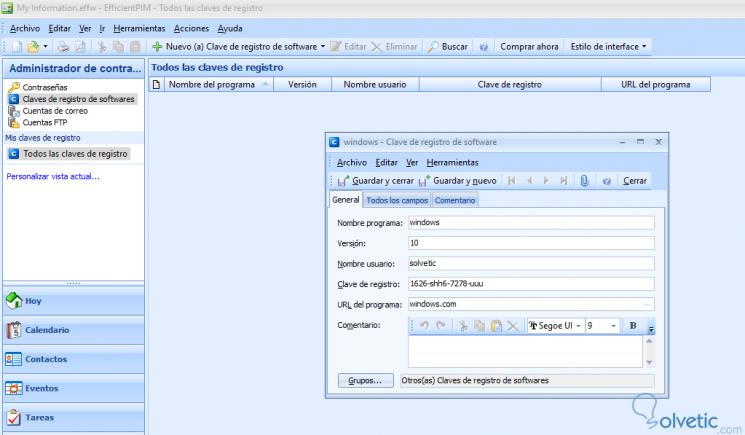

Füllen Sie die erforderlichen Felder aus und klicken Sie dann auf Speichern und schließen. Es wird automatisch zur Liste der Kennwörter hinzugefügt. Wir fügen einen neuen Eintrag für den Software-Registrierungsschlüssel hinzu, der wie folgt angezeigt wird.

Schritt 4

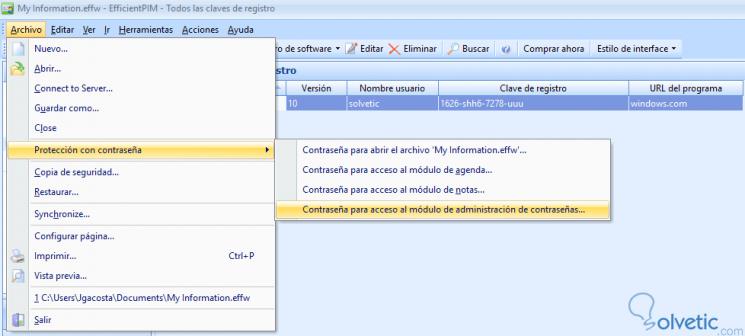

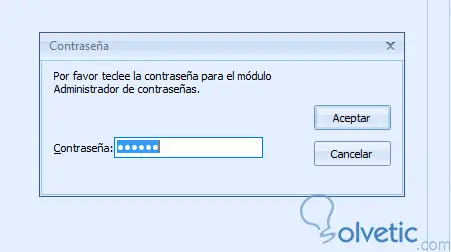

Sobald wir dies getan haben, werden wir uns fragen. Wie schützen wir diese Passwörter vor dem Zugriff durch Dritte? Die Antwort ist einfach, wir müssen zu Datei> Kennwortschutz> Kennwort gehen, um auf das Kennwortverwaltungsmodul zuzugreifen.

Schritt 5

Wir haben ein sicheres Passwort für den Zugang zu diesem Bereich eingerichtet. Wenn wir es dann erneut eingeben möchten, müssen wir im folgenden Dialog nach unserem Passwort fragen.

Sobald dies erledigt ist, haben wir unser Werkzeug, um unsere Passwörter sicher und organisiert aufzubewahren, damit wir sie nicht in Papierform, in einem Textdokument auf unserem Computer belassen oder versuchen, sie für ihre Verwendung zu merken.

Wenn Sie weitere Tutorials im Sicherheitsbereich benötigen, lesen Sie bitte den speziellen Abschnitt.

Sicherheits-Tutorials