![]()

Immer wenn es darum geht, die Sicherheit zu testen oder einen Server anzugreifen, muss der Angreifer zuerst die IP-Adresse und auch den Port kennen, den Sie verwenden möchten. Die Portnummern sind in drei Bereiche unterteilt: die bekannten Ports (von 0 bis 1023) , die registrierten Ports (von 1024 bis 49151) und die dynamischen und / oder privaten Ports (von 49152 bis 65535) .

Die am häufigsten angegriffenen sind FTP-Port 21 , MySQL-Port 3306 und alle offenen Ports, die für die Kommunikation mit dem Computer verwendet werden können.

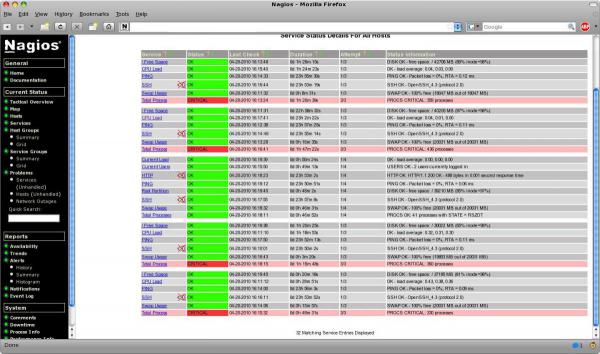

Nagios ist ein kostenloses Tool für Netzwerkadministratoren oder Benutzer, die ein lokales Netzwerk (LAN) detailliert analysieren und überwachen möchten. Analysieren Sie die NetBIOS- und SNMP-Kommunikation und die angegebenen IP-Bereiche. Zeigen Sie IP, MAC, Antwortzeit auf Ping, offene Ports der einzelnen Geräte an … und zeigen Sie die freigegebenen Ressourcen im Netzwerk an, auf die Sie über das HTTP-Protokoll zugreifen können , FTP oder Telnet.

Es ist ein sehr interessantes Tool zur Überwachung von Servern. Es ist eine Anwendung, die auf kostenloser Software zur Überwachung von Netzwerken, Servern und Netzwerkdiensten basiert. Die Nagios-Überwachungsanwendung fragt den Remote-Server über eine Zwischenanwendung namens NRPE ab . Der NRPE-Dienst auf dem Remotecomputer muss ausgeführt werden. Dieser Dienst antwortet auf Abfragen des Remotemonitoringservers

Wir werden erklären, wie man es in einer Linux Centros Distribution installiert. Greifen Sie als root zu und schreiben Sie auf das Terminal:

yum install nagios-nrpe

Sobald die Anwendung installiert ist, wechseln wir in das Verzeichnis /etc/nagios/nrpe.cfg und bearbeiten im Abschnitt “ALLOWED HOST ADDRESSES” unsere IP:

allowed_hosts = 190.0.0.1

In diesem Beispiel erlauben wir localhost und IP 190.0.0.1 den Zugriff auf und fordern Überwachungsdaten vom Nagios-Client an. Speichern Sie und verlassen Sie die Datei. Sobald dies abgeschlossen ist, führen wir den folgenden Befehl aus, um nrpe als Dienst zu starten:

Service Nrpe Start

Um die Installation und Konfiguration abzuschließen, garantieren wir, dass der Dienst aktiviert und gestartet wird, wenn der Computer neu gestartet wird. Wir werden:

chkconfig nrpe on

: Um zu überprüfen, ob es richtig funktioniert, rufen Sie die Direktive / usr / lib / nagios / plugins auf und führen Sie den folgenden Befehl aus :

./check_nrpe -H meine-ip

por ejemplo htt://localhost/nagios Dann können wir auf unseren Server zugreifen, auf dem wir die Anwendung installiert haben, zum Beispiel htt: // localhost / nagios

Klicken Sie auf das Bild, um es zu vergrößern

Wir können den Core, das Plugin, verschiedene Front-End-Schnittstellen für PHP-Web oder Exe für Windows herunterladen, auch Schnittstellen für Mobilgeräte und Betriebssysteme wie Android können zum einen Plugins, Add-Ons und zum anderen den Core herunterladen, je nachdem, wie und wo wir es brauchen überwachen

So können wir von jedem Gerät aus den Ausfall unserer Server und verschiedener Dienste überwachen, ob diese aktiv sind oder nicht und zu welchem Zeitpunkt sie überwacht werden. Es überwacht sowohl Geräte- als auch Softwaredienste. Zu den Hauptzielen gehört die Überwachung von Netzwerkdiensten wie SMTP, POP3, HTTP und MYSQL

Dieses System kann sich so konfigurieren, dass es per E-Mail und SMS benachrichtigt, wenn es beispielsweise einen Serverabsturz oder einen Ausfall eines Webs feststellt.