Zenmap ist ein visuelles Tool zum Testen von Ports mit Nmap. Diese Anwendung ist plattformübergreifend und kann unter verschiedenen Betriebssystemen wie Linux, Windows und Mac OS verwendet werden. Die Anwendung bietet erweiterte Funktionen für Nmap-Benutzer.

Cómo utilizar Nmap para escanear puertos abiertos en su VPS y Metasploit framework para testear seguridad de servidores. In anderen Tutorials haben wir die Verwendung von Nmap erwähnt, wie Sie mit Nmap offene Ports in Ihrem VPS- und Metasploit-Framework scannen, um die Serversicherheit zu testen.

Mit Zenmap können die am häufigsten verwendeten Analysen oder Erkundungen als Profile gespeichert werden, damit wir sie dann wiederholt ausführen können. Die Ergebnisse der Analyse können gespeichert, dann überprüft und verglichen werden, um festzustellen, wie unterschiedlich sie sind und ob wir ein gewisses Maß an Sicherheit erreichen können.

o bien si utilizamos Linux instalarlo desde el repositorio, mediante la ventana de terminal con los siguientes comandos: Wir können Zenmap kostenlos herunterladen oder wenn wir Linux verwenden, um es aus dem Repository zu installieren, über das Terminalfenster mit den folgenden Befehlen:

Wir haben Nmap aus dem Repository installiert und dann Zenmap installiert

sudo apt-get install nmap

sudo apt-get install zenmap

Als nächstes führen wir die Anwendung mit den folgenden Befehlen aus

sudo zenmap

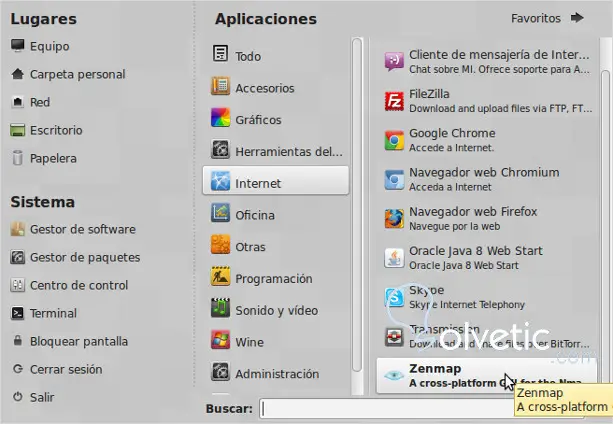

Wir können die Anwendung auch im Internetmenü finden, je nachdem, welchen Desktop wir installiert haben.

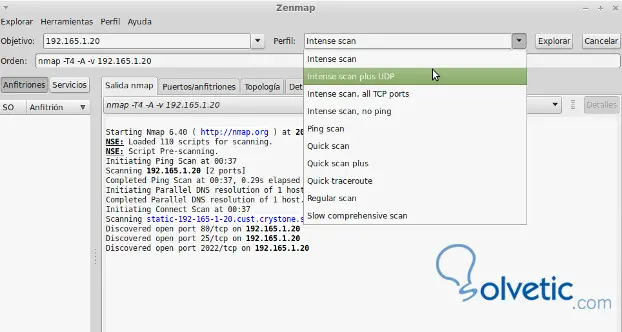

Die Durchführung von Analysen und Erkundungen mit Zenmap ist das Ziel, das wir kennen sollten. Wenn wir ein Netzwerk mit der IP-Adresse 192.165.1.20 prüfen möchten, wenn wir das gesamte Netzwerk mit allen angeschlossenen Hosts oder Geräten scannen möchten, müssen wir 192.165.1 schreiben. 0/24, damit werden die 256 möglichen Hosts des Netzwerks durchsucht.

Der nächste Schritt ist die Auswahl eines Profils. Das Profil ist die Art der durchzuführenden Untersuchung oder Analyse. Zenmap bietet verschiedene Arten vorkonfigurierter Analysen an, die von Ping-Scans bis zu intensiven Scans und nach Art des TPC- oder UDP-Protokolls reichen.

Es ist wichtig, dass Netzwerkadministratoren wissen, dass Scans den Verbrauch von Netzwerkressourcen erfordern, sodass der Datenverkehr langsam werden kann.

Nachdem Sie das gewünschte Profil ausgewählt haben, können Sie in einem Textfeld Nmap-Befehle eingeben. Neben den vorkonfigurierten Befehlen können Sie auch eigene Profile erstellen.

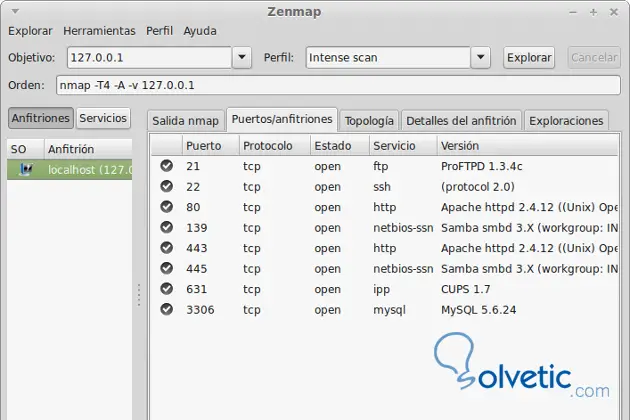

Nach Auswahl des Analyseprofils klicken wir auf die Schaltfläche Scannen und der Scan wird gestartet. Dann werden wir eine Erkundung mit Zenmap starten, wir werden eine einfache Analyse unseres Computers mit der IP 127.0.0.1 starten

Für diesen Test habe ich einen lokalen Apache-Server gestartet, genauer gesagt Xampp, um die Ports eines Servers zu simulieren.

Wir können die offenen Ports von E-Mail, SMTP und POP3, die 21 von FTP, die 22 von SSH, die 80 von http oder web, die 139 von Samba zum Teilen von Dateien und die von MySQL beobachten. Der 631 ist ein Druckserver.

Die am häufigsten angegriffenen sind Port 22 und Port 139. Wenn wir keine Dateien für Port 139 freigeben müssen, ist es besser, ihn zu schließen.

Unter Linux können wir vom Terminalfenster mit iptables aus Ports mit den folgenden Befehlen schließen

Sudo seine iptables -A-INPUT -p tcp --dport 139 -j DROP

Um Port 22 für einen anderen zu ändern und potenzielle Angreifer irrezuführen, müssen wir die Datei / etc / ssh / sshd_config bearbeiten

Denn vom Terminal aus öffnen wir die Datei mit einem Editor wie nano oder vi:

sudo nano / etc / ssh / sshd_config

Als nächstes suchen wir nach der Codezeile:

Port 22

Wir haben beispielsweise Port 22 durch einen anderen ersetzt

Port 8200

Speichern Sie die Datei und starten Sie den SSH-Dienst neu

sudo /etc/init.d/ssh restart

Wenn wir nun auf den SSH-Port zugreifen wollen, müssen wir dies mit den folgenden Befehlen tun

sudo ssh user @ server -p 8200

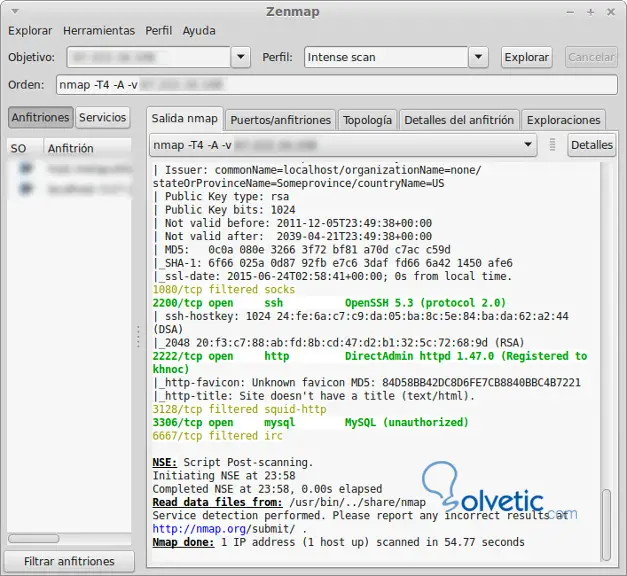

Als nächstes werden wir einen Hosting-Server analysieren, aus Sicherheitsgründen verstecken wir die verwendete IP:

Im Ergebnis des Scans können wir sehen, dass sie den SSH-Port von 22 auf 2200 geändert haben, um mögliche Angriffe zu schützen. Mit Zenmap können wir jedoch feststellen, dass sie das DirectAdmin-Kontrollfeld zum Verwalten des Hostings verwenden.

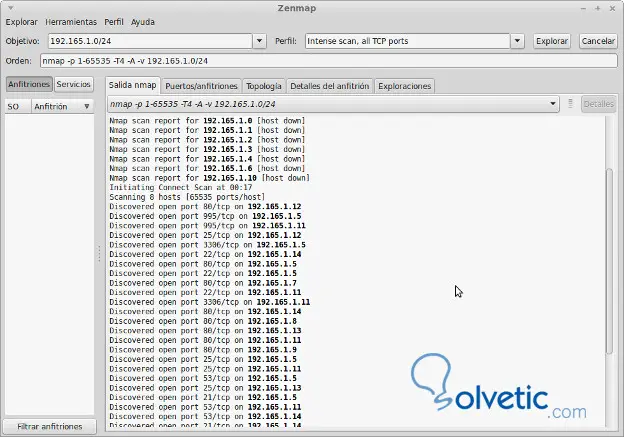

Ein weiteres Beispiel, das wir sehen werden, ist, wie alle Hosts oder Computer eines Netzwerks gescannt werden. Dazu müssen wir eine Ziel-IP eingeben und die Host-Nummer hinzufügen, z. B. 192.165.1.0/24. In diesem Fall suchen wir nach offenen TPC-Ports in allen Geräten und Host des Netzwerks.

Wir können die Ergebnisse der Analyse beobachten und Ports auf verschiedenen Computern im Netzwerk öffnen. Wir können auch eine vollständige Analyse eines Netzwerks mit der IP-Adresse 192.165.116 durchführen. * Damit wir das Netzwerk und seine Topologie sehen können.

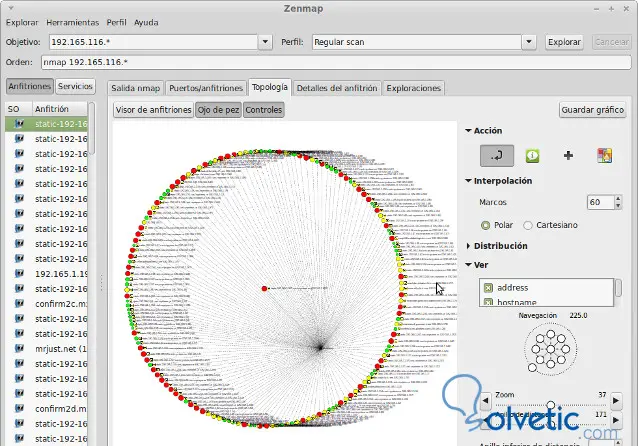

Die Registerkarte Topologie ist eines der wichtigsten Tools der von Zenmap bereitgestellten Sicherheitsüberprüfung. Abhängig von der Größe des Netzwerks sehen wir hier einen Kreis für jeden Host und jede IP-Adresse. Rote Kreise zeigen an, dass der Host über mehr als sechs offene Ports verfügt. Ein gelber Kreis zeigt an, dass dieser Host Ports geschlossen, blockiert oder defensiv gefiltert hat.

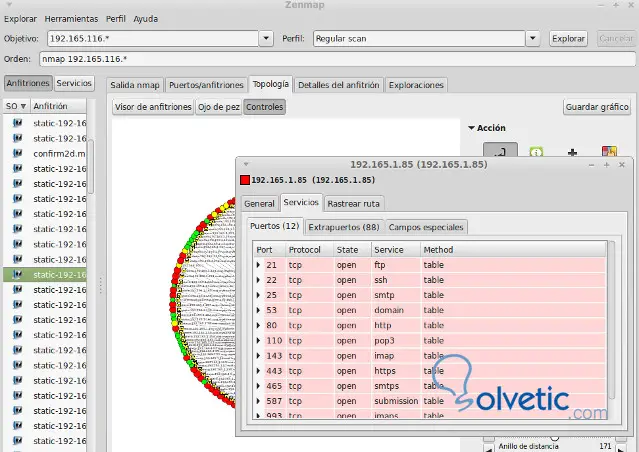

Diese Kreise in Grün sind die Zielhäfen für TCP und UDP. Wenn Sie auf jeden Kreis klicken, können Sie die Ports dieses Hosts im Detail sehen und sehen, in welchem Status sie sich befinden und welchen Service sie anbieten oder unterstützen.

Das Diagramm, das Zenmap im Abschnitt Topologien anzeigt, ist dynamisch und interaktiv. Über das Kontrollfeld rechts neben dem Diagramm verfügen wir über eine Reihe von Werkzeugen, mit denen wir Details bearbeiten, hinzufügen oder entfernen, vergrößern und verkleinern können, wenn wir einen bestimmten Host auswählen befindet sich diese in der Mitte des Graphen.

Dies ist sehr nützlich, wenn wir ein sehr großes Netzwerk analysieren und nur einen Teil des Netzwerks analysieren oder testen müssen. Mit Zenmap können wir auch bestimmte Details eines bestimmten Hosts, den wir analysieren, aus der Topologie-Grafik abrufen. Klicken Sie mit der rechten Maustaste auf den Host, den wir im Detail anzeigen möchten, und je nach verwendetem Scan-Profil wird ein neues Fenster mit Informationen angezeigt.

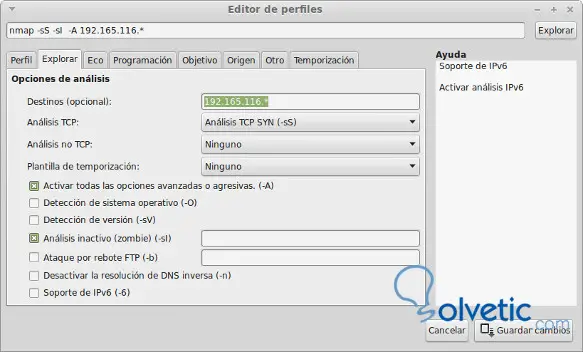

Erstellen Sie eigene Analyseprofile in Zenmap

Mit Zenmap können wir nicht nur die Standardanalyseprofile verwenden, sondern auch benutzerdefinierte Profile erstellen. Im Folgenden wird beschrieben, wie Sie Profile hinzufügen. Dazu klicken wir auf das Menü Profil und wählen dann die Option Neues Profil oder Bestellung.

Auf der Registerkarte ” Profil” weisen wir dem neuen Profil einen Namen zu und konfigurieren dann auf der Registerkarte “Exploration” die Optionen, die Nmap ausführen soll. Der Befehl wird automatisch generiert, wenn wir die auszuführenden Aktionen konfigurieren. Wenn wir das bereits gespeicherte Profil bearbeiten möchten, müssen wir nur ein bestimmtes Profil auswählen und dann dieses Profil bearbeiten.

Ein sehr gefragter Port ist Telnet Port 23. Das Telnet-Protokoll ist ein Internetprotokoll, mit dem Computer, Server und Anwendungen im Internet verbunden werden können. Die derzeit modernste Version ist SSH. Sie können ein Profil erstellen, indem Sie die Option Intensives Scannen auswählen, sofern diese Option nicht bereits ausgewählt ist. Wenn wir dann die Ports einer IP in der Exploration untersuchen, sollten wir sehen, ob Port 23 offen ist. Dieser im Server oder in einem beliebigen Gerät des Netzwerks geöffnete Port bietet eine hervorragende Möglichkeit, dass der Server gehackt wird.