Dieses Mal werden wir über einen der derzeit gebräuchlichsten Netzwerkanalysatoren sprechen, den Wireshark Network Analyzer , der mehr als 500.000 Downloads pro Monat hat und daher seine Wirksamkeit, sein Vertrauen und seinen Support zum Zeitpunkt der Analyse zeigt einer Netzwerkinfrastruktur.

Unter den Merkmalen von Wireshark können wir Folgendes hervorheben:

- Verfügbar für Windows- und Unix-Systeme.

- Wir können Pakete nach festgelegten Kriterien filtern.

- Es ist möglich, Aufnahmen der Pakete in einer Netzwerkschnittstelle zu erfassen.

- Es ist möglich, Pakete im Textformat zu importieren.

- Wir können nach einer Reihe von Kriterien nach Paketen suchen.

- Hiermit können unter anderem Statistiken erstellt werden.

Um Wireshark in Windows-Umgebungen ausführen zu können, müssen folgende Voraussetzungen erfüllt sein:

- 400 MB RAM

- Auf jeder Windows-Version auf Server- und Desktopebene ausführen

- 300 MB Festplattenspeicher

In UNIX-Umgebungen kann Wireshark auf den folgenden Plattformen arbeiten:

- Debian

- Apple OS X

- FreeBSD

- Sun Solaris

- Mandriva Linux unter anderem.

Bevor wir uns mit der Funktionsweise von Wireshark befassen, sollten wir uns an einige Konzepte zum Thema Networking erinnern, da all dies in dieser Welt untergeht. Erinnern Sie sich daran, dass die Hauptfunktion des Netzwerks darin besteht, die Übertragung von Daten zwischen zwei oder mehr Geräten zu ermöglichen, und dies dank einer gemeinsamen Arbeit von Hardware und Software.

Das Design eines Netzwerks kann auf zwei Arten strukturiert werden:

- Client – Server

- Peer to Peer

Wireshark wurde entwickelt, um seine Informationen zwischen den Schichten 2 bis 7 des OSI-Modells anzuzeigen. Mit Wireshark können wir den Netzwerkverkehr unserer Organisation live überwachen und so Probleme ermitteln, Analysen durchführen und einige weitere Aufgaben ausführen, die das ordnungsgemäße Funktionieren der Netzwerkumgebung ermöglichen. Insofern können wir daraus schließen, dass Wireshark ein Paketanalysator ist .

Für diese Studie verwenden wir eine Windows 7-Umgebung. Nachdem wir Wireshark heruntergeladen haben, fahren wir mit der Installation wie folgt fort:

1. Laden Sie Wireshark herunter und installieren Sie es

Die Wireshark-Software kann unter folgendem Link heruntergeladen werden:

Dort finden wir die kompatiblen Download-Dateien für die Systeme:

- Windows

- MAC

- Linux

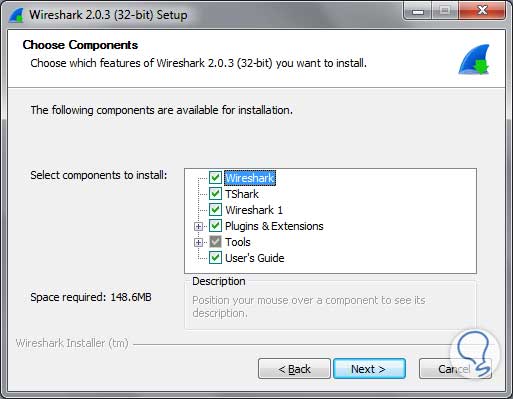

Wir führen die Datei aus, um sie zu installieren, und der Prozess beginnt. Wir akzeptieren Klicken Sie auf die Schaltfläche Ich stimme zu, um die Lizenzbedingungen zu akzeptieren. Anschließend müssen Sie die zu installierenden Komponenten von Wireshark auswählen.

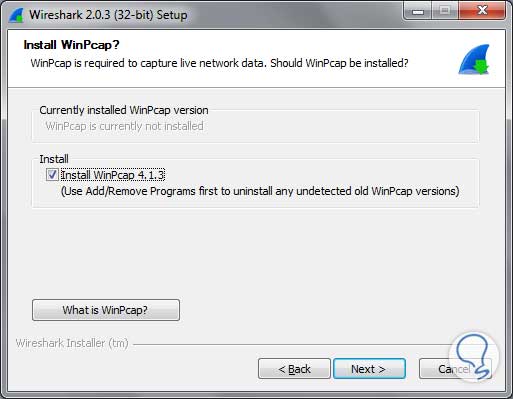

Wir klicken auf Weiter und können wählen, ob wir die Verknüpfungssymbole hinzufügen und wie wir die mit Wireshark verbundenen Dateierweiterungen bestimmen möchten oder nicht. Dann wird dort Wireshark installiert. Nachdem uns das Tool mitgeteilt hat, ob wir WinPcap installieren möchten oder nicht (dies ist für die Erfassung von Live-Paketen erforderlich) , aktivieren wir das Kontrollkästchen standardmäßig und klicken auf Weiter .

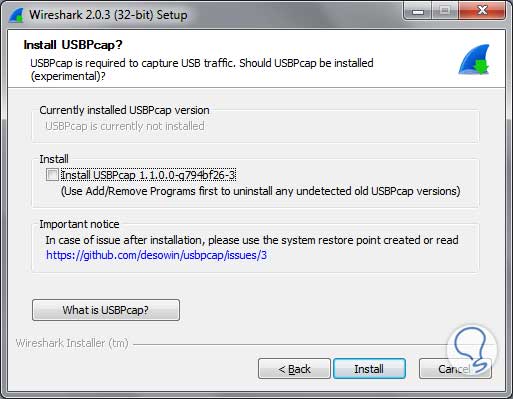

Dann können wir wählen, ob wir das USBPcap- Tool installieren möchten oder nicht. Es ermöglicht uns, den USB-Verkehr zu erfassen . Es ist am besten, es zu installieren, das Kontrollkästchen zu aktivieren und auf Installieren zu klicken, um den Installationsvorgang zu starten.

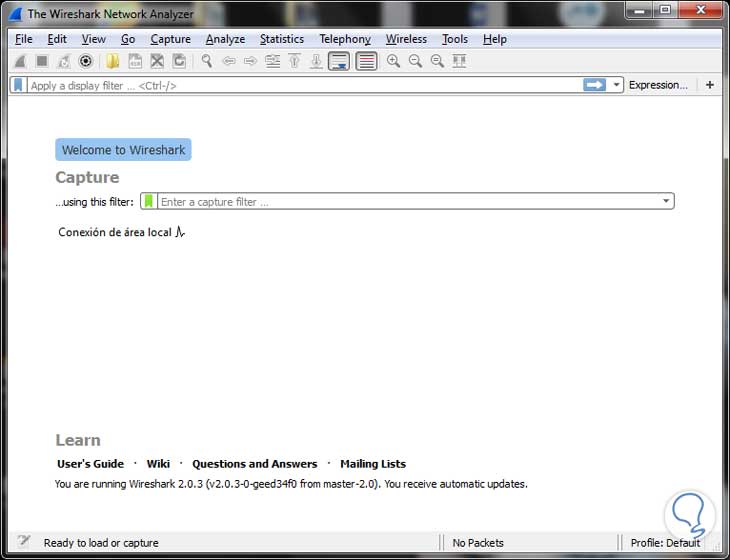

Sobald Sie fertig sind, können Sie mit der Verwendung unserer Wireshark Network Analyzer- Anwendung beginnen. Jetzt lernen wir in lnos die Verwendung und den Mut dieser großartigen Anwendung kennen.

2. Wie benutzt man Wireshark?

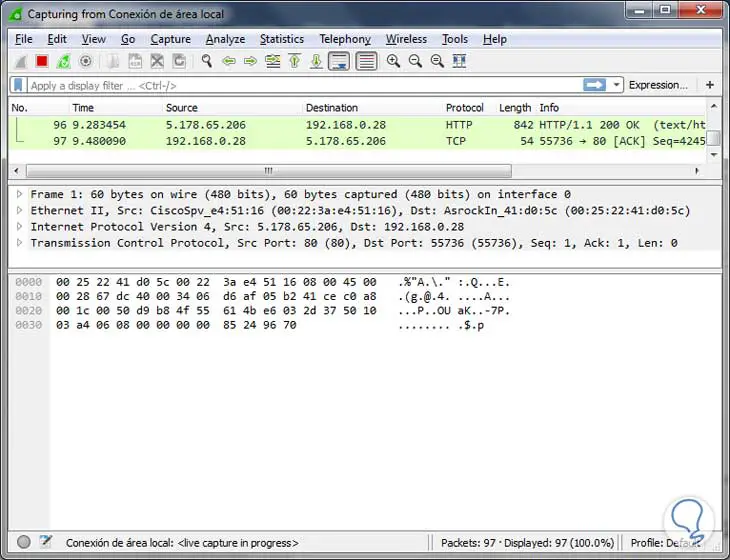

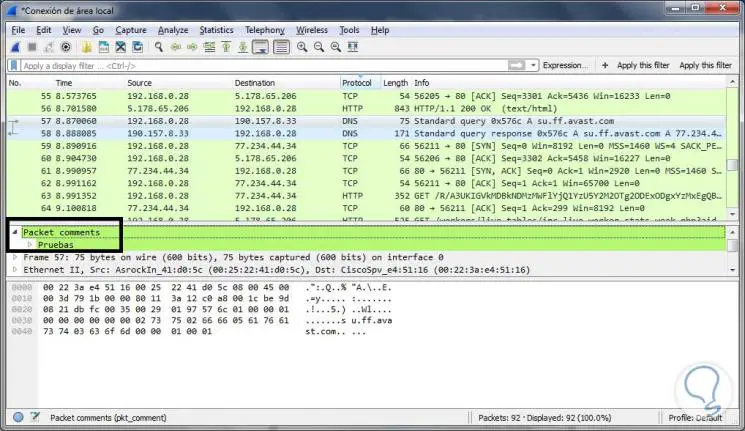

Wir werden sehen, dass die Paketerfassungen, die wir durchführen müssen, auf einer LAN-Verbindung basieren. Andere Verbindungstypen wie Wi-Fi, Bluetooth usw. können auftreten. Durch einen Doppelklick auf unser Interface sehen wir, dass der gesamte aktuelle Verkehr angezeigt wird:

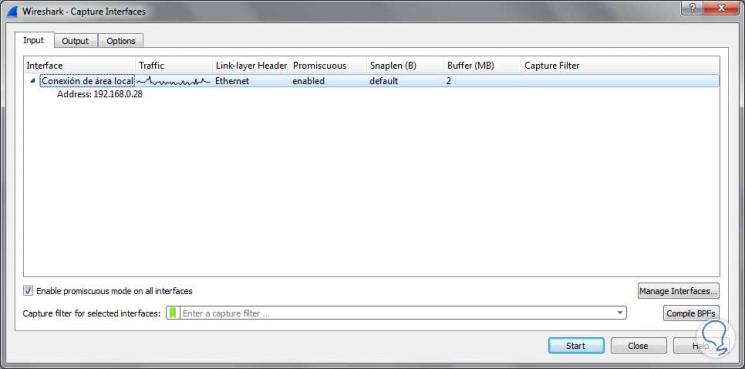

Durch Klicken auf das Symbol ![]() Wir werden in der Lage sein, alle Optionen unseres Netzwerks zu bearbeiten. Lassen Sie uns sehen, welches Fenster es zeigt, wenn Sie auf dieses Symbol klicken:

Wir werden in der Lage sein, alle Optionen unseres Netzwerks zu bearbeiten. Lassen Sie uns sehen, welches Fenster es zeigt, wenn Sie auf dieses Symbol klicken:

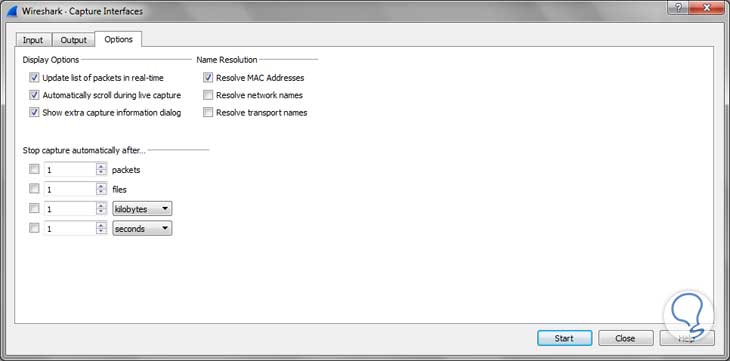

Wir können sehen, dass wir die aktuelle IP-Adresse des Systems, die Puffergröße usw. haben. Auf der Registerkarte Optionen haben wir Alternativen, die wir auswählen können, z. B. das Aktualisieren von Paketen in Echtzeit und das Auflösen von Netzwerknamen.

Sobald wir die Änderungen vorgenommen haben, drücken wir Start. Es ist erwähnenswert, dass wir in dieser Option die wichtigsten Wireshark-Funktionen konfigurieren, zum Beispiel den Promiscuous-Modus aktivieren (alle Pakete aktivieren) oder die Größe der zu erfassenden Pakete begrenzen . Werfen wir einen Blick auf die Umgebung von Wireshark.

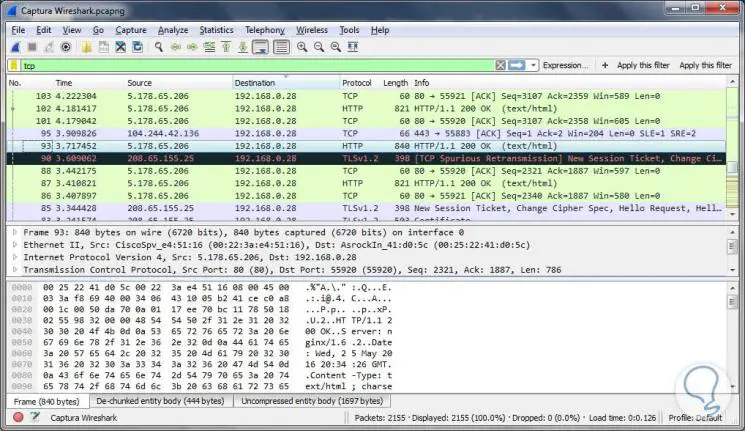

In der ersten Zeile sehen wir, bevor wir etwas über das Menü erfahren, Folgendes:

Diese Zeile besteht aus folgenden Elementen:

- N °: Geben Sie die interne Nummer des Prozesses an.

- Zeit: Verbindungszeit zwischen Ursprung und Ziel

- Quelle: Quell- IP

- Ziel: Ziel- IP

- Protokoll: Protokoll, das für die Übertragung verwendet wird

- Länge: Packungsgröße

- Info: Zusätzliche Zielinformationen

Wenn wir die aktuelle Arbeit speichern möchten, können wir dies über das Menü Datei, Option Speichern oder Speichern unter tun. Um diese Datei zu öffnen, verwenden wir die Option Öffnen im Menü Datei.

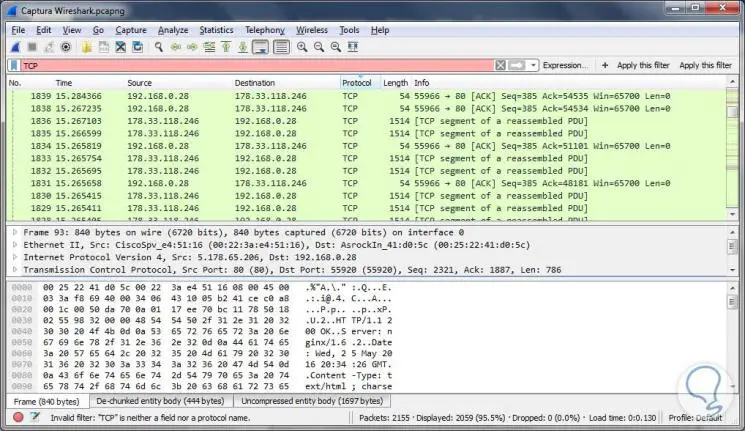

Wie wir im Paketanalysator sehen, haben wir viele Informationen. Wenn wir beispielsweise die Spalte Protokoll überprüfen, werden wir feststellen, dass es unter anderem die Protokolle ARP, HTTP und TCP gibt. Wenn wir nur die TCP-Protokolle sehen möchten, die wir als Filter verwenden, geben wir den Begriff TCP in das Feld ein Das Feld “Anzeigefilter anwenden” befindet sich oben und wir geben ein oder klicken auf die Schaltfläche Diesen Filter anwenden. In der Spalte Protokoll werden nur TCP-Protokolle angezeigt .

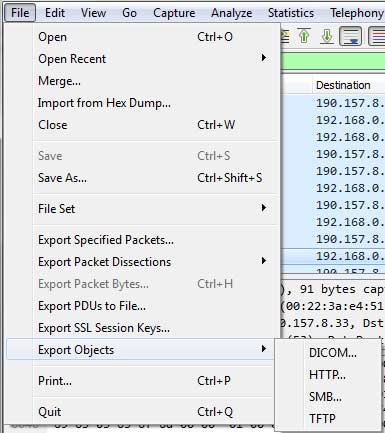

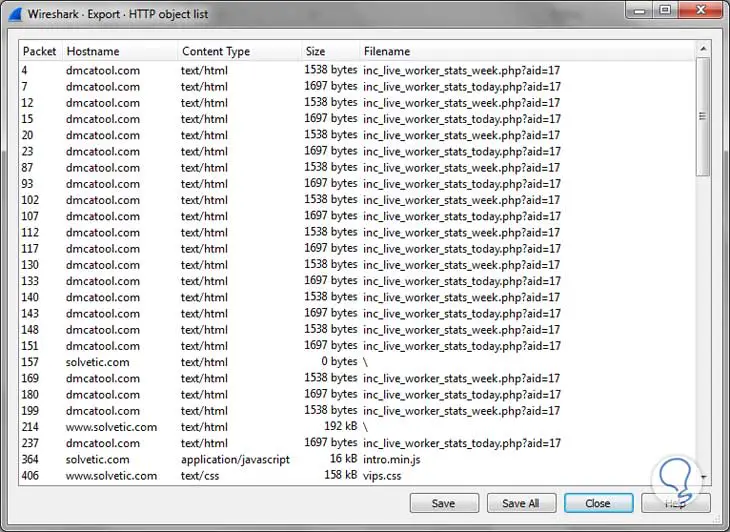

Wir können unsere Daten zur besseren Analyse in verschiedene Formate exportieren. Diese können nach HTTP, SMB, TFTP usw. exportiert werden. Um den Export durchzuführen, gehen wir in das Menü Datei und wählen Objekte exportieren. Wir wählen die Option HTTP.

Dies ist das Ergebnis unseres Exports:

Werfen wir einen Blick auf die verschiedenen Optionen der Menüleiste in Wireshark.

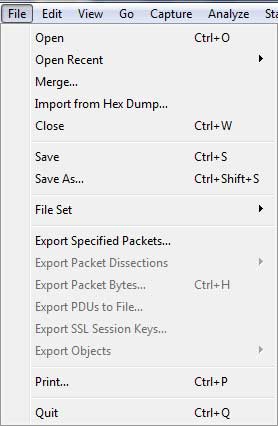

In diesem Menü finden Sie grundlegende Optionen wie Öffnen, Speichern, Exportieren und Drucken. Wir haben gerade den Vorgang zum Exportieren einer Datei beobachtet.

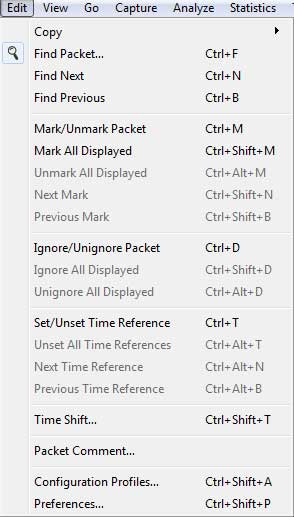

Über dieses Menü können Sie Aufgaben wie Kopieren, Suchen von Paketen, Erstellen von Kommentaren usw. ausführen. Lassen Sie uns einige dieser Optionen im Detail betrachten.

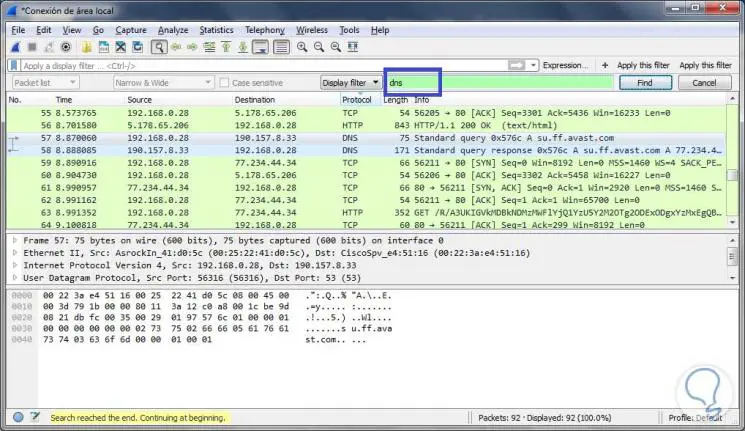

Wenn wir beispielsweise alle DNS-Pakete innerhalb des Frames durchsuchen möchten, öffnen wir die Option Suchen und geben das DNS-Wort ein, oder wir können die Kombination STRG + F verwenden :

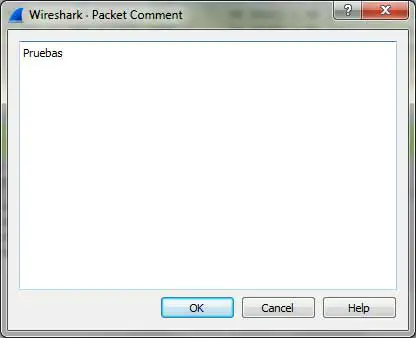

Wir können sehen, dass alle DNS-Pakete hervorgehoben sind. Um einen Kommentar hinzuzufügen, verwenden wir die Option Paketkommentar.

Wir werden es im Hauptmenü sehen:

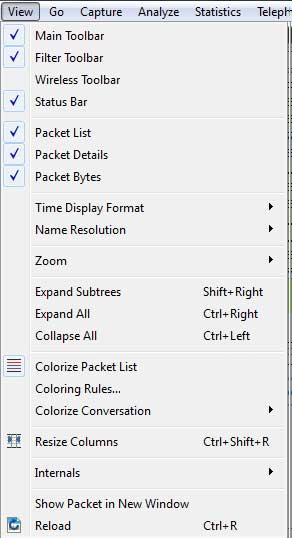

Mit dieser Option können wir die Ansichtstypen definieren, die unser Wireshark haben wird, sowie das Zeitformat, die Größe der Spalten, die Farbregeln usw.

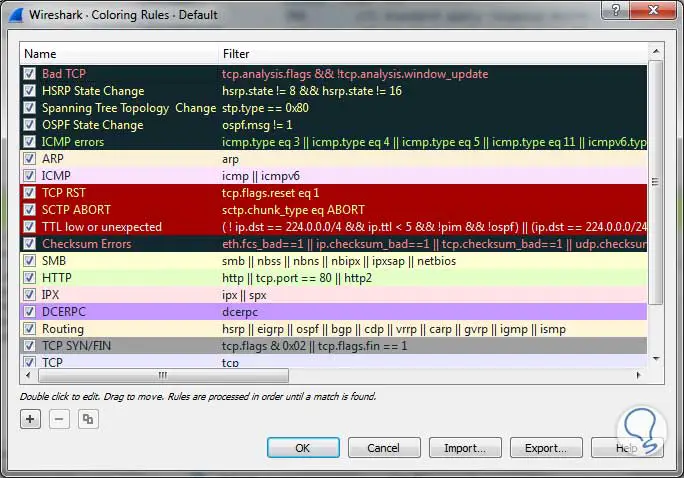

Wir können die Option Colorize Rules ausführen, um die für die verschiedenen Protokolle zugewiesenen Farben zu bestimmen und zu bearbeiten.

Wenn Sie ein neues Protokoll erstellen möchten, klicken Sie einfach auf +, definieren Sie den Namen und die Farbe und drücken Sie OK.

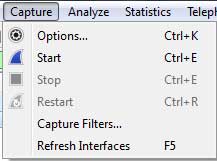

Mit dieser Option können wir eine Paketaufnahme starten, stoppen oder neu starten

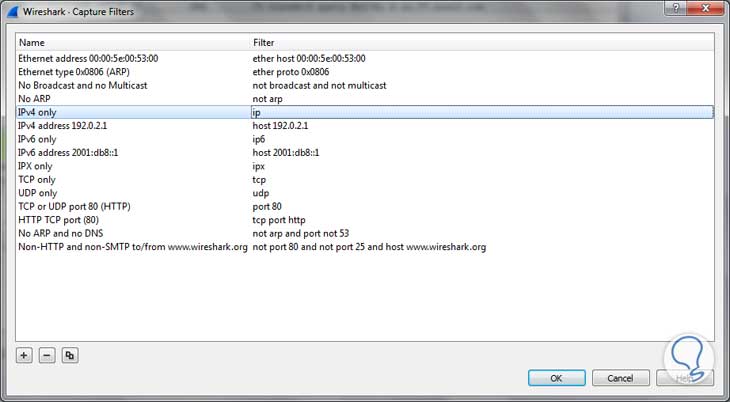

In der Option Erfassungsfilter können wir die Parameter der Erfassung definieren.

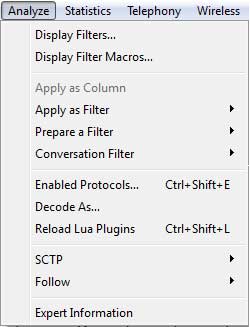

In diesem Menü können wir unter anderem Filter erstellen, Filter bearbeiten, Protokolle aktivieren oder deaktivieren .

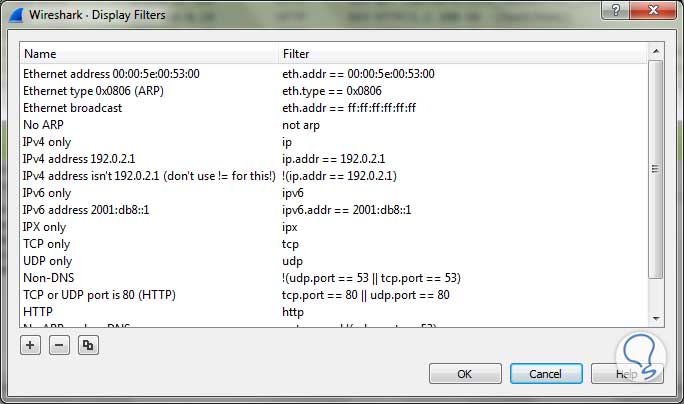

Wir können die Option Filter anzeigen anzeigen , um die aktuellen Filter zu beobachten und gegebenenfalls zu ändern.

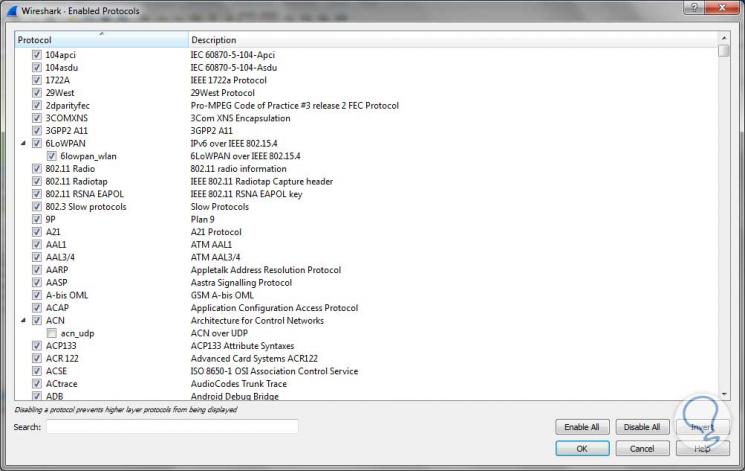

Wenn Sie weitere Filter hinzufügen möchten, drücken Sie die Taste +. Wenn Sie einen Filter entfernen möchten, drücken Sie die Taste -. Mit der Option Aktivierte Protokolle oder der Tastenkombination können wir die vollständige Liste aller aktivierten Protokolle analysieren:

+ Shift + E Strg + Umschalt + E

Dort beobachten wir das Protokoll und seine Beschreibung.

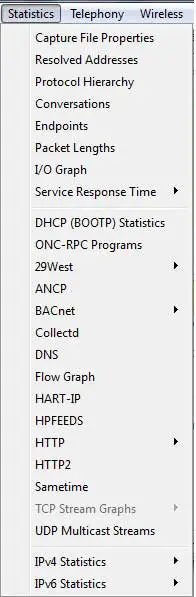

Es ist vielleicht eines der vollständigsten Menüs, da wir von dort aus Berichte, Diagramme und andere Hilfsprogramme erstellen können, um den Status der Pakete zu sehen.

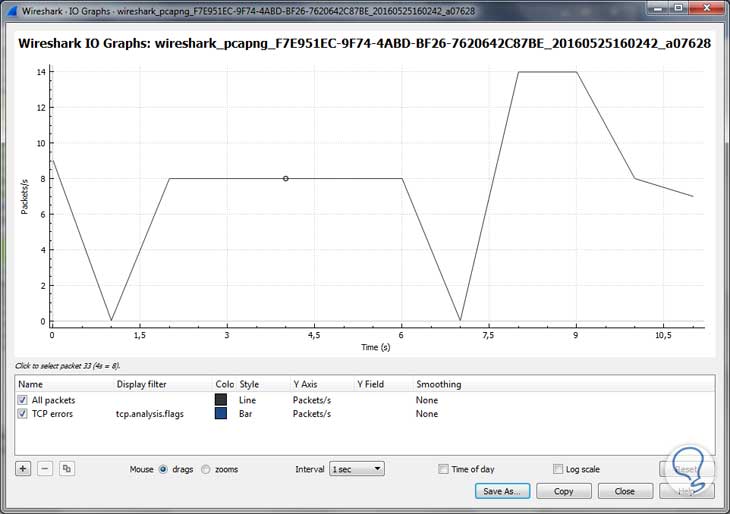

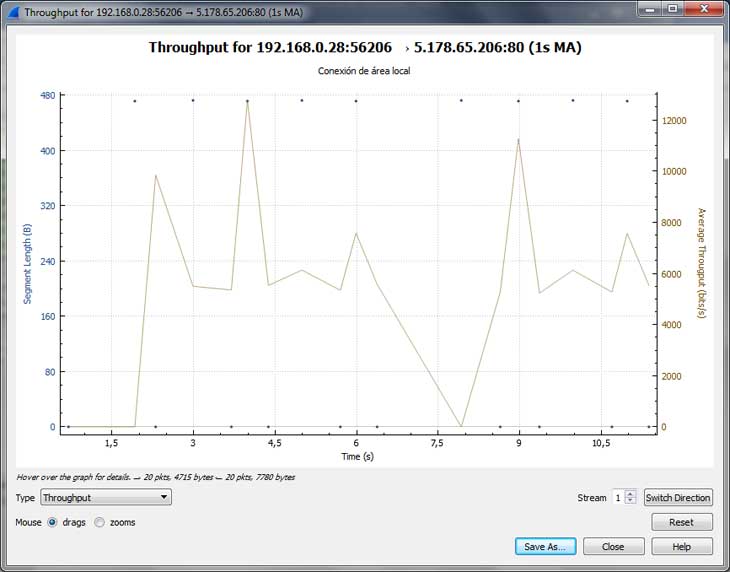

Wie wir sehen können, haben wir verschiedene Alternativen, um ihre Statistiken anzuzeigen. Beispielsweise werden wir ein grafisches Ein- und Ausgabediagramm für E / A-Diagramme erstellen.

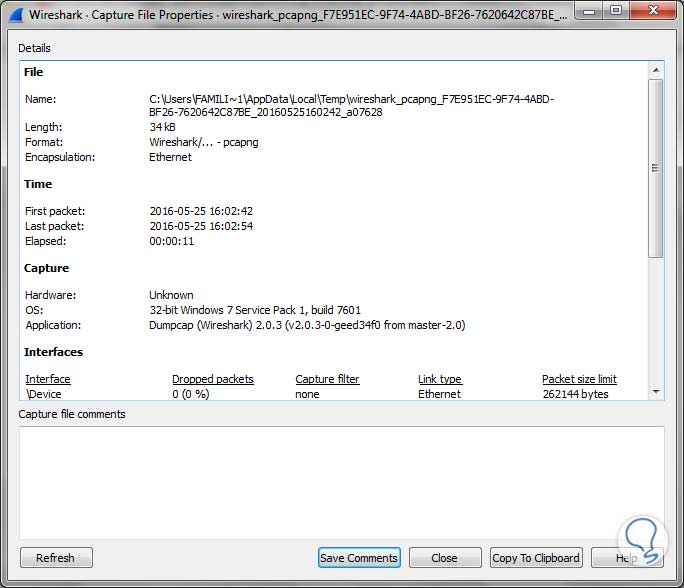

In der Grafik können Einstellungen wie die Farbe der Linie, das Frequenzintervall, ein bestimmter Tag usw. vorgenommen werden. Wenn Sie die Option Eigenschaften der Erfassungsdatei auswählen, werden unter anderem die Eigenschaften der Erfassungsdateien wie Größe, Verschlüsselungstyp, erstes und letztes Paket angezeigt.

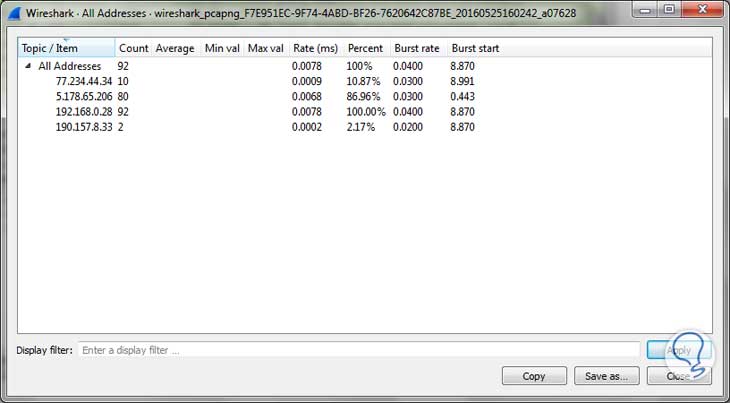

Wenn Sie die Option IPv4-Statistik auswählen und Alle Adressen auswählen , wird der folgende detaillierte Bericht angezeigt:

Wenn wir das TCP-Streaming- Verhalten anzeigen möchten, können wir die Option TCP-Stream- Diagramme verwenden und den Diagrammtyp auswählen. Es wird Folgendes angezeigt:

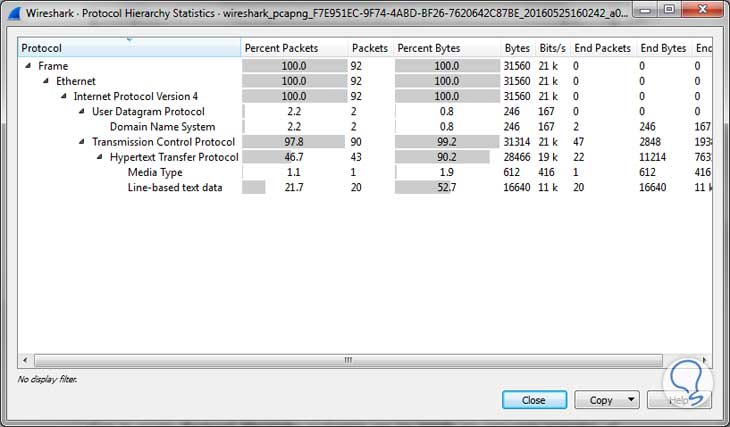

In der Dropdown-Registerkarte Typ können Sie den Grafiktyp ändern. Mit der Option Protokollhierarchie können wir die gesendeten Pakete, die Größe usw. detailliert anzeigen.

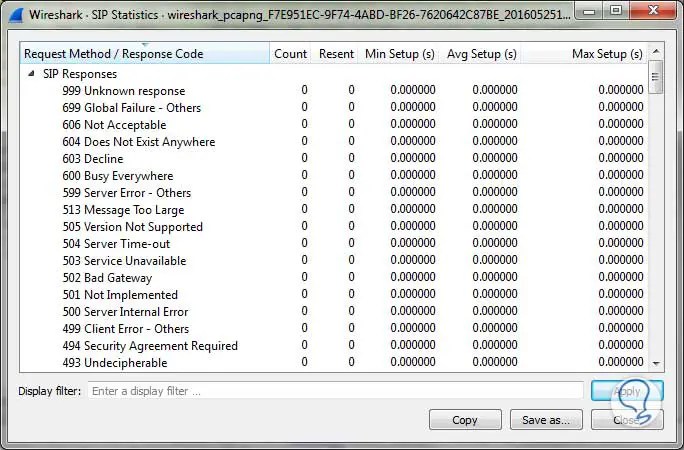

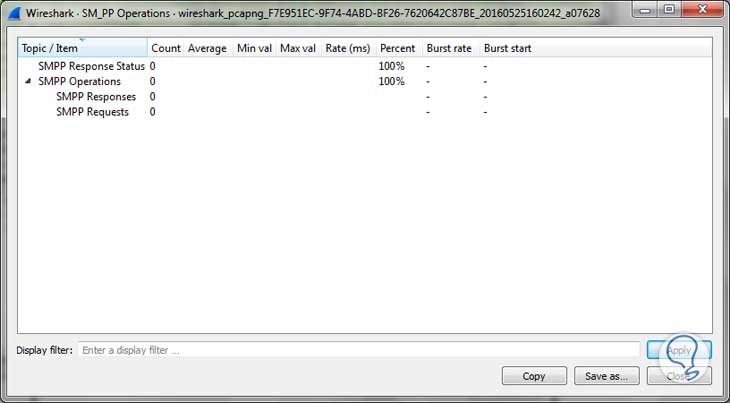

In dieser Option können wir alles analysieren, was mit den mit Telefonmitteln verbundenen Protokollen zusammenhängt (Wenn wir dieses Medium verwenden), können wir Informationen sehen, wie zum Beispiel:

- UCP-Nachrichten

- ISUP-Nachrichten

- SIP-Statistiken usw.

Wir können jede dieser Optionen öffnen, aber da wir nicht mit Telefonprotokollen arbeiten, ist das Ergebnis Null (0).

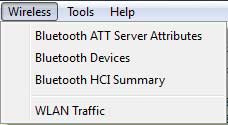

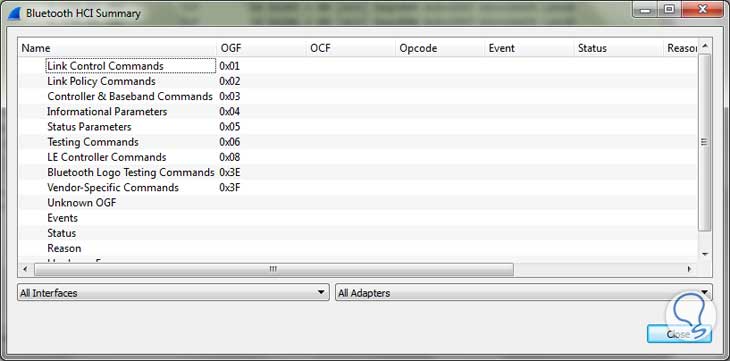

In diesem Menü finden Sie Informationen zu drahtlosen Geräten, die mit Wireshark verbunden sind (z. B. wenn wir mit einem Laptop, Mobiltelefonen usw. arbeiten).

Da wir in dieser Studie mehr mit dem LAN-Netzwerk (nicht mit WiFi) arbeiten, werden alle Optionen dieses Menüs in Null oder leer angezeigt.

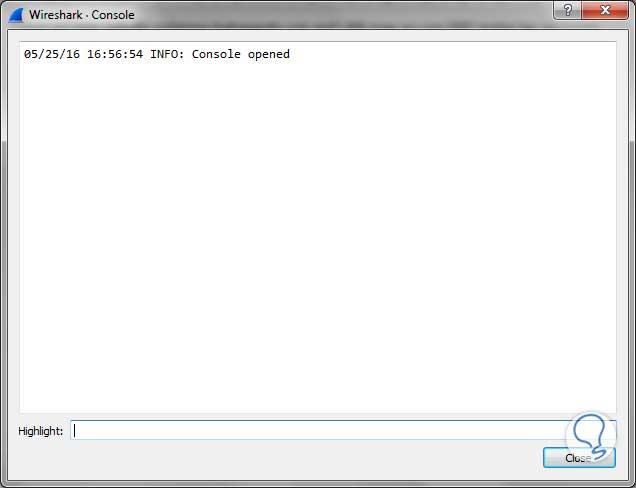

In diesem Menü finden Sie alles, was mit der LUA-Anwendung zu tun hat. Dies ist eine Konsole, mit der Entwickler Skripts erstellen können, um Anwendungen zu verbessern oder zu erweitern.

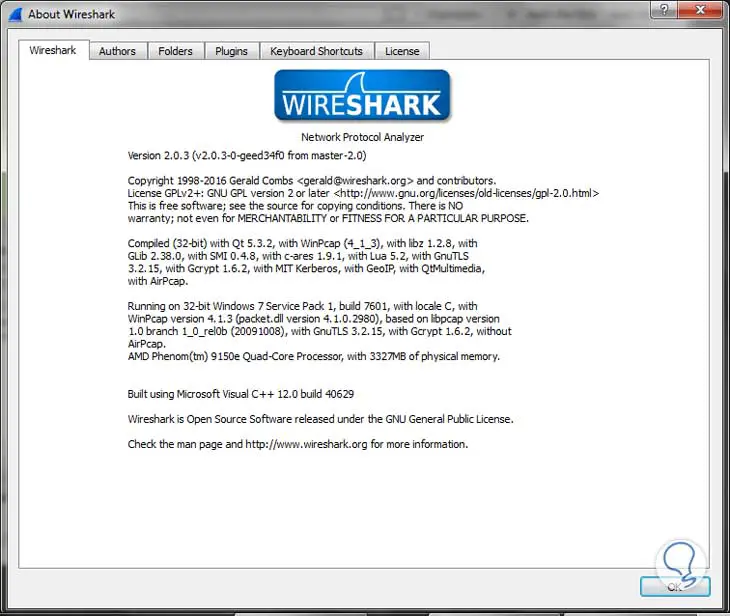

Über dieses Menü können wir auf die Hilfe von Wireshark zugreifen, Bildschirme zur Ausführung anzeigen und unter anderem auf die Website des Unternehmens zugreifen. Wir können erkennen, dass wir mit der Option Über Wireshark die darin enthaltenen Tastaturkürzel sehen können, was uns dabei helfen kann, bestimmte Prozesse zu rationalisieren.

Wenn wir zum Beispiel Filter verwenden, müssen wir berücksichtigen, dass wir einige Parameter verwenden können, wie zum Beispiel:

- Gleich wie: eq oder ==

- Nicht dasselbe: ne ó! =

- Größer als: gt ó>

- Kleiner als: lt oder <

- Größer als oder gleich: ge ó> =

- Kleiner als oder gleich: le oder <=

Wir können eine Suche mit der folgenden Syntax ausführen:

TCP enthält "solvetic.com"

In Bezug auf die Protokolle können wir erwähnen, dass die folgenden am häufigsten und mit einigen ihrer Ergänzungen sind:

- SSL > SSL-Protokoll (Socket Secure Layer).

- telnet > Telnet.

- DNS> DNS. (Domain Name System)

- msnms > Instant Messaging (Messenger).

- FTP > FTP-Protokoll (wir konnten den Benutzernamen und das Passwort sehen).

- ftp-data > Ermöglicht das Anzeigen der FTP-Protokolldaten.

- ip > IP-Protokoll.

- ip.src == 192.168.1.10 > Quell-IP-Adresse.

- ip.dst == 192.168.1.30 > Ziel-IP-Adresse.

- TCP> TCP-Protokoll

- tcp.port == 80 > Wir geben die Pakete mit dem gewünschten Port an.

- tcp.srcport == 80 > Wir geben den Ursprungshafen an.

- tcp.dstport == 80 > Wir geben den Zielport an .

- http > HTTP-Protokoll

- http.host == “www.solvetic.com” > Wir möchten die Pakete sehen, die TechnoWikis als Host haben.

- http.date == “Mi, 25. Mai 2016 17:08:35 GMT” > Pakete zu einem Datum

- http.content_type == “application / json” > Der Anwendungstyp kann variieren

- http.content_type == “image / png” > PNG-Bilder

- http.content_type == “image / gif” > GIF-Bilder

- http.content_type == “image / jpeg” > JPEG-Bilder

- http.content_type == “text / html” > HTML-Dateien

- http.content_type == “text / css” > CSS-Stylesheets

- http.content_type == “video / quicktime” > Videos

- http.content_type == “application / zip” > ZIP-Dateien

- http.request.method == “GET” > Typ der GET-Anforderung

- http.request.method == “POST” > Art der POST-Anforderung

- http.user_agent enthält “Mozilla” > Mozilla-Browser

- http.request.uri entspricht “[0-9]” > Verwendung regulärer Ausdrücke.

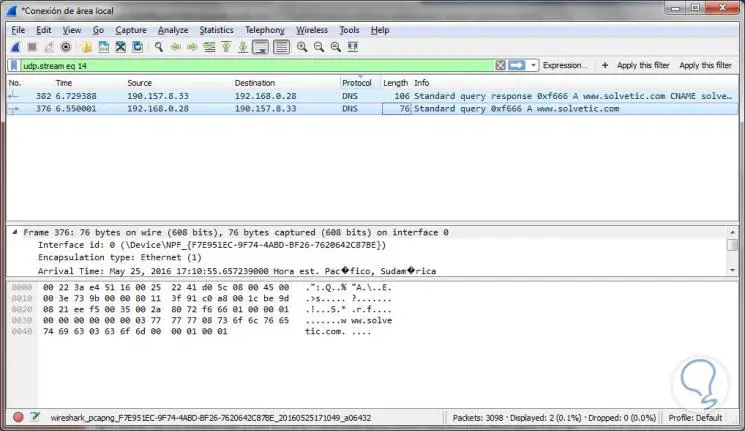

Wir können sehen, welchen großen Spielraum wir mit Wireshark haben, um unseren Paketverkehr zu überwachen. Als einfaches Beispiel für die Fertigstellung öffnen wir die TechnoWikis-Website .

Wir können in Wireshark (Filtern nach DNS ) die Abfrage sehen, die wir gerade durchgeführt haben (Öffnen Sie die TechnoWikis-Webseite).

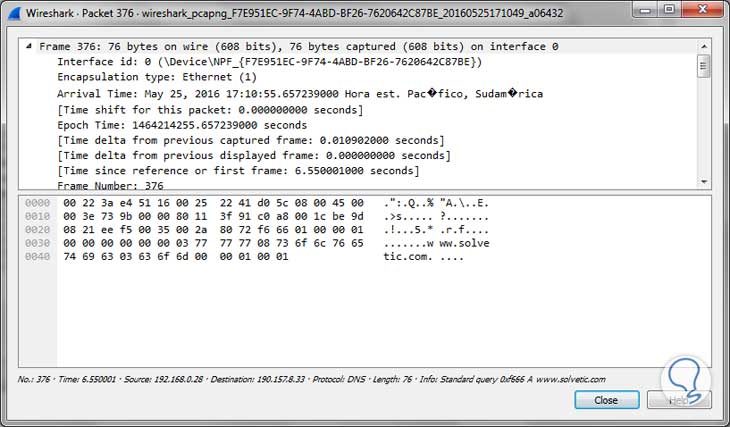

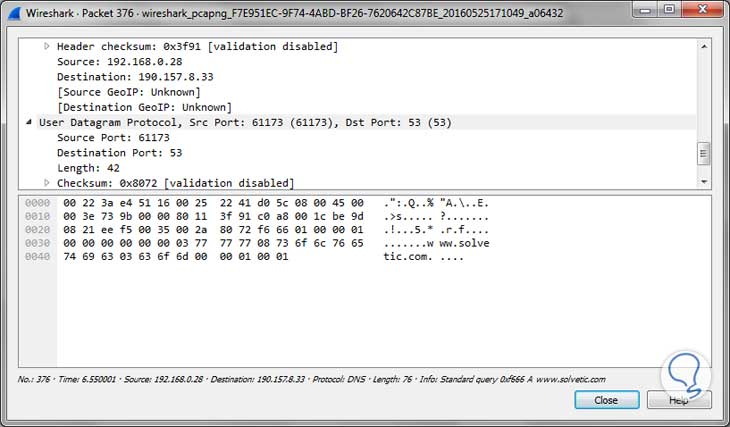

Wenn wir auf diese Zeile doppelklicken, sehen wir detailliertere Informationen über die Route:

Wir können Details wie die ID der Schnittstelle, die ungefähre Ankunftszeit der Anforderung, den Typ der Netzwerkkarte mit Ursprung und Ziel usw. anzeigen.

Wir sehen, dass wir über ein sehr wertvolles (und kostenloses) Tool verfügen, mit dem wir als Administratoren den gesamten Netzwerkverkehr ständig überwachen können , um die Qualität der Kommunikation und die korrekte und sichere Übermittlung aller Informationen sicherzustellen.

Fix DNS in Windows, Linux und Mac