Wenn ein Benutzer ein bestimmtes Mal ein falsches Passwort eingibt, kann es vorkommen, dass Ihr Konto einem Brute-Force-Angriff ausgesetzt ist oder eine externe Instanz versucht, Ihr Konto unbefugt zu betreten, um dies zu verhindern und unserer Umgebung mehr Sicherheit zu geben. In Netzwerken müssen Sie eine Kontosperrungsrichtlinie eingeben.

Diese Richtlinie muss sicherstellen, dass das Benutzerkonto nach mehreren falschen Anmeldeversuchen gesperrt wird. Dadurch wird der Systemadministrator über die Unregelmäßigkeit informiert und der Benutzer gezwungen, sein Konto zu melden, falls dies auf einen Fehler von zurückzuführen ist Was ist passiert, und wenn es auf eine Art Angriff zurückzuführen ist, können sie nicht auf die Daten oder das Terminal zugreifen.

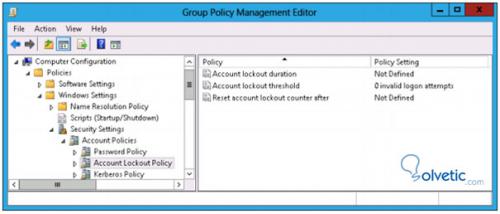

Diese Richtlinien werden im Gruppenrichtlinienobjekt (Group Policy Objetcs) konfiguriert, das auf der Route verfügbar ist:

Computerkonfiguration Richtlinien Windows-Einstellungen Sicherheitseinstellungen Konto

Diese Richtlinien müssen auf Domänenebene festgelegt werden, damit sie ordnungsgemäß auf unsere Umgebung angewendet werden können.

Für die Sperrung von Konten gibt es eine Reihe von Richtlinien, die uns bei dieser Aufgabe helfen. In unserer Windows Server 2012- Domänenumgebung haben wir folgende Möglichkeiten:

- Kontosperrungsdauer: Dies ist die Zeit, zu der das Konto gesperrt wird. Standardmäßig beträgt die Basiszeit 30 Minuten, wenn die Richtlinie aktiviert wird. Wenn der Wert 0 ist, wird das Konto gesperrt, bis ein Administrator die Entsperrung vornimmt.

- Limit für die Kontosperre: Mit diesem Element können wir das Limit für fehlerhafte Anmeldeversuche festlegen, bei denen ein Konto versuchen kann, die Sperre zu aktivieren. Wenn die Sperre standardmäßig aktiviert ist, beträgt der Wert 5 Versuche. Es können maximal 999 Versuche durchgeführt werden Sie müssen in einem bestimmten Zeitraum auftreten, um berücksichtigt zu werden.

- Zähler für fehlerhafte Versuche zurücksetzen: Mit diesem Element können wir den Zeitraum festlegen, in dem fehlerhafte Eingabeversuche mit einem falschen Passwort gezählt werden.

Wenn wir es aktivieren, beträgt die Standardzeit 30 Minuten. Wenn unser Kontosperrungslimit 5 Versuche beträgt, müssen diese in weniger als 30 Minuten erfolgen, damit das Konto gesperrt wird Der Benutzer führt die 5 Versuche in 31 Minuten aus, die Kontosperre findet nicht statt, da der Zähler in der 31. Minute zurückgesetzt worden wäre.

Sperren von Konten in der realen Welt

In der Praxis entspricht eine Kontosperre, die 30 Minuten dauert, einer Sperrung, die nicht abläuft, da der Benutzer Sicherheitsrichtlinien von Natur aus wenig Beachtung schenkt, selbst wenn der Systemadministrator ihm dies einmal Tausende Male mitteilt Das Konto muss 30 Minuten warten, bevor Sie zur Anmeldung zurückkehren können.

In einer Arbeitsumgebung können diese 30 Minuten die Verzögerung für das Drucken eines Berichts an die Geschäftsleitung bedeuten, sodass die Telefone des technischen Supports immer klingeln.

Um dies zu verhindern, wird empfohlen, dass der Block 1 Minute lang ist und auf dem Bildschirm mit einer Meldung angegeben wird. Diese Minute reicht aus, um Angriffe durch Wörterbuch und Brute Force zu vermeiden, da dies die Angriffsmaschinen zwingen würde, auf eine Zeit zu warten, in der die Der Administrator kann die erforderlichen Maßnahmen ergreifen.