Aufgrund der Schwäche von Internet-Passwörtern ist es für Nachbarn und Unbefugte üblich, eine Verbindung zu Netzwerken herzustellen, die sie nicht besitzen. Dies kann sowohl für die Bandbreite als auch für die Daten, die wir senden, ein Problem sein, das von diesen Personen analysiert und aufgezeichnet werden kann. Wir müssen die Personen kontrollieren, die eine Verbindung zu unserem Router herstellen, und wenn verdächtige Aktivitäten entdeckt werden, müssen wir verschiedene Schutzaufgaben ausführen.

Eines der Programme, mit dem wir unser WLAN-Netzwerk auf der Suche nach nicht autorisierten Geräten und Eindringlingen analysieren können, ist WiFi Guard. Diese kostenlose Anwendung ist sehr einfach zu bedienen und ermöglicht uns die Kontrolle über alles, was in unserem drahtlosen Netzwerk geschieht.

Die Hauptfunktionen dieser Anwendung sind:

- Echtzeiterkennung von angeschlossenen Geräten.

- Erkennung des Firewall-Typs, der von diesen Geräten verwendet wird.

- Planen Sie die Analyse bei der Suche nach neuen nicht autorisierten Geräten.

- Planen Sie Warnungen, falls nicht autorisierte Geräte erkannt werden.

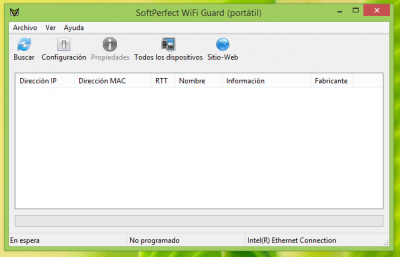

Als erstes müssen wir die neueste verfügbare Version von der Hauptwebsite herunterladen. Wir können die portable Version des Programms auswählen oder es manuell installieren. Das tragbare Gerät ist viel praktischer und wir vermeiden es, ein Paket in unserem System installieren zu müssen. Daher werden wir dieses Paket verwenden.

Sobald wir das Programm ausgeführt haben, sehen wir das Hauptfenster dieses Programms.

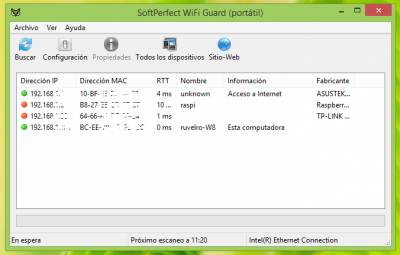

Hier müssen wir auf die Schaltfläche “Suchen” klicken, damit das Programm zu diesem Zeitpunkt unser gesamtes Netzwerk auf der Suche nach verbundenen Geräten durchsucht. Sobald die Analyse abgeschlossen ist, werden die Ergebnisse auf ähnliche Weise wie in Ihrem Hauptfenster angezeigt.

Die grünen Geräte sind diejenigen, die das Programm korrekt identifiziert und vertrauenswürdige Geräte berücksichtigt. In unserem Fall haben der Router und unser Computer uns als vertrauenswürdige Geräte erkannt. Die rot markierten werden vom Programm nicht identifiziert, und wir müssen angeben, ob sie unsere Geräte sind oder Eindringlinge sind.

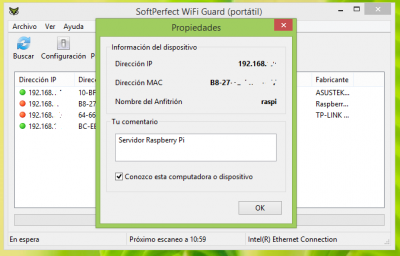

Wenn wir auf einen von ihnen doppelklicken, werden mehr Informationen darüber angezeigt, und wir haben die Möglichkeit, das Gerät als “bekannt” zu kennzeichnen und eine Beschreibung davon zu schreiben.

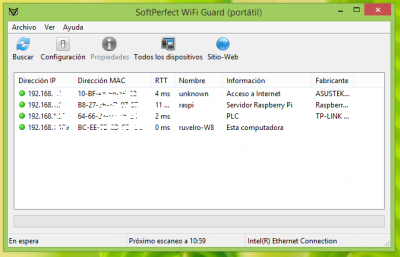

Sobald wir alle Geräte identifiziert haben, sehen wir etwas Ähnliches wie das Folgende.

Damit müssen wir das Programm nur regelmäßig auf der Suche nach neuen nicht autorisierten Geräten ausführen oder eine automatische Netzwerkanalyse programmieren, die uns warnt, wenn nicht autorisierte Geräte ohne unsere Erlaubnis an unser Netzwerk angeschlossen werden.