Wir leben in einer von Technologie umgebenen Welt und die meisten von uns betreten das Netzwerk jeden Tag auf der Suche nach Informationen, Hilfe oder Unterhaltung. Wir geben auch unterschiedliche personenbezogene Daten in eine große Anzahl von Seiten, sozialen Netzwerken oder Programmen ein, auf die wir von unserem Computer oder Mobiltelefon aus zugreifen. Heutzutage ist der Datenschutz in vielen Fällen nicht privat, da alle unsere Daten Unternehmen oder Personen erreichen, die unsere Vorlieben und Vorlieben nutzen möchten, und in vielen Fällen auch die Websites kennen, die wir und andere besuchen.

Vor einigen Monaten konnten wir sehen, wie WannaCry (ein Ransomware-Angriffsdatenentführer) Tausende von Benutzern und Computern betroffen hat, die um Geld für ihre Wiederherstellung gebeten haben. Sie denken wahrscheinlich, dass Ihnen dies niemals passieren wird, aber die Wahrheit ist, dass jeder von uns auf die eine oder andere Weise für Angriffe im Netzwerk anfällig ist.

Der andere zu berücksichtigende Punkt ist der der IP-Privatsphäre, der Verfolgung unserer Bewegungen im Internet und der Zusammenstellung all unserer Daten. Auch in der Lage zu sein, geografische Gebiete zu überspringen, so dass unsere IP ein anderes Land verlässt. Dies hilft uns, mehr Freiheit und weniger Einschränkungen zu haben, wie dies einige Unternehmen je nach Standort normalerweise tun.

Deshalb werden wir sehen, wie wir unsere Informationen durch ein VPN schützen können.

VPN-Netzwerke werden immer beliebter, da Schätzungen zufolge bis 2022 durchschnittlich 106 Milliarden Benutzer oder Einheiten ein VPN verwenden werden. Ein VPN kann lokal konfiguriert werden oder indem Sie sich auf der Website eines Dienstes anmelden, den wir im Voraus angeheuert haben. Einige der Vorteile der Verwendung eines VPN sind:

- Wir können navigieren, ohne verfolgt zu werden.

- Es wird möglich sein, auf gesperrte oder zensierte Websites zuzugreifen, aber wenn wir im Rahmen des Gesetzes sind, seien Sie vorsichtig, TechnoWikis unterstützt keine Maßnahmen gegen die Gesetze jedes Landes.

- Erhöhung der Privatsphäre und Sicherheit.

- Die Navigation des Benutzers wird nicht beeinträchtigt.

Dies ist zwar die VPN-Technologie selbst, aber wir müssen uns darüber im Klaren sein, dass sie eine dedizierte VPN-Software bietet, wie sie TechnoWikis heute analysieren wird. Einige der Dinge, nach denen wir suchen sollten, sind:

- Festlegen der zu verwendenden Datenschutzart (ein Heimanwender ist nicht dasselbe wie ein großes Unternehmen)

- Qualität und Bedingungen des Supports (telefonisch, per E-Mail, Chat, von Angesicht zu Angesicht usw.)

- Option auf kostenlose Tests und Geld-zurück-Garantie für den Fall, dass die generierten Erwartungen nicht erfüllt werden.

- Integrierte Softwarefunktionen.

- Sicherheitsstufe, die sie anbieten.

- Plattformübergreifende Unterstützung.

- Preise in verschiedenen Plänen.

- Anzahl der verfügbaren Server und in welchen Ländern.

- Anzahl gleichzeitiger Verbindungen.

- Zugriffsgeschwindigkeit

Wie Sie sehen, sind die Elemente, an die wir denken müssen, unterschiedlich, da der ISP oder der Internetdienstanbieter bei Erwerb eines Netzwerkverbindungsdienstes jedem der Geräte eine IP zuweist, die die Kennung im Netzwerk darstellt global unserer Netzwerkkarte und damit unserer Ausrüstung und Navigation. Aus diesem Grund werden diese Internetverbindungen nicht verschlüsselt und sind daher für alle Arten von Entitäten sichtbar, die auf diese Informationen zugreifen möchten.

Wie bereits erwähnt, hat sich die Welt verändert, da derzeit die gesamte IP-Aktivität in vielen Fällen zur Verfolgung, Überwachung und Speicherung von Informationen verwendet wird, die später an Unternehmen verkauft werden können, die bereit sind, hohe Summen dafür zu zahlen.

Wenn wir uns für die Verwendung eines VPN entscheiden, ist diese Software für die Verschlüsselung aller Datenpakete von Quelle und Ziel auf dem Computer verantwortlich, auf dem sie konfiguriert ist. In der Regel wird dabei eine 256-Bit-AES-Verschlüsselung verwendet, was die Übertragung zu einer der sichersten macht. Dies ist den Protokollen IKEv2, OpenVPN und L2TP / IPSec zu verdanken. Auf diese Weise wird alles, was wir im Netzwerk tun, nur zwischen dem Ursprung und dem Ziel liegen.

TechnoWikis informiert Sie über eine sehr vollständige VPN-Software namens CyberGhost VPN.

CyberGhost VPN ist zu 100% anpassbar und verfügt über Hunderte spezifischer Server, die eine verschlüsselte Kommunikation mit den besten Standards gewährleisten.

Einer der großen Vorteile von CyberGhost VPN ist, dass die Software mit Windows, MacOS, iOS, Android, Amazon Fire TV und Fire Stick, Android TV, Linux oder Netzwerkgeräten wie Routern kompatibel ist. CyberGhost VPN aktiviert seinen Schutz automatisch, sobald festgestellt wird, dass eine Verbindung zu einer neuen WLAN- oder Internetverbindung besteht, bei der 100% ige Sicherheit angestrebt wird.

- 45-tägige Geld-zurück-Garantie.

- Einfache Konfiguration.

- Unbegrenzter Zugriff auf mehr als 4.500 Server in mehr als 60 Ländern.

- Gleichzeitige Verbindungen für bis zu 7 Geräte mit einem einzigen Abonnement.

- Anwendungen für Windows, Mac, iOS, Android, Amazon Fire Stick, Linux und mehr.

- Umfassender Support rund um die Uhr in 4 Sprachen per Live-Chat oder E-Mail.

- Hochgeschwindigkeitsübertragung für Netflix-Anwendungen.

- Sicherer Zugriff auf globale Inhalte.

- Hervorragende Benutzeroberfläche

- Navigationsdatensätze werden nicht gespeichert.

- Es enthält Sicherheitsfunktionen, die schädliche Websites, Anzeigen und Tracking blockieren.

- Unbegrenzte Datenmengen, die sich ideal für Torrents und Übertragungen eignen.

- Befindet sich außerhalb der Five Eyes.

- CyberGhost hat weltweit mehr als 35 Streaming-Dienste freigeschaltet.

- Torrent sicher, da sie spezielle Server haben, die für das Torrenting optimiert sind.

- Es verfügt über eine AES-256-Verschlüsselung.

- Auto Deny Switch

- Schutz vor DNS- und IP-Lecks.

- Unbegrenzte Bandbreite

- Kompatibel mit den Protokollen OpenVPN, L2TP-IPsec und PPTP.

1. Verwendung von CyberGhost VPN

CyberGhost verfügt über 4.615 Server an 84 Standorten in 60 Ländern auf der ganzen Welt, was die vollständige Verfügbarkeit des Dienstes garantiert.

Sobald wir einen CyberGhost-Plan erworben haben, müssen wir uns über den folgenden Link mit den registrierten Anmeldeinformationen (E-Mail / Passwort) anmelden:

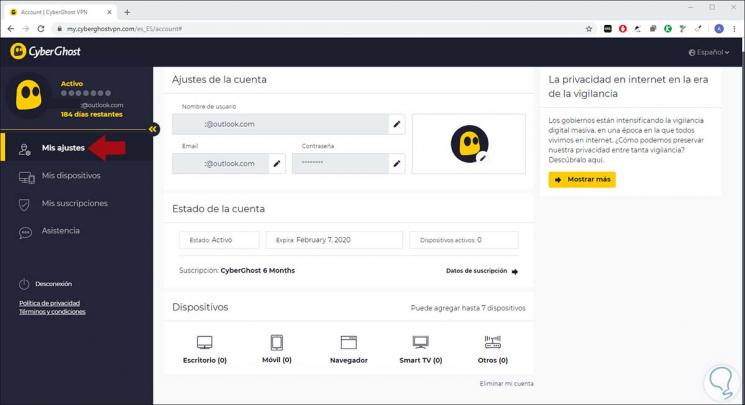

Auf dem Bildschirm können wir folgende Einstellungen vornehmen:

- Persönliche Daten

- Lizenzstatus

- Art des Abonnements

- Geräte, in denen wir tätig sind.

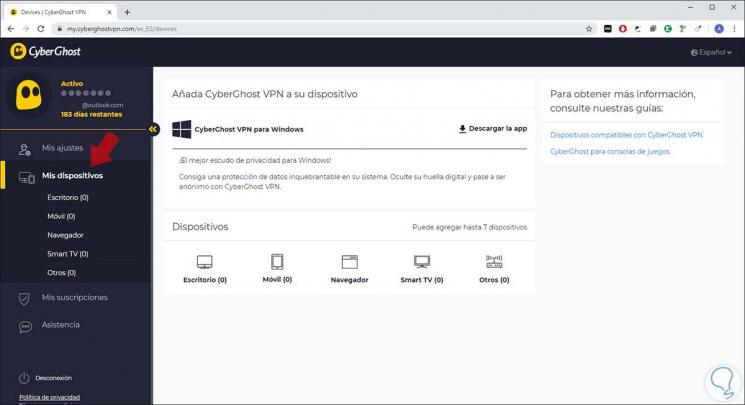

Im Bereich “Meine Geräte” finden Sie die Geräte, auf denen das VPN aktiviert wurde. Diese sind nach Typ kategorisiert:

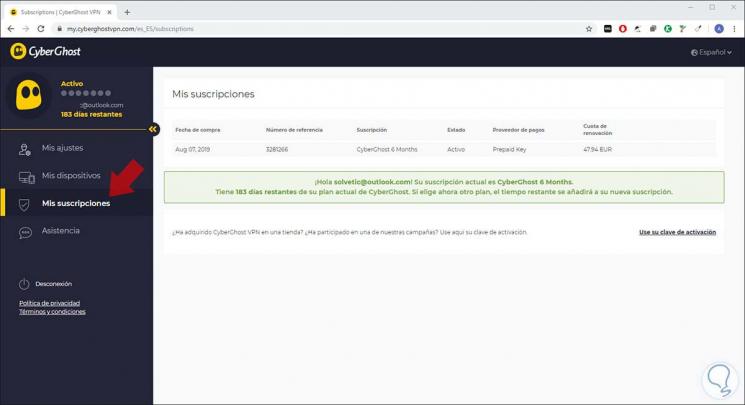

Nun werden wir sehen, wie die Anwendung basierend auf dem verwendeten Betriebssystem verwendet wird. Im Bereich “Meine Abonnements” finden wir die aktuelle Lizenz mit der Anzahl der verbleibenden Tage und den Daten derselben:

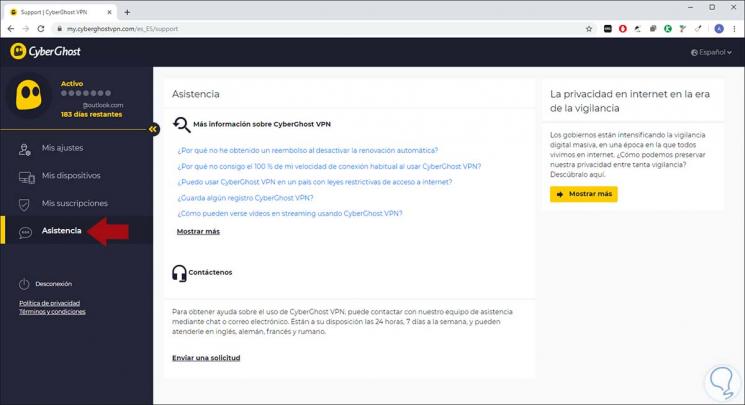

Im Bereich “Hilfe” finden Sie eine Reihe von häufig gestellten Fragen und Unterstützung:

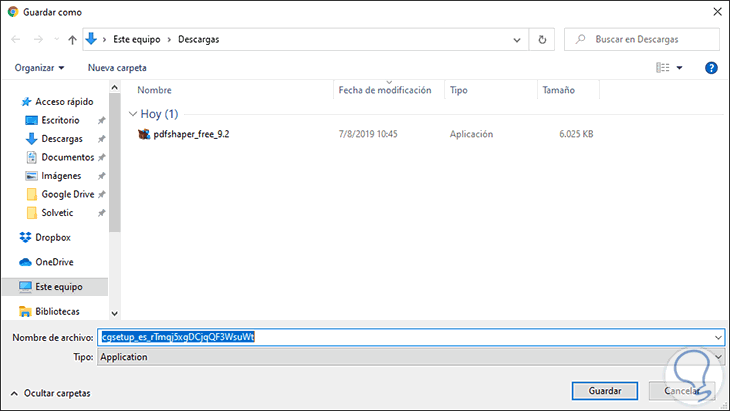

Um die Sicherheit eines VPNs wie CyberGhost zu genießen, laden wir jetzt die Anwendung für Windows 10 herunter, die wir im Abschnitt Meine Geräte finden. Wir klicken auf Speichern und fahren nach dem Herunterladen mit der Ausführung fort.

Ein wichtiges Detail ist, dass wir im oberen Teil des Browsers Details finden wie:

- Physischer Standort

- IP-Adresse

- ISP-Anbieter

- Aktueller Sicherheitsstatus

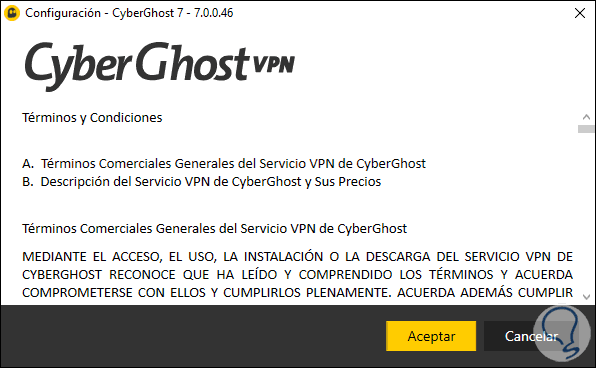

Sobald wir die heruntergeladene Datei ausgeführt haben, wird der Installationsassistent angezeigt:

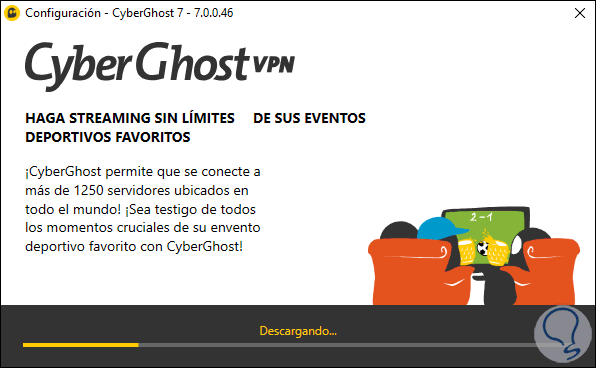

Wir klicken auf Akzeptieren und der Installationsprozess beginnt:

Sobald der Vorgang abgeschlossen ist, müssen wir uns bei CyberGhost VPN anmelden:

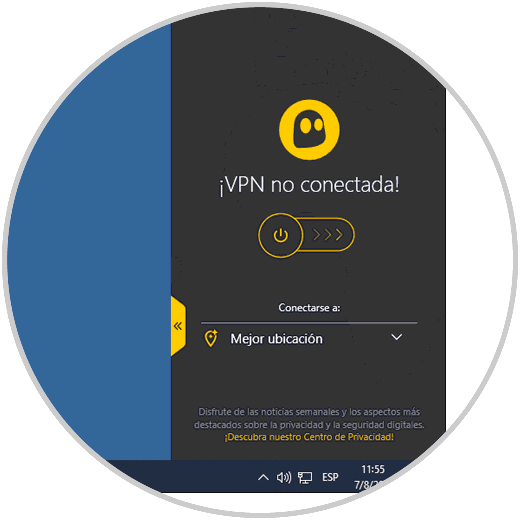

Sobald wir uns eingeloggt haben, sehen wir Folgendes:

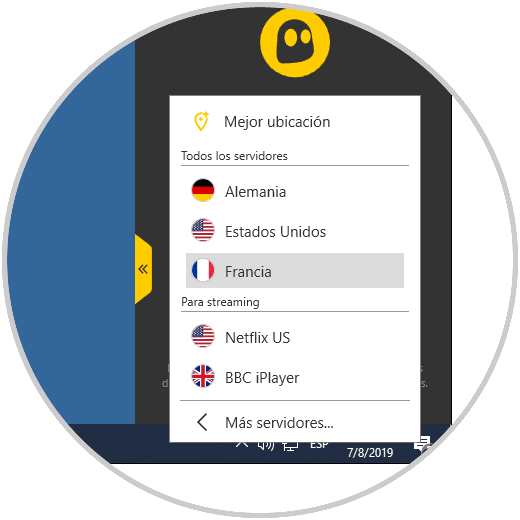

Wie wir sehen, ist das VPN nicht verbunden. Um es zu aktivieren, drücken Sie einfach auf den Schalter. Wenn Sie den Standort anpassen möchten, werden die Optionen unter “Bester Standort” angezeigt:

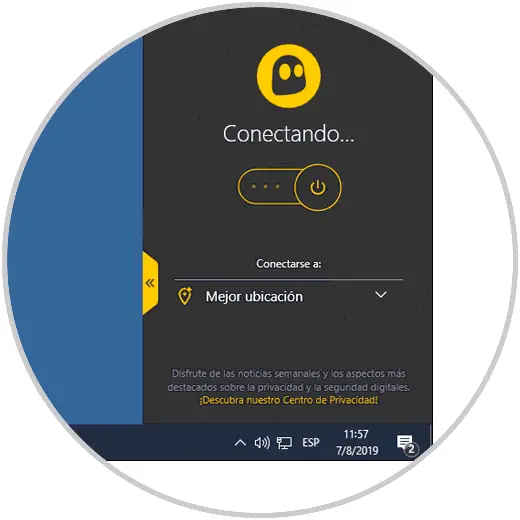

Durch Klicken auf den Schalter wird der Verbindungsvorgang gestartet:

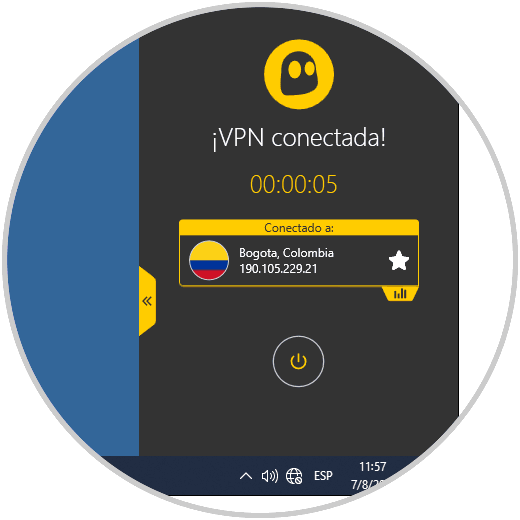

Wenn wir uns verbinden, sehen wir Details wie:

- Serverstandort

- Aktivitätszeit

- IP-Adresse

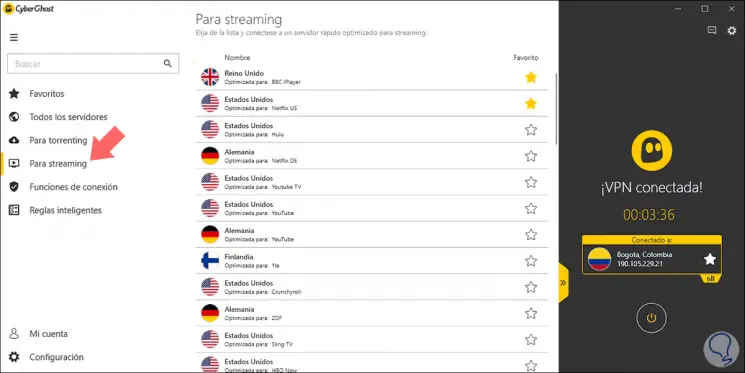

Die Seitenleiste verfügt über einen Dropdown-Pfeil, der die folgende Umgebung bietet:

Dort können wir einen neuen Ort im zentralen Bereich auswählen und nebenbei haben wir Optionen wie:

- Favoriten hinzufügen und bearbeiten.

- Zeigen Sie alle verfügbaren CyberGhost-VPN-Server an.

- Siehe exklusive Server für Torrenting-Aufgaben.

- Informationen zum Streaming finden Sie unter Dedicated Server.

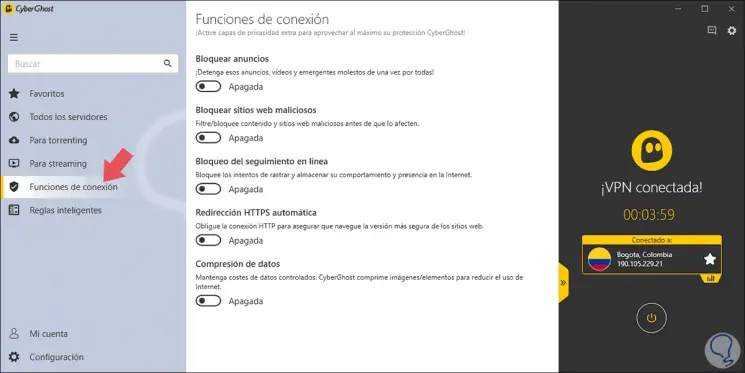

Im Abschnitt “Verbindungsfunktionen” ist Folgendes möglich:

- Anzeigen blockieren

- Blockieren Sie verdächtige oder böswillige Websites.

- Blockieren Sie die Online-Aktivitätsverfolgung.

- Vermeiden Sie HTTP-Weiterleitung.

- Vermeiden Sie Datenkomprimierung.

Dort aktivieren wir bei Bedarf jeden Schalter.

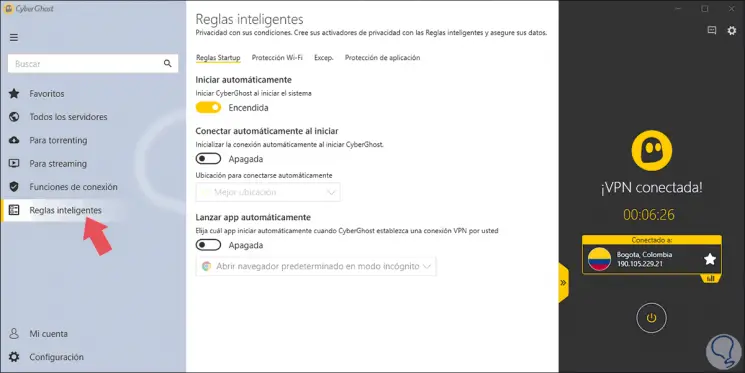

Im Abschnitt “Intelligente Regeln” ist auf der Registerkarte “Startregeln” Folgendes möglich:

- Führen Sie CyberGhost aus, wenn Sie das Betriebssystem starten.

- Automatisch mit dem VPN verbinden.

- Öffnen Sie die Anwendung automatisch (ermöglicht den Zugriff auf den Browser im Inkognito-Modus)

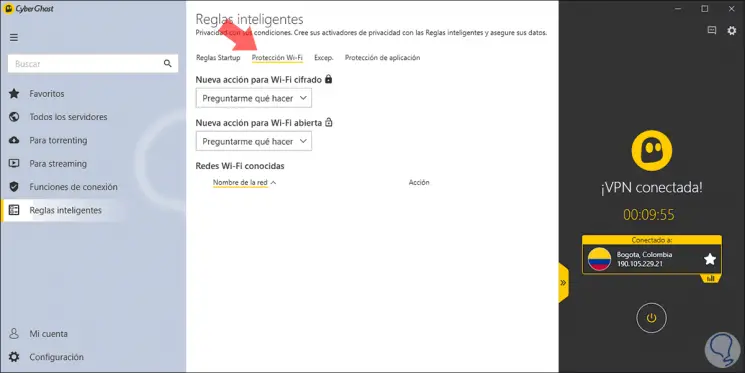

Wenn wir zur Registerkarte “W-LAN-Schutz” gehen, können wir bestimmen, welche Aktion (Fragen, Verbinden oder Nicht-Verbinden) ausgeführt werden soll, wenn ein neues Netzwerk sowohl in verschlüsselten als auch in öffentlichen Netzwerken erkannt wird:

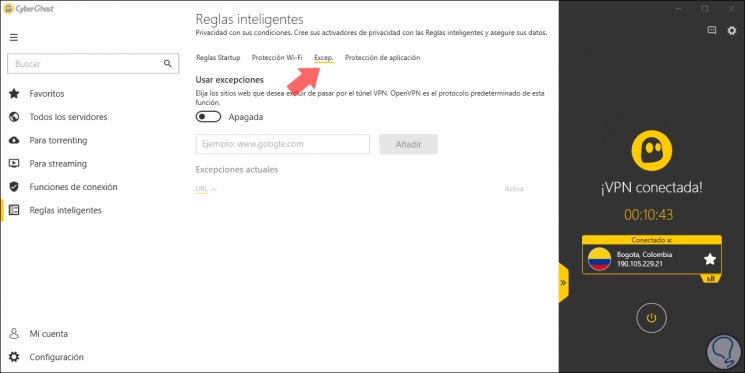

Auf der Registerkarte “Ausnahme” können Sie Sites hinzufügen, die nicht durch den VPN-Tunnel geleitet werden sollen. Dabei handelt es sich um vertrauenswürdige Sites:

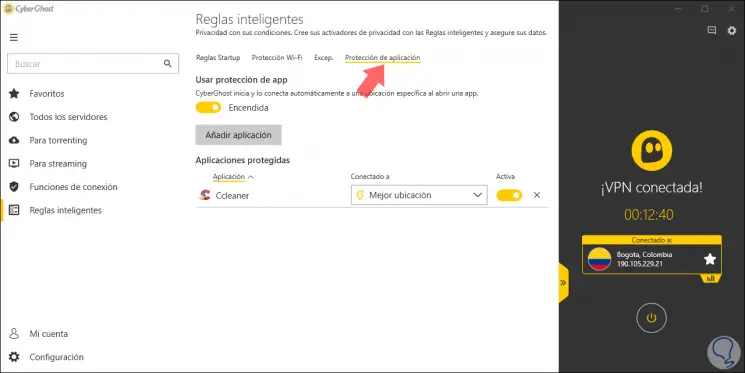

Auf der Registerkarte “Anwendungsschutz” können Sie Anwendungen hinzufügen, um automatisch festzulegen, an welchem Ort sie gestartet werden sollen:

Im Abschnitt Konfiguration können Sie folgende Aktionen ausführen:

- Sprache wechseln

- Ändern Sie das Erscheinungsbild der App

- Aktivieren oder Deaktivieren des automatischen Herunterfahrens des DNS-Lecks

- Einstellungen zurücksetzen

So hilft uns CyberGhost VPN, die IP-Adresse auf unseren Windows-, Linux-, macOS- und weiteren Computern zu schützen.

2. Verwendung von CyberGhost VPN unter Android

Im Falle von Android können wir die Anwendung unter folgendem Link herunterladen:

Dort müssen wir auf die Schaltfläche Installieren klicken:

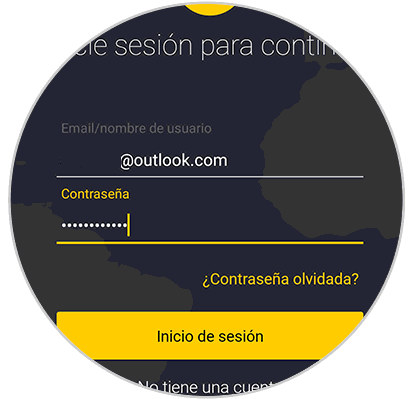

Nach der Installation öffnen wir es auf Android und die Verbindung wird hergestellt. Wir melden uns mit unseren Zugangsdaten an:

Wenn Sie sich anmelden, werden wir feststellen, dass einige spezielle Berechtigungen erforderlich sind. Klicken Sie auf das Ritzelsymbol. Das folgende Popup-Fenster wird geöffnet, um die Berechtigung zu erteilen:

Dort können wir auf den Schalter drücken, um das VPN zu aktivieren, oder auf “Bester Standort” klicken, um den gewünschten Server auszuwählen. Dies kann die Option “Alle Server” sein:

Oder durch Annäherung wie Streaming oder Torrent:

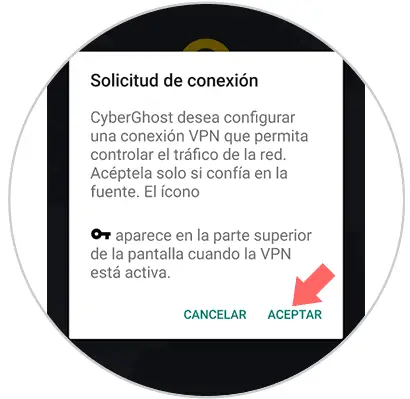

Wenn dies definiert ist, aktivieren wir das VPN und die folgende Berechtigung wird angefordert:

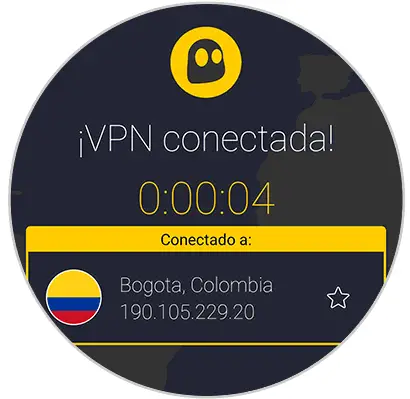

Klicken Sie auf OK und die Verbindung zum VPN unter Android wird hergestellt:

Sobald die Verbindung hergestellt ist, werden Ort, Uhrzeit und zugewiesene IP-Adresse angezeigt:

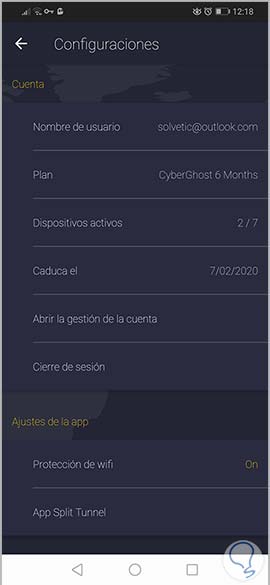

Jetzt können wir auf das Menü zugreifen, in dem wir zuerst die Kontodetails sehen:

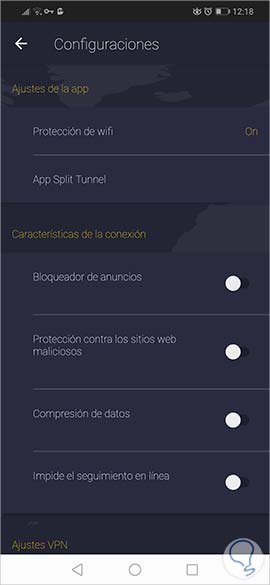

Im Bereich “App-Einstellungen” können wir den Schutz des WLAN-Netzwerks sowie den Zugriff auf den Anwendungsschutz (App Split Tunnel) aktivieren:

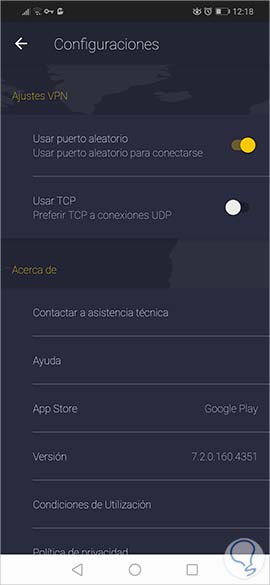

Im Abschnitt “Verbindungseigenschaften” können wir einige zusätzliche Parameter aktivieren, die wir bereits erwähnt haben. Unten können wir einige Variablen des VPN anpassen, wie zufällige Ports und TCP:

Unten sehen wir Details der verwendeten Version oder greifen auf die Hilfe zu. Wenn wir zum Beispiel auf den Anwendungsschutz zugreifen, sehen wir etwas Ähnliches:

Jede dieser Optionen richtet sich nach den Bedürfnissen der einzelnen Benutzer. CyberGhost VPN ist eine vollständige und umfassende Lösung, um die Sicherheit und den Datenschutz beim Surfen im Internet auf verschiedenen Systemen oder Geräten erheblich zu erhöhen.