Die Analyse des Netzwerkverkehrs wird unabhängig von der Art der Organisation zu einer der häufigsten und notwendigsten Verwaltungsaufgaben, da eine falsche Konfiguration des TCP Verbindungs- und Verwaltungsfehler aller Netzwerkpakete verursacht.

Das TCP-Protokoll (Transmission-Control-Protocol) ist eines der am häufigsten verwendeten Protokolle in Netzwerkumgebungen, da es die Verwaltung der Daten , die zur IP-Adressierung kommen oder gehen, für den gesamten Prozess erleichtert Netzwerk ist korrekt vervollständigt.

- Erleichtert die Überwachung des Datenflusses und vermeidet die Sättigung des Netzwerks

- Ermöglicht die Bildung von Daten zu Segmenten unterschiedlicher Länge, um sie an das IP-Protokoll zu übermitteln

- Es gibt die Möglichkeit, die Daten zu multiplexen, dh die Informationen, deren Ursprung aus verschiedenen Quellen stammt, können gleichzeitig zirkulieren.

Jetzt gibt es mehrere Möglichkeiten, um diesen Netzwerkverkehr zu analysieren. Dank des TCPflow-Dienstprogramms erklärt TechnoWikis, wie es in Linux-Umgebungen installiert und verwendet wird.

Jeder TCP-Fluss wird in seiner jeweiligen Datei gespeichert. Daher wird der typische TCP-Fluss in zwei Dateien gespeichert, eine für jede verwaltete Adresse.

Zu den Funktionen gehört ein erweitertes Komplementsystem, mit dem komprimierte HTTP-Verbindungen dekomprimiert, die MIME-Codierung rückgängig gemacht oder Drittanbieterprogramme zur Nachbearbeitung aufgerufen werden können und viele weitere Optionen.

- Verstehen der Netzwerkpaketflüsse und Durchführen von Netzwerkforensik

- Zeigen Sie den Inhalt von HTTP-Sitzungen an

- Erstellen Sie über HTTP heruntergeladene Webseiten neu

- Extrahieren Sie Malware aus der Kategorie Drive-by-Downloads

Nun wollen wir sehen, wie TCPflow verwendet wird

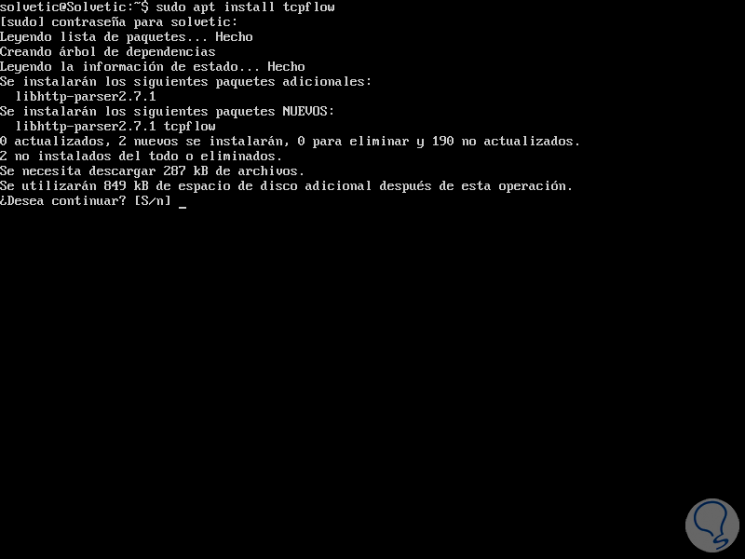

1. So installieren Sie TCPflow unter Linux

Um TCPflow zu installieren, müssen wir einen der folgenden Befehle entsprechend der verwendeten Distribution ausführen:

sudo apt install tcpflow (Debian / Ubuntu) sudo yum install tcpflow (CentOS / RHEL) sudo dnf install tcpflow (Fedora)

Geben Sie den Buchstaben S ein, um den Download und die Installation des Dienstprogramms zu bestätigen.

Nach der Installation von TCPflow kann es mit Superuser-Berechtigungen ausgeführt oder auf andere Weise mit dem Befehl sudo ausgeführt werden. TCPflow überwacht die aktive Netzwerkschnittstelle des Systems.

sudo tcpflow

In diesem Fall sehen wir, dass die ausgewählte Schnittstelle enp0s3 ist.

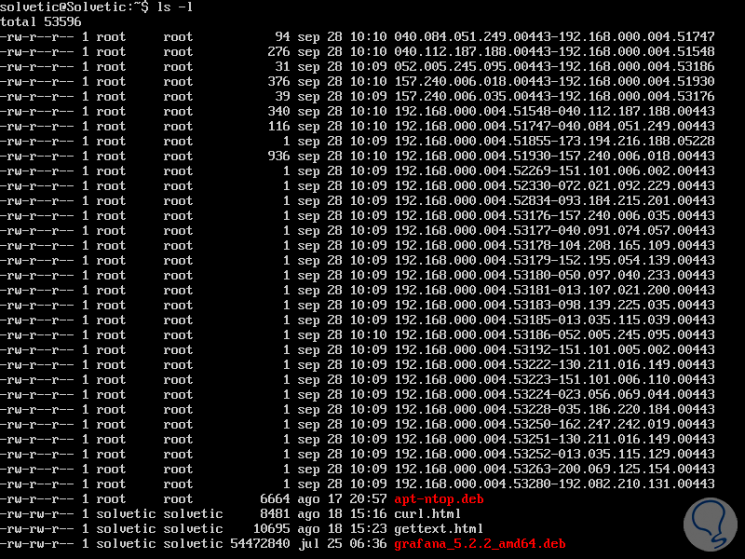

Standardmäßig speichert TCPflow alle erfassten Daten in Dateien, deren Namen im Formular die folgende Syntax aufweisen:

sourceip.sourceport-destip.destport

Wir können eine Liste von Verzeichnissen erstellen, um zu überprüfen, ob der TCP-Fluss in einer verfügbaren Datei erfasst wurde. Führen Sie Folgendes aus:

ls -l

Wie bereits erwähnt, ist jeder TCP-Flow in einer eigenen Datei gespeichert, dort finden wir verschiedene Formen.

Die erste Datei 192.168.000.004.51548-040.112.187.188.05228 hostet die Daten, die vom Host, auf dem sie über den ausgewählten Port ausgeführt wurde, zum Remote-Host über den angegebenen Port übertragen wurden.

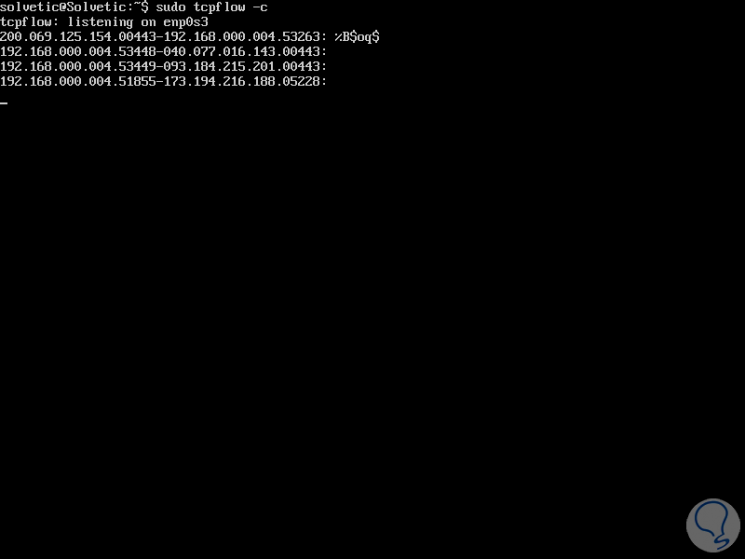

2. So überprüfen Sie die von TCPflow Linux erfassten Browserdetails

Um dies zu überprüfen, können wir ein anderes Terminal öffnen und einen Ping ausführen oder im Internet surfen. Die Navigationsdetails, die TCPflow erfasst, werden dort wiedergegeben. Wir führen Folgendes aus:

sudo tcpflow -c

Mit TCPflow können wir den gesamten Datenverkehr an einem einzelnen Port erfassen, z. B. an Port 80 (HTTP). In diesem Fall können Sie die HTTP-Header gefolgt vom Inhalt anzeigen und Folgendes ausführen:

sudo tcpflow port 80

Wir können Pakete von einer bestimmten Netzwerkschnittstelle mit dem Parameter -i erfassen, um den Namen der Schnittstelle wie folgt anzugeben:

sudo tcpflow -i enp0s3 port 80

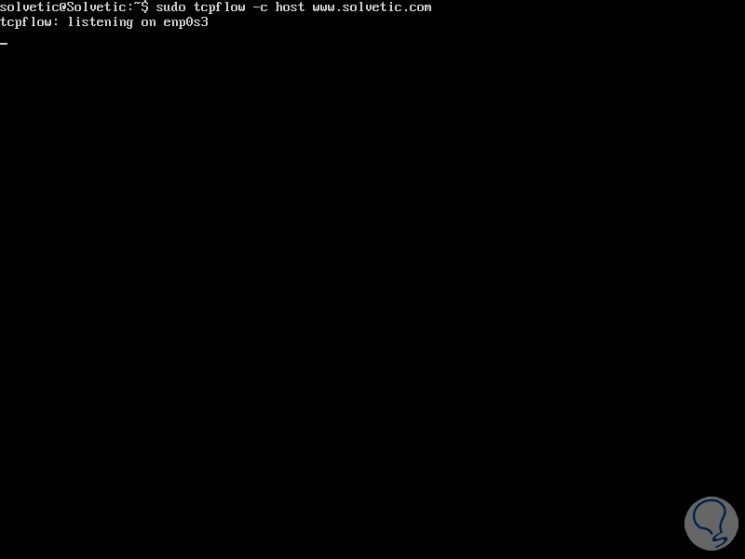

Es ist auch möglich, einen Zielhost durch Angabe seiner IP-Adresse oder seiner URL anzugeben:

sudo tcpflow -c host www.solvetic.com

Mit dem Parameter -a können alle Scannerprozesse aktiviert werden:

sudo tcpflow -a

Wir können einen speziellen Scanner angeben, der aktiviert werden soll. Zu den verfügbaren Scannern gehören md5, http, netviz, tcpdemux und wifiviz. Folgende Optionen stehen zur Verfügung:

sudo tcpflow -e http sudo tcpflow -e md5 sudo tcpflow -e netviz sudo tcpflow -e tcpdemux sudo tcpflow -e wifiviz

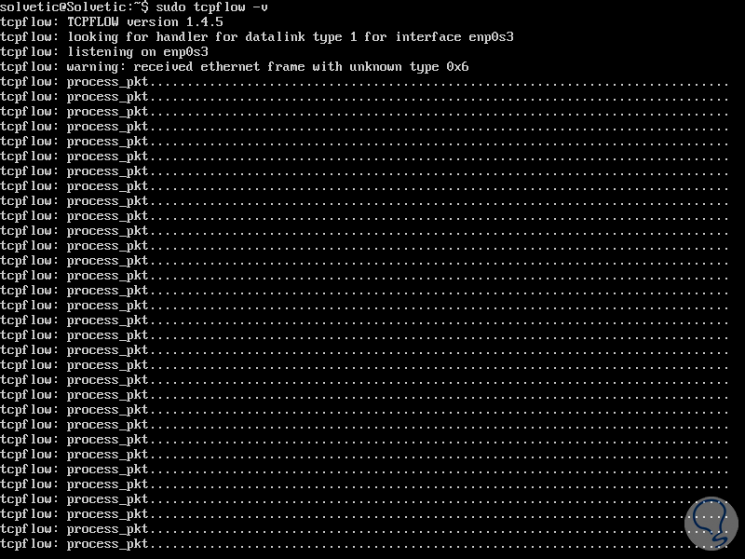

Wenn wir den Verbmodus aktivieren möchten, können wir eine der folgenden Optionen ausführen:

sudo tcpflow -d 10 sudo tcpflow -v

Um auf die Hilfe des Dienstprogramms zuzugreifen, führen wir Folgendes aus:

Mann tcpflow

Auf diese Weise können wir mit TCPflow alle TCP-Prozesse in Linux-Umgebungen ganzheitlich und vollständig steuern.