Sicherheit muss eine der wichtigsten Säulen in jedem Unternehmen und für jeden Benutzer sein, unabhängig von seiner Position, Rolle oder Fähigkeit. Das Warum ist eine wichtige und einfache Säule: Jeden Tag sind wir Millionen von Angriffen aller Art im Netzwerk und auf externer oder interner Ebene ausgesetzt , die unsere Informationen beeinflussen und in die falschen Hände geraten lassen können.

In Anbetracht dieser Sicherheitsstufe möchte TechnoWikis in diesem Lernprogramm ausführlich erläutern, wie unsere Dateisysteme unter Linux mithilfe eines Dienstprogramms namens Cryptmount auf praktische und funktionale Weise verschlüsselt werden können.

Cryptmount kann in Linux-Distributionen implementiert werden, die Kernel 2.6 oder höher verwenden. Darüber hinaus bietet Cryptmount dem Systemadministrator eine einfache Verwaltung zum Erstellen und Verwalten von verschlüsselten Dateisystemen gemäß dem Ziel dm-crypt device-mapper des verwendeten Kernels.

Gegenwärtig haben wir zwei Hauptansätze für die Verwendung von verschlüsselten Dateisystemen innerhalb des Kernels jeder Linux-Distribution:

- Der Cryptoloop-Gerätetreiber

- Das Device-Mapper-System, das das dm-crypt-Ziel verwendet.

Das neue devmapper-System ermöglicht eine übersichtlichere Organisation der Verschlüsselung und den Zugriff auf verschiedene Geräte, was sich in einer überlegenen Leistung niederschlägt.

Innerhalb der verschiedenen Eigenschaften dieses Dienstprogramms haben wir

- Zugriff auf verbesserte Funktionen im Kernel

- Transparente Unterstützung für Dateisysteme, die auf Festplattenpartitionen oder Loopback-Dateien gespeichert sind

- Es verfügt über eine separate Verschlüsselung der Zugriffsschlüssel für das Dateisystem, die es uns ermöglicht, die Zugriffspasswörter zu ändern, ohne das gesamte Dateisystem neu zu verschlüsseln, was die Zeiten verbessert

- Möglichkeit, mehrere verschlüsselte Dateisysteme in einer einzelnen Festplattenpartition zu speichern, wobei jeweils eine bestimmte Teilmenge von Blöcken verwendet wird

- Dateisysteme, die nicht häufig verwendet werden, müssen nicht beim Systemstart eingehängt werden

- Das Disassemblieren jedes Dateisystems ist blockiert, sodass es nur von dem Benutzer durchgeführt werden kann, der es bereitgestellt hat, oder dem Superuser.

- Alle verschlüsselten Dateisysteme sind mit Cryptsetup kompatibel

- Verschlüsselte Zugriffsschlüssel können so ausgewählt werden, dass sie mit openssl kompatibel sind oder über libgcrypt oder (für Serien von Versionen 2.0) mit integrierten SHA1 / Blowfish-Codes verwaltet werden

- Unterstützung für verschlüsselte Austauschpartitionen (nur Superuser)

- Unterstützung für die Konfiguration von verschlüsselten Dateisystemen oder Crypto-Swap beim Systemstart

So installieren Sie Cryptmount unter Linux

Für Debian- oder Ubuntu-Systeme führen wir den folgenden Befehl für die Installation von Cryptmount aus:

sudo apt cryptmount installieren

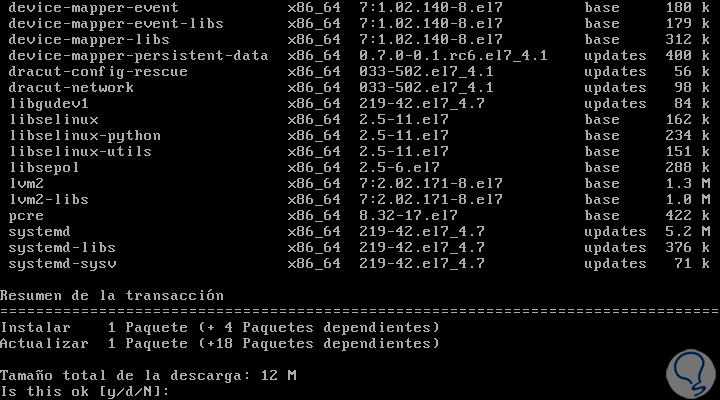

Im Falle von Fedora, RedHat oder CentOS führen wir zunächst Folgendes aus, um bestimmte erforderliche Pakete zu installieren:

yum installiere device-mapper-deve

Dort geben wir den Brief ein und bestätigen den Download und die Installation dieser Pakete.

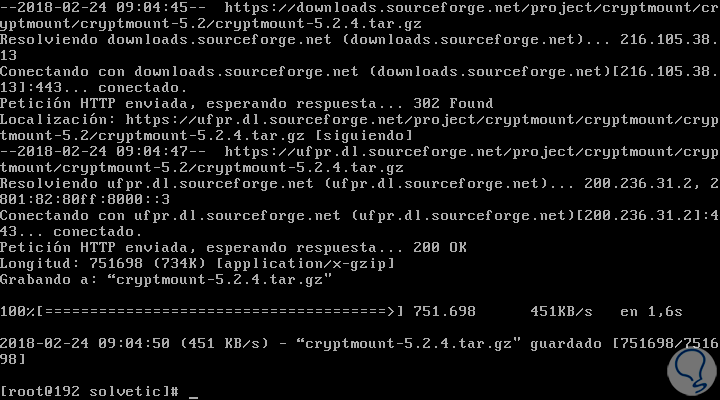

Sobald dieses Paket installiert ist, verwenden wir den Befehl wget, um das Dienstprogramm herunterzuladen:

wget https://downloads.sourceforge.net/project/cryptmount/cryptmount/cryptmount-5.2/cryptmount-5.2.4.tar.gz

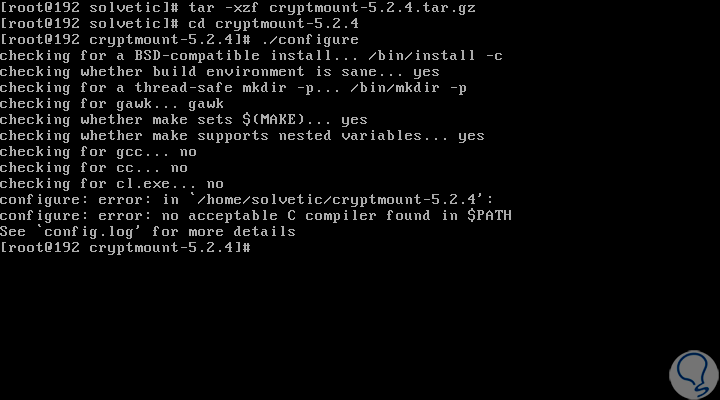

Wir extrahieren diese heruntergeladene Datei:

tar -xzf cryptmount-5.2.4.tar.gz

Wir greifen auf das erstellte Verzeichnis zu:

cd cryptmount-5.2.4

Dort werden wir den folgenden Befehl ausführen, um den Konfigurationsprozess zu starten:

./configure

Zuletzt führen wir die Installation mit folgenden Befehlen aus:

machen machen installieren

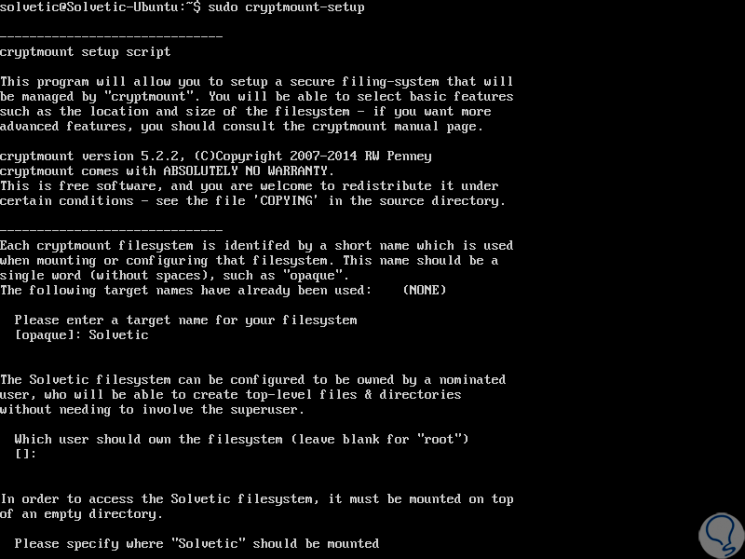

Sobald dieser Vorgang abgeschlossen ist, konfigurieren wir cryptmount und erstellen ein verschlüsseltes Dateisystem mit dem Dienstprogramm cryptmount-setup als Superuser oder über sudo auf folgende Weise:

cyptmount-setup sudo cyptmount-setup

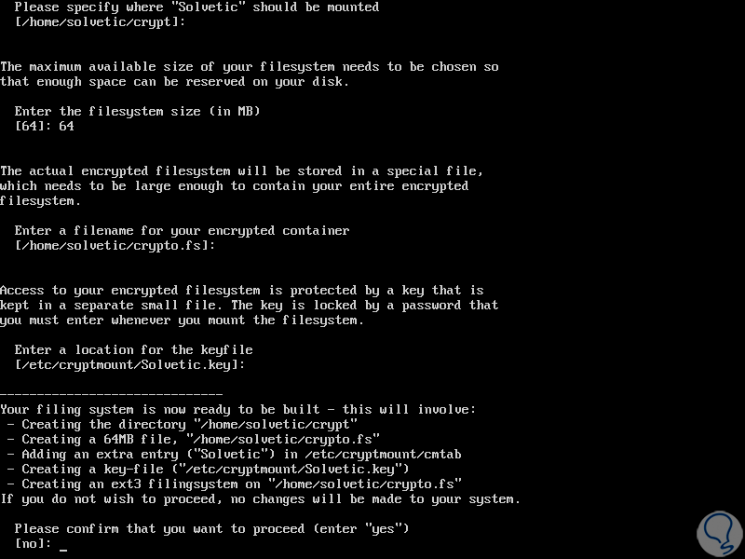

Wenn Sie diesen Befehl ausführen, sehen Sie eine Reihe von Fragen zur Konfiguration eines sicheren Dateisystems, das von cryptmount verwaltet wird. Zunächst wird der Zielname für das Dateisystem abgefragt. Der Benutzer muss über das verschlüsselte Dateisystem, den Speicherort und die Größe des Dateisystems, den Dateinamen (absoluter Name) für den verschlüsselten Container und den Speicherort des Schlüssels verfügen und Passwort für das Ziel.

In diesem Fall haben wir für das Zieldateisystem den Namen TechnoWikis verwendet. Das Folgende ist eine Beispielausgabe der Ausgabe des Befehls r-setup:

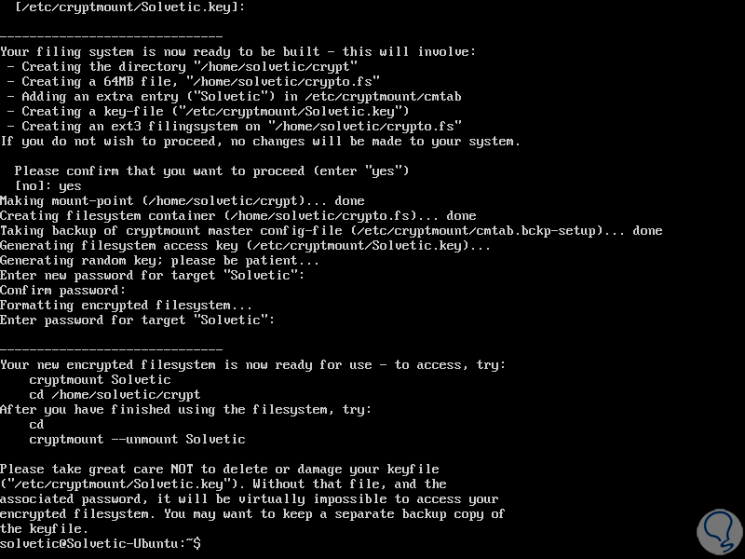

Später konfigurieren wir die gewünschten Passwörter und definieren Routen und Dateigrößen:

Zum Schluss werden wir folgendes sehen:

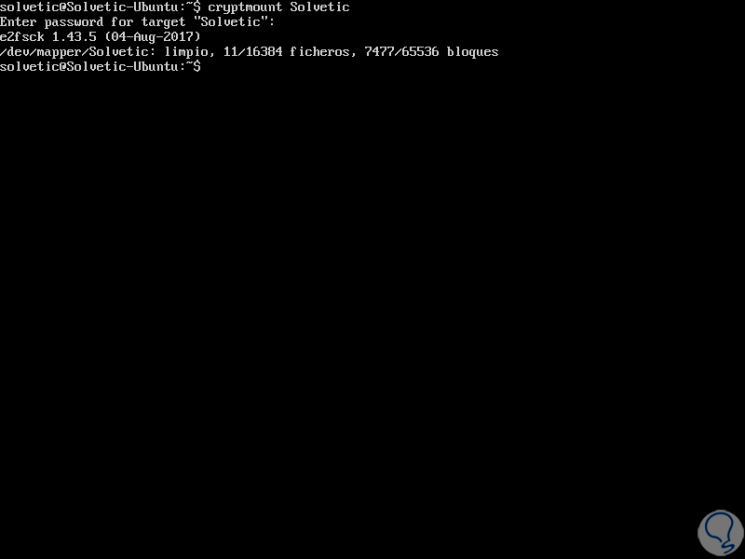

Sobald wir das neue verschlüsselte Dateisystem erstellt haben, können Sie auf folgende Weise darauf zugreifen. Geben Sie den Namen an, den wir für diesen Zweck verwenden, und es wird eine Meldung angezeigt, in der das Kennwort für das Ziel angefordert wird:

Cryptmount TechnoWikis

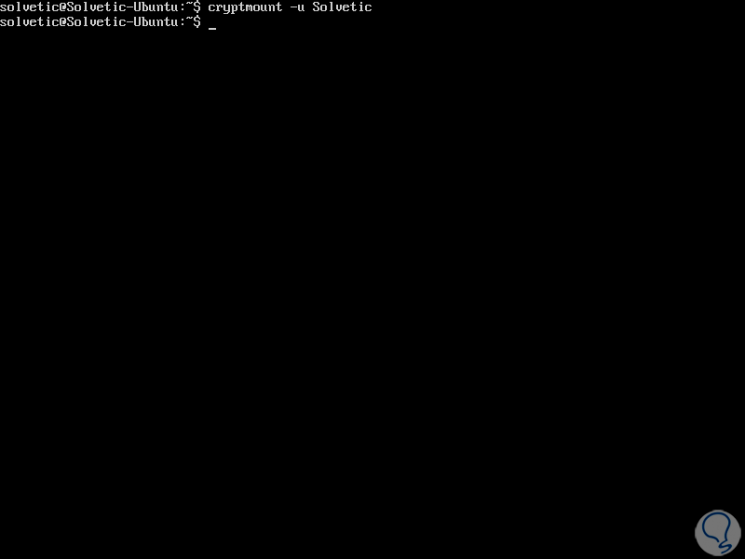

Um das erstellte System zu demontieren, führen wir Folgendes aus:

Cryptmount -u TechnoWikis

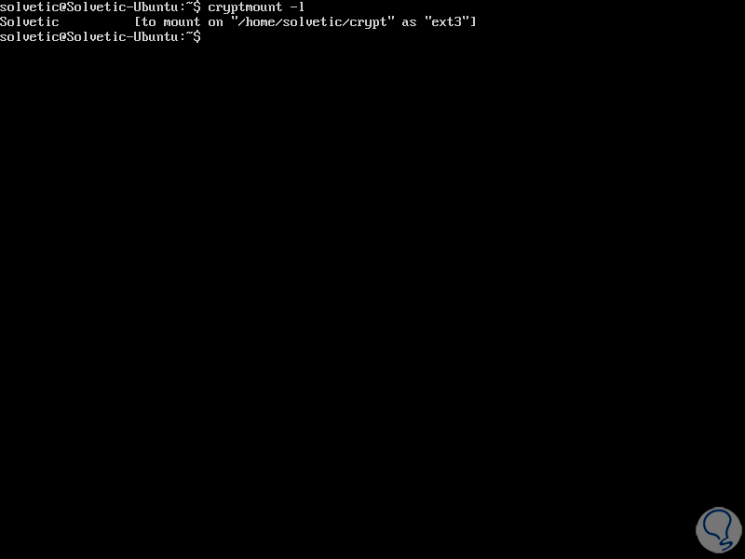

Bei mehreren verschlüsselten Dateisystemen können wir den folgenden Befehl ausführen, um zu überprüfen, welche vorhanden sind:

cryptmount -l

Wenn Sie das Passwort des Objektivs ändern möchten, führen wir Folgendes aus:

Cryptmount -c TechnoWikis

Dort geben wir das neue Passwort ein.

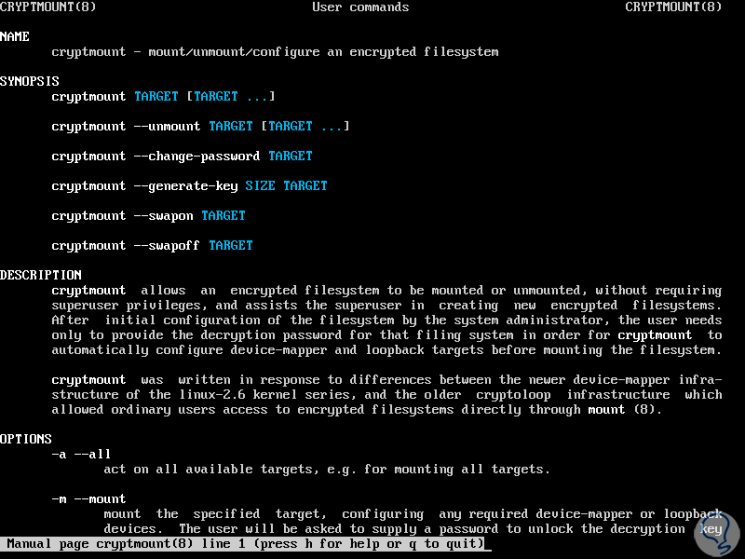

Um weitere Hilfe zu diesem Dienstprogramm zu erhalten, können Sie einige der folgenden Befehle ausführen:

Mann Cryptmount Mann cmtab

Somit ist Cryptmount eine weitere Alternative, wenn Sicherheitsschichten nicht nur zum Linux-Dateisystem, sondern zu allen dort gehosteten Informationen hinzugefügt werden.