Die FTP-Verbindung (File Transfer Protocol) wird seit langem für die sichere (relativ) und vollständige Übertragung von Dateien zwischen Computern verwendet. Für niemanden ist es jedoch ein Geheimnis, dass wir uns in einer Online-Welt befinden, in der Sicherheit an der Tagesordnung ist Das heikelste Problem ist, dass alle Informationen, die im Web verbreitet werden, angegriffen werden oder von einer Bedrohung betroffen sind. Dies ist eine heikle Sache, da FTP häufig unsicher ist, weil es Daten zusammen mit Benutzeranmeldeinformationen ohne jede Art von Verschlüsselung überträgt.

Wenn wir häufig FTP-Benutzer sind; TechnoWikis bietet mit VSFTPD eine umfassende Lösung, um die Sicherheit während des gesamten Dateiübertragungsprozesses mithilfe dieses Protokolls zu verbessern.

- Ermöglicht die Durchführung virtueller IP-Konfigurationen

- Wir können virtuelle Benutzer erstellen

- Autonomer Betrieb oder inetd

- Umfangreiche Konfigurierbarkeit durch den Benutzer

- Verwalten Sie die Bandbreite zentral

- IP-Adressenkonfiguration nach Ressource oder Pro-Quelle-IP

- Festlegen von Grenzen nach IP-Quelle

- Unterstützt IPv6

- Verschlüsselungsunterstützung durch SSL-Integration

- ftp.redhat.com

- ftp.suse.com

- ftp.debian.org

- ftp.freebsd.org

- ftp.gnu.org

- ftp.gnome.org

- ftp.kde.org

- ftp.kernel.org

- rpmfind.net

- ftp.linux.org.uk

VSFTPD verwendet ein sicheres Design, damit alle Übertragungen immer geschützt sind und wir die Sicherheit haben, dass sie nicht Angreifern ausgesetzt sind. VSFTPD implementiert und führt Folgendes aus:

- Alle Analysen und Verwaltungsvorgänge in fernen Netzwerkdaten, die als potenziell schädlich eingestuft werden, werden in einem Prozess ausgeführt, der als Benutzer ohne Berechtigungen ausgeführt wird, und dieser Prozess wird in einer chroot () ausgeführt, um dies nur zu gewährleisten kann auf den FTP-Dateibereich zugreifen.

- Alle Vorgänge mit Berechtigungen werden in einem privilegierten primären Prozess gesteuert. Der Code für diesen privilegierten Hauptprozess ist aus Sicherheitsgründen so klein wie möglich.

- VSFTPD-2.0.0 führt die Unterstützung für SSL / TLS unter Verwendung von OpenSSL ein. Daher wird die gesamte Protokollanalyse in einer chroot () -Umgebung ausgeführt, wobei sowohl das vorauthentifizierte OpenSSL-Protokoll als auch das nachfolgende Protokoll verwendet werden Die Authentifizierung ist sicher.

Nun werden wir sehen, wie VSFTPD in Ubuntu 18 installiert wird.

1. Wie installiere ich VSFTPD in Ubuntu 18?

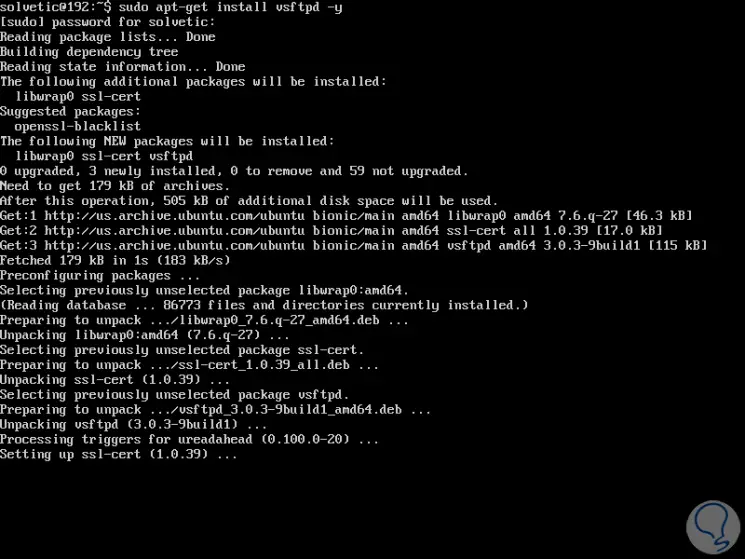

Standardmäßig ist VSFTPD im Ubuntu 18.04-Repository verfügbar. Für die Installation führen wir daher Folgendes aus:

sudo apt-get install vsftpd -y

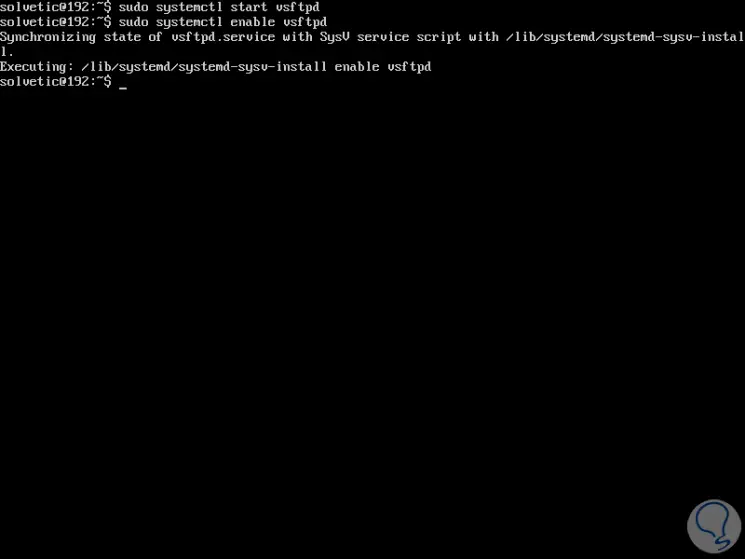

Sobald VSTFPD installiert wurde, starten wir den Vsftpd-Dienst und aktivieren ihn im Boot von Ubuntu 18:

sudo systemctl start vsftpd sudo systemctl enable vsftpd

2. Erstellung der VSFTPD-Verzeichnisstruktur in Ubuntu 18

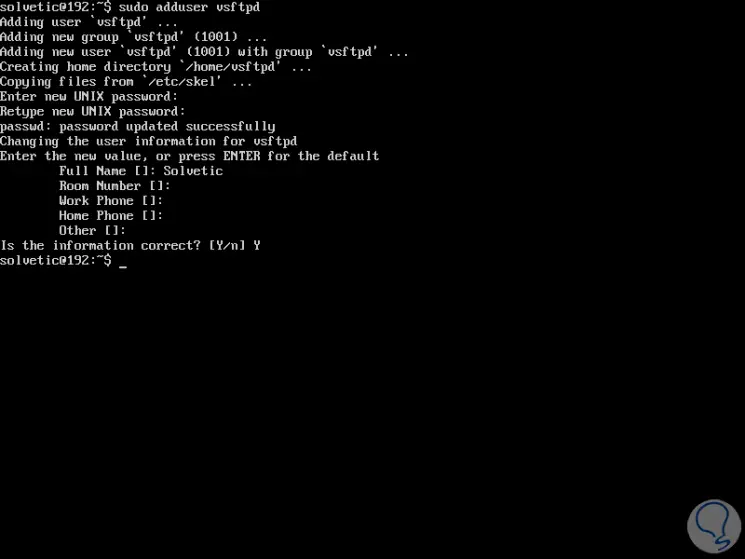

Zuerst legen wir den Benutzer an, auf den über FTP zugegriffen werden soll. Dazu führen wir Folgendes aus:

sudo adduser vsftp

Es ist erforderlich, die angezeigten Informationen gegebenenfalls zu vervollständigen:

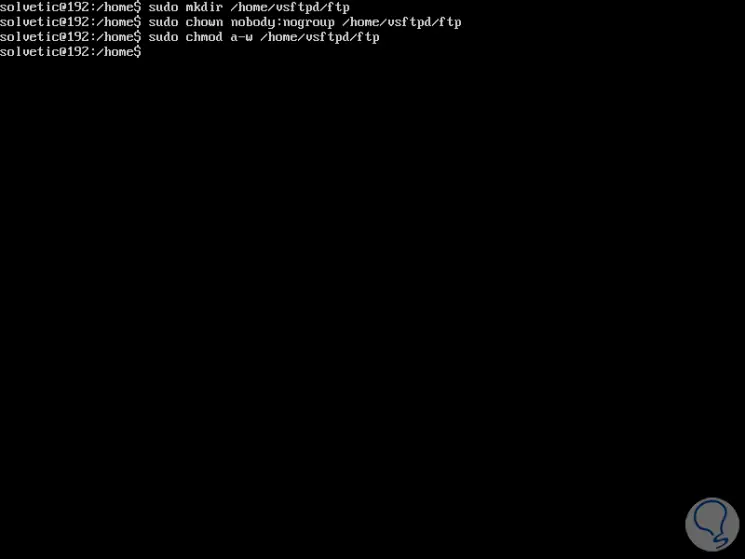

Jetzt erstellen wir das FTP-Verzeichnis und legen die Eigenschaft mit dem folgenden Befehl fest:

sudo mkdir / home / vsftpd / ftp sudo chown nobody: nogroup / home / vsftpd / ftp sudo chmod aw / home / vsftpd / ftp

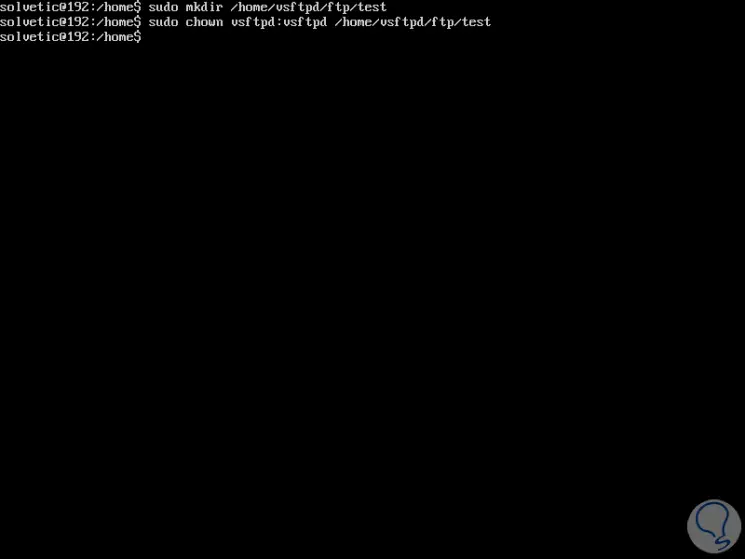

Der nächste Schritt ist das Erstellen eines Verzeichnisses zum Hochladen der Dateien. Die Eigenschaft muss dem vsftp-Benutzer folgendermaßen bereitgestellt werden:

sudo mkdir / home / vsftpd / ftp / test sudo chown vsftpd: vsftpd / home / vsftpd / ftp / test

3. Wie konfiguriere ich VSFTPD in Ubuntu 18?

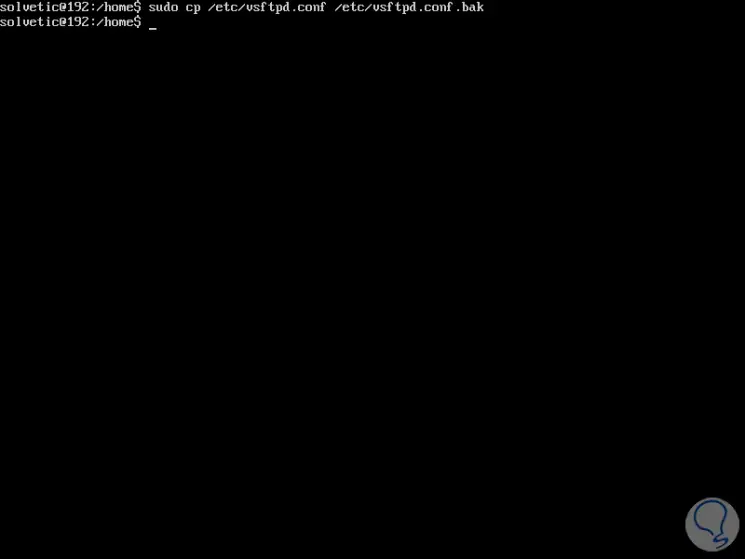

Jetzt werden wir einige Konfigurationen für den FTP-Server vornehmen. Zuerst werden wir eine Sicherungskopie der ursprünglichen Konfigurationsdatei erstellen, falls etwas schief geht und damit die Integrität der ursprünglichen Datei haben. Dazu führen wir Folgendes aus :

sudo cp /etc/vsftpd.conf /etc/vsftpd.conf.bak

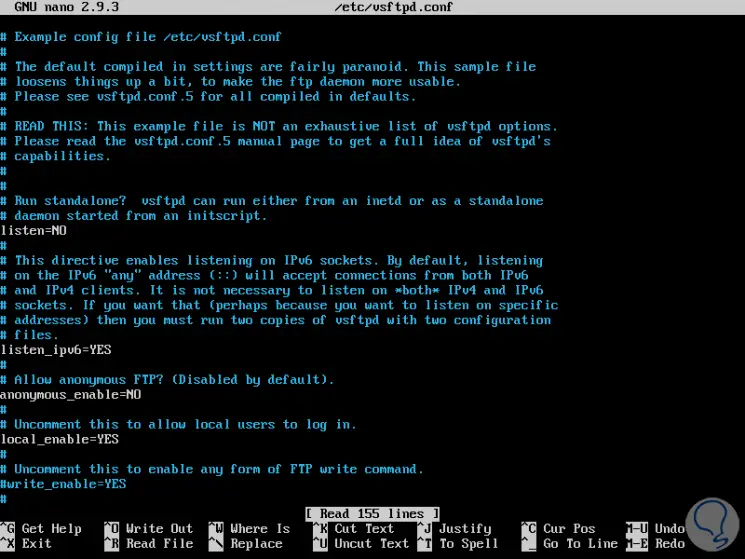

Wir greifen mit dem gewünschten Editor auf die Konfigurationsdatei zu:

sudo nano /etc/vsftpd.conf

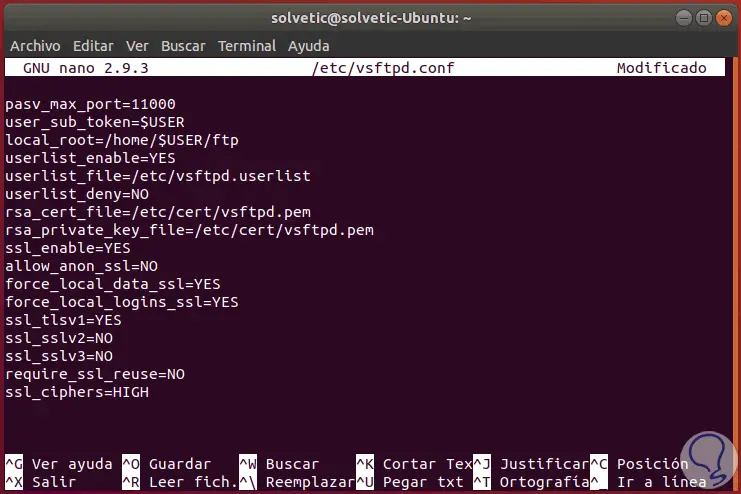

Dies wird die Konfigurationsdatei sein:

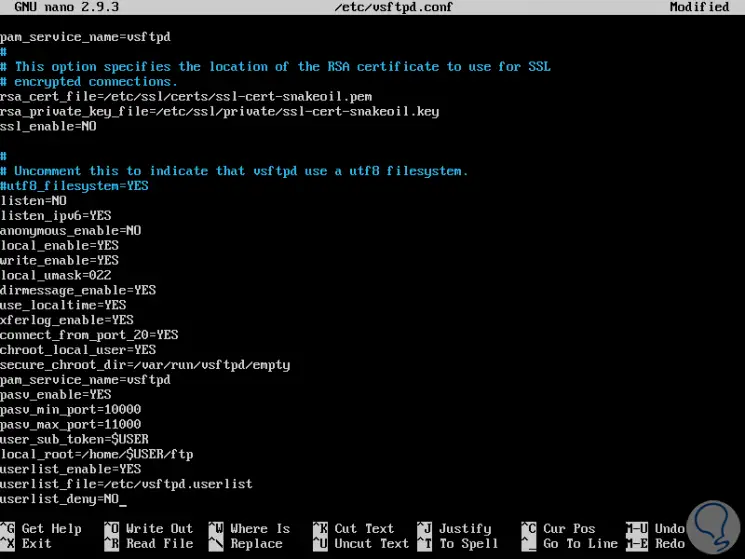

Dort werden wir am Ende dieser Datei die folgenden Zeilen einfügen:

hör zu = NEIN listen_ipv6 = JA anonymous_enable = NO local_enable = YES write_enable = YES local_umask = 022 dirmessage_enable = YES use_localtime = YES xferlog_enable = YES connect_from_port_20 = YES chroot_local_user = YES secure_chroot_dir = / var / run / vsftpd / empty pam_service_name = vsftpd pasv_enable = Ja pasv_min_port = 10000 pasv_max_port = 11000 user_sub_token = $ USER local_root = / home / $ USER / ftp userlist_enable = YES userlist_file = / etc / vsftpd.userlist userlist_deny = NO

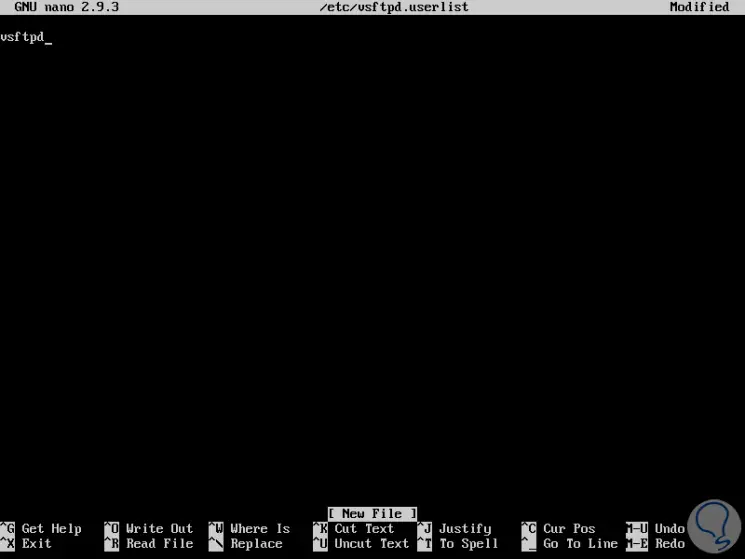

Speichern Sie die Änderungen mit der Tastenkombination Strg + O und beenden Sie den Editor mit Strg + X. Nun werden wir den Benutzer vsftp zur Datei /etc/vsftpd.userlist hinzufügen, um den FTP-Zugriff zu ermöglichen:

sudo nano /etc/vsftpd.userlist

Dort fügen wir den für FTP erstellten Benutzer hinzu:

Wir speichern die Änderungen mit den Tasten Strg + O und beenden sie mit Strg + X. Wir starten den VSFTPD-Dienst neu, um die Änderungen zu übernehmen:

sudo systemctl vsftpd neu starten

4. Wie greife ich auf VSFTPD in Ubuntu 18 zu?

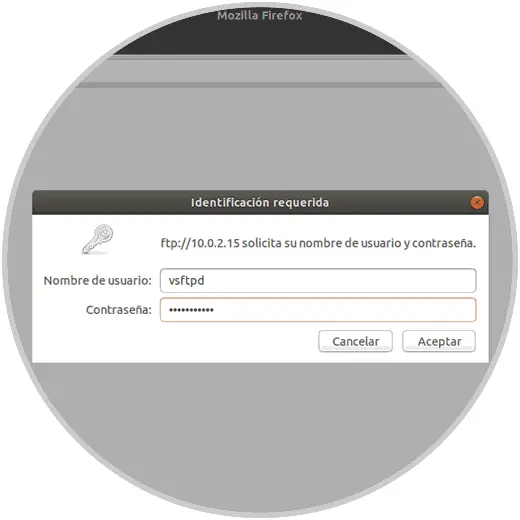

Um auf VSFTPD zuzugreifen, rufen wir einen Browser auf und verwenden die folgende Syntax:

ftp: // IP_Address

Beim Zugriff auf den Browser geben wir den zugewiesenen Benutzernamen und das Passwort ein:

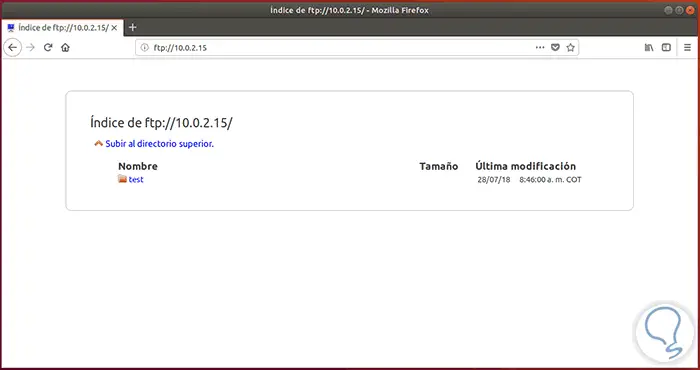

Wir klicken auf OK und haben Zugriff auf den Server über FTP:

Auf diese Weise greifen wir mit den Grundwerten der FTP-Sicherheit zu.

5. So sichern Sie die VSFTPD-Verbindung mit SSL / TLS

Für eine bessere Sicherheit bei der Übertragung von Informationen aktivieren wir SSL / TLS, um die über FTP übertragenen Daten zu verschlüsseln.

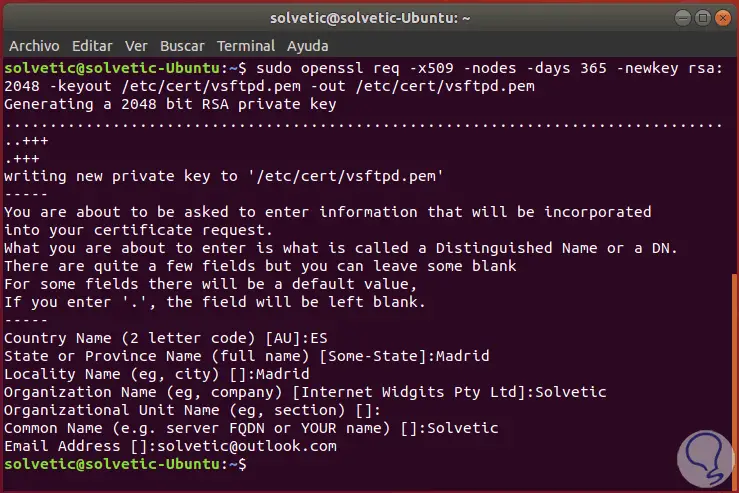

Dazu müssen Sie mit OpenSSL ein Zertifikat mit folgendem Befehl erstellen:

sudo mkdir / etc / cert sudo openssl req -x509 -nodes -days 365 -newkey rsa: 2048 -keyout /etc/cert/vsftpd.pem -out /etc/cert/vsftpd.pem

In diesem Fall werden beim Erstellen des Zertifikats folgende Details angefordert:

- Name

- Stadt

- Land

- Mail usw.

Diese Felder müssen nicht ausgefüllt werden. Sobald dies erledigt ist, nehmen wir einige Änderungen an der Datei vsftpd.conf mit dem folgenden Befehl vor:

sudo nano /etc/vsftpd.conf Dort werden wir am Ende der Datei die folgenden Zeilen einfügen: rsa_cert_file = / etc / cert / vsftpd.pem rsa_private_key_file = / etc / cert / vsftpd.pem ssl_enable = YES allow_anon_ssl = NO force_local_data_ssl = YES force_local_logins_ssl = YES ssl_tlsv1 = YES ssl_sslv2 = NO ssl_sslv3 = NO require_ssl_reuse = NO ssl_ciphers = HIGH

Speichern Sie die Änderungen mit den Tasten Strg + O und verlassen Sie den Editor mit den Tasten Strg + X.

6. So greifen Sie unter Ubuntu 18 über SSL / TLS auf FTP zu

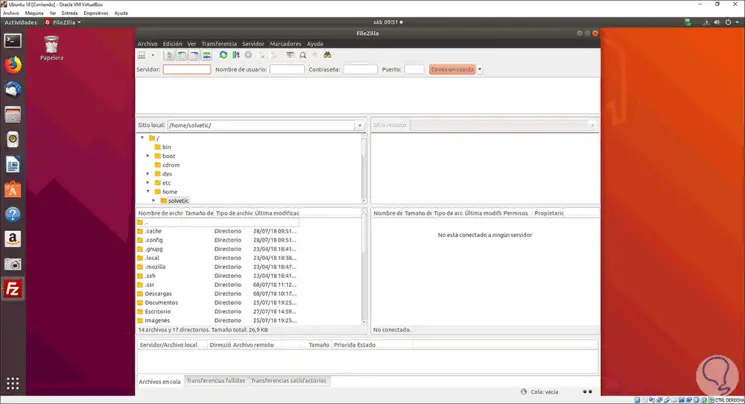

Es ist nicht möglich, von einem Browser aus über SSL / TLS auf den FTP-Server zuzugreifen. Dazu muss der FileZilla-FTP-Client installiert werden, um auf den FTP-Server zuzugreifen, da dieser FTP über SSL / TLS unterstützt Folgendes ausführen:

sudo apt-get install filezilla -y

Nach der Installation greifen wir in diesem Fall über Ubuntu 18.04 Desktop auf die Anwendung zu, in der Folgendes angezeigt wird:

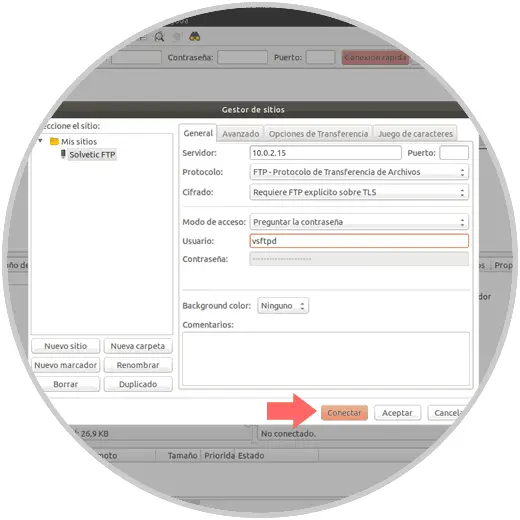

Dort gehen wir in das Menü Datei / Site Manager und im neuen Fenster klicken wir auf die Schaltfläche Neue Site und konfigurieren sie wie folgt:

- Wir weisen der FTP-Site einen Namen zu

- In das Feld Server geben wir die IP des Servers ein, zu dem eine Verbindung hergestellt werden soll

- Im Feld Protokoll wählen wir FTP – File Transfer Protocol

- Im Abschnitt “Verschlüsselung” definieren wir “Erfordert explizites FTP über TLS”

- Im Feld Zugriffsmodus legen wir die Option Kennwort anfordern fest und geben den Namen des Benutzers ein, der in VSFTPD erstellt wurde

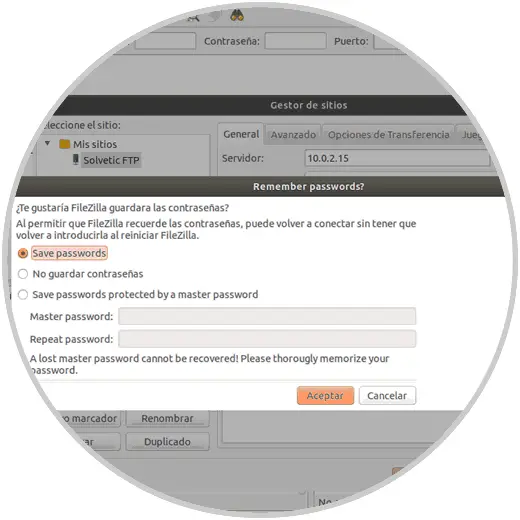

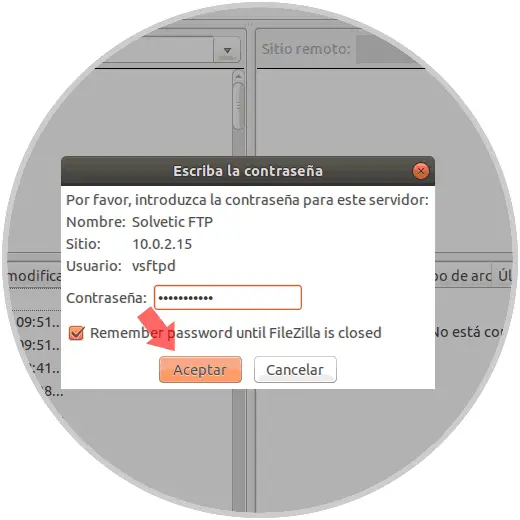

Klicken Sie auf die Schaltfläche Verbinden. Die folgende Meldung wird angezeigt. Dort legen wir fest, ob wir die Passwörter behalten wollen oder nicht.

Klicken Sie auf OK und geben Sie das Passwort des ausgewählten Benutzers ein:

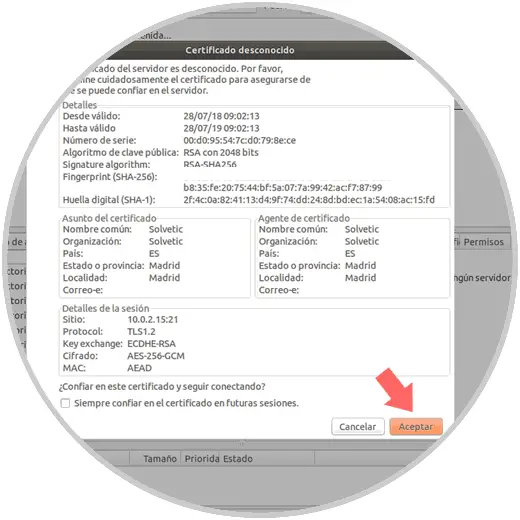

Klicken Sie auf OK. Nun wird das hinzugefügte Zertifikat mit den von uns konfigurierten Details angezeigt:

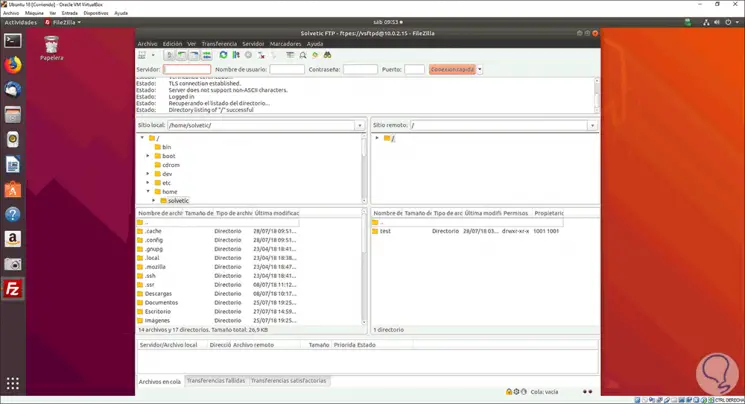

Klicken Sie auf OK und Sie haben jetzt Zugriff auf den mit SSL / TLS geschützten FTP-Server:

Wir haben gesehen, wie VSFTPD verwendet wird, um sichere, vollständige und dynamische Verbindungen unter Linux herzustellen.