Sicheres Surfen ist etwas, das aufgrund der immensen Bedrohungen , die das Netzwerk sowohl lokal als auch extern darstellt und die im geringsten Fehler unsererseits grundlegende oder vertrauliche Dateien und in extremeren Fällen das Gerät vollständig beschädigen, entfernt erscheint. Wenn wir über mobile Geräte, insbesondere Android, sprechen, werden Bedrohungen durch folgende Faktoren noch häufiger:

- Anbindung an öffentliche Netze wie Flughäfen, Cafés, Bibliotheken etc.

- Automatische Verbindungskonfiguration

- Ungesicherte Passwörter

- Ständiges Surfen im Internet, das auf schädliche Websites umgeleitet werden kann

- Empfang von unerwünschten E-Mails mit bösartigem Code, die wir problemlos öffnen können, und vielen weiteren Bedrohungen.

Obwohl es verschiedene Möglichkeiten gibt, wie wir uns auf Android schützen können, konzentriert sich TechnoWikis auf eine der einfachsten, sichersten und leistungsfähigsten Möglichkeiten, alle Aspekte der Navigationssicherheit zu verbessern, und verwendet Tor.

Tor wurde als Werkzeug entwickelt, um der Zensur zu entgehen und allen Benutzern den Zugriff auf gesperrte oder blockierte Inhalte zu ermöglichen. Trotzdem empfiehlt TechnoWikis immer, für die besuchten Websites verantwortlich zu sein, ohne gegen lokale oder internationale Gesetze zu verstoßen, die rechtliche Auswirkungen haben könnten.

Ein weiterer Vorteil von Tor ist, dass es als Erstellungsmodell für Softwareentwickler verwendet werden kann, um innovative Kommunikationstools zu erstellen, die neue Datenschutzrichtlinien enthalten. Mit den Diensten von Tor können Benutzer auf Seiten und anderen Diensten veröffentlichen, ohne Informationen über den ursprünglichen Standort der Site anzeigen zu müssen. Dies ist eine Form der erweiterten Integrität und des Datenschutzes.

In einer vernetzten Welt wie der jetzigen gibt es eine sogenannte Verkehrsanalyse, mit der jede Sekunde überprüft werden kann, wer mit wem über ein öffentliches Netzwerk spricht, und auf diese Weise sensible Informationen abgerufen werden können, z kennen die Quelle und das Ziel dieses Internetverkehrs und verfolgen so alle Verhaltensweisen und Interessen, die anschließend an Gruppen verkauft werden, die an diesen Informationen interessiert sind. Um zu verstehen, warum die Verkehrsanalyse diese Auswirkungen hat, müssen wir verstehen, wie sie funktioniert. Alle Internet-Datenpakete bestehen aus zwei Teilen:

- eine Datennutzlast

- Ein Header, der für das Routing verwendet wird.

Beim Laden von Daten beziehen wir uns auf die Daten, die gesendet werden, wie z. B. eine E-Mail-Nachricht, eine Webseite usw., und das Schlimmste ist, dass die Verkehrsanalyse, obwohl das Laden der Daten verschlüsselt ist, in der Möglichkeit, auf diesen Inhalt zuzugreifen, da sich diese Analyse auf den Header konzentriert, der die Quelle, das Ziel, die Größe, die Zeit und weitere Details der gesendeten Nachricht enthält.

Wenn wir Tor verwenden, können wir das Risiko einer Verkehrsanalyse verringern, da alle im Netzwerk ausgeführten Transaktionen von mehreren Stellen im Internet aus gestartet werden, sodass kein Punkt diese Nachricht mit einem bestimmten Ziel verknüpfen kann. Alle Datenpakete im Tor-Netzwerk verwenden einen zufälligen Pfad, um nicht zu erkennen, woher die Daten kommen oder wohin sie gehen.

Um mit Tor ein privates Netzwerk zu erstellen, wird die Software oder der Client des Benutzers inkrementell mit einem Stromkreis verschlüsselter Verbindungen unter Verwendung von Relays im Netzwerk erstellt, und kein einzelnes Relay kennt im Detail den vollständigen Pfad, den ein Datenpaket gerade genommen hat Verhindern Sie, dass es kompromittiert wird, und zeigen Sie die Informationen an. Anschließend handelt der Client einen separaten Satz von Verschlüsselungsschlüsseln aus, um sicherzustellen, dass nicht jeder Hop diese Verbindungen nachverfolgen kann.

Bei der Verwendung eines dunklen Webs besteht die Gefahr, dass wir von einer Art Hacker angegriffen werden, und genau hier wird Tor zusammen mit Orbot Proxy eine große Hilfe sein.

TechnoWikis erklärt, wie man mit Tor in das dunkle Netz eindringt.

1. Installieren Sie den Tor-Browser in Andriod

Dies ist eine Beta-Version und der einzige mobile Browser, der mit Tor Project kompatibel ist. Für diese Beta-Version muss auch Orbot installiert werden. Das Programm cal ist eine Proxy-Anwendung, die für die Verbindung des Tor-Browsers für Android mit dem Tor-Netzwerk verantwortlich ist.

- Crawler-Blockierung

- Vermeiden Sie die Überwachung der Navigation

- Beschränkt die Verwendung des Fingerabdrucklesers

- Multilayer-Verschlüsselung

- Freie Navigation

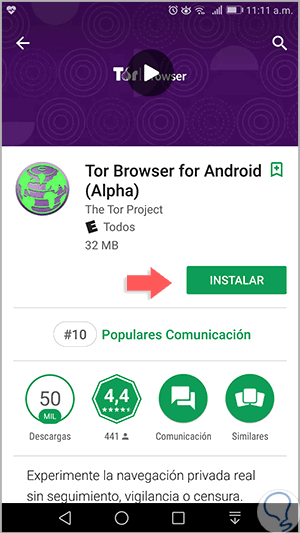

Um diesen Vorgang zu starten, müssen wir den Tor-Browser über den folgenden Link im Play Store installieren:

Wenn wir auf den Play Store zugreifen, sehen wir Folgendes. Dort klicken wir auf den “Install” -Button, um die Installation von Tor in Android durchzuführen.

2. Installieren Sie den Orbot-Proxy auf Android

- Privates Surfen im Internet

- Nutzung privater Anwendungen

- Private Nachrichten

- Es hat eine Verwendungsweise, die als universal bezeichnet wird

Jetzt müssen wir Orbot installieren, um den Datenschutz und die Vertraulichkeit der Navigation zu gewährleisten. Dafür bietet Orbot drei Schnittstellen im Tor-Netzwerk:

- SOCKS 4A / 5-Proxy 127.0.0.1:9050

- HTTP-Proxy 127.0.0.1:8118

- Transparentes Proxying (nur bei einigen Geräten)

Orbot kann unter folgendem Link heruntergeladen werden:

Dort klicken wir auf die Schaltfläche “Installieren”, um den Vorgang auszuführen.

3. Konfigurieren und verwenden Sie Tor mit Orbot-Proxy unter Android

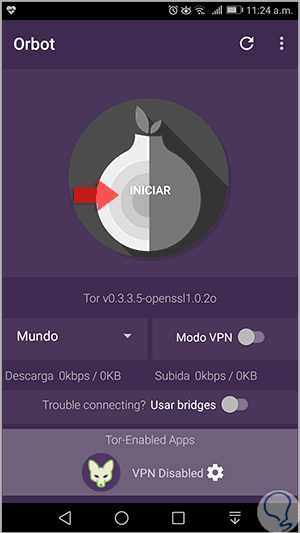

Sobald die beiden Anwendungen auf Android installiert wurden, werden wir zuerst Orbot Proxy ausführen und Folgendes sehen:

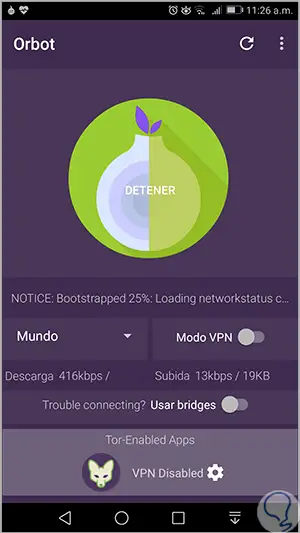

Dort klicken wir auf die Schaltfläche Start und können auf Wunsch das VPN-Netzwerk konfigurieren, um unseren tatsächlichen Standort im Netzwerk zu verbergen. Wir können sehen, dass der Orbot-Verbindungsprozess gestartet wird:

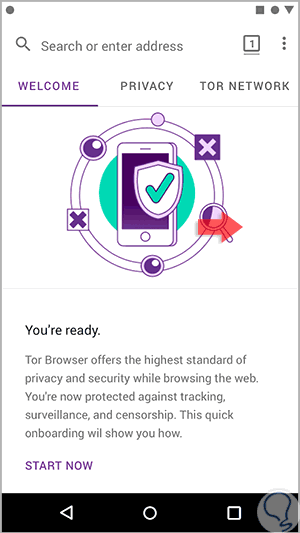

Wir können überprüfen, ob die Verbindung erfolgreich war, wenn das Symbol der Zwiebel grün wird und die Meldung Stop lautet. Jetzt, da das Netzwerk sicher ist, können wir den Tor-Browser öffnen und wir werden dies sehen. Dort haben wir eine Einführung in die Benutzung von Tor und können mit dem Surfen im Internet beginnen. Hier besteht der einzige Unterschied darin, dass es möglich ist, auf Seiten zuzugreifen. Zwiebel, die zum TOR-Netzwerk gehören und die beliebteste des dunklen Webs sind .

Auf diese Weise greifen wir dank der Integration von Tor in Orbot Proxy auf eine anonyme, aber sichere, starke und zuverlässige Navigation zu.