In einer Welt, in der alles, was digital ist, von Tag zu Tag stärker wird und in der wir in allen bestehenden Bereichen verschiedene Alternativen zur Verfügung haben, ist eine der aus tausend Gründen auffälligsten die mit unserer Wirtschaft verbundene. Es gibt Tausende von Möglichkeiten, im Netzwerk Geld zu verdienen, einige legal und andere nicht, aber alles, was mit Bitcoin zu tun hat, erfordert so viel Kraft, dass die Behörden der Welt ihre Bemühungen auf die Regulierung dieser Art virtueller Währung konzentrieren .

Das Bitcoin wurde entwickelt, um ein neues Zahlungssystem zu ermöglichen und ist eine vollständig digitale Währung. Es ist das erste Netzwerk unter den dezentralen Zahlungspaaren, die von verschiedenen Nutzern ohne zentrale Behörde oder Vermittler betrieben werden, was dies zu einem gewissen Problem macht, indem es keine Kontrolle darüber hat.

In dieser Bitcoin-Welt gibt es etwas, das als Bitcoin-Mining bezeichnet wird, und es ist nicht gerade ein Spiel, in dem wir nach Minen suchen und Punkte sammeln müssen, aber es ist viel heikler, wenn wir Opfer sein können, denn das Opfer ist unser Team, als das wir fungieren Vermittler in diesem Prozess verbraucht die maximalen Ressourcen, wie z. B. CPU , RAM , der Ausrüstung.

Heute wird TechnoWikis einige Tipps geben, damit wir überprüfen können, ob sich unsere Geräte in diesem Bitcoin-Mining-Netzwerk befinden, und so den unangemessenen Einsatz von Ressourcen verhindern.

Minar-Bitcoins, auch als Blockchain bezeichnet, stellen die Investition von Rechenkapazität dar, um Transaktionen zu verarbeiten, die Sicherheit des Netzwerks zu gewährleisten und sicherzustellen, dass alle Teilnehmer des Geschäfts synchronisiert sind. Diese Aufgabe kann als Bitcoin-Rechenzentrum definiert werden. mit der Ausnahme, dass es so konzipiert wurde, dass es vollständig dezentralisiert ist und Bergleute in allen Ländern tätig sind, ohne dass jemand die volle Kontrolle über das Netzwerk hat, was es anfällig macht.

Es wird “Mining” genannt, was auf den Goldabbau anspielt, da es auch ein temporärer Mechanismus ist, mit dem neue Bitcoins ausgegeben werden. Im Gegensatz zum Goldabbau, den viele von uns kennen, bietet der Bitcoin-Abbau eine Belohnung für nützliche Dienste, die für das sichere Funktionieren des Zahlungsnetzwerks erforderlich sind. Bitcoin-Mining wird weiterhin erforderlich sein, bis das letzte Bitcoin ausgegeben wurde, was lange dauern wird.

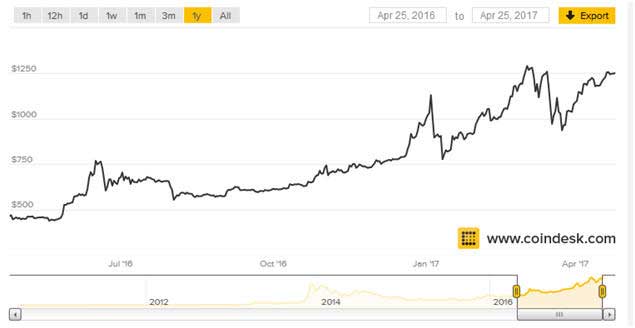

Nicht zuletzt möchten alle Bitcoin-Bergleute werden. Sehen Sie sich einfach die Statistiken an, um ihr Verhalten zu sehen:

1. Wie funktioniert das Bitcoin-Mining?

Wir müssen uns darüber im Klaren sein, dass Benutzer auf der ganzen Welt ständig Bitcoins senden. Wenn jedoch nicht jemand alle diese Vorgänge aufzeichnet, kann niemand überprüfen, wer zu einem bestimmten Zeitpunkt was bezahlt hat, was es zu einem unsichtbaren Vorgang macht.

Das Bitcoin-Netzwerk verwaltet diesen Prozess, indem es alle Transaktionen, die in einem bestimmten Zeitraum ausgeführt wurden, in einer Liste mit dem Blocknamen aufzeichnet. Die Arbeit der Bergleute besteht darin, diese Transaktionen zu bestätigen und in das “Hauptbuch” zu schreiben, das sich aus einer Kette von Blöcken zusammensetzt.

Dieses “Hauptbuch” ist eine umfangreiche Liste von Blöcken, die als Blockchain bezeichnet werden, und kann verwendet werden, um jede Transaktion, die zwischen Bitcoin-Adressen überall auf der Welt stattgefunden hat, auf einfache Weise zu untersuchen. Jedes Mal, wenn ein neuer Block erstellt wird, wird dieser der Kette hinzugefügt und eine wachsende Liste aller Transaktionen erstellt, die im Verlauf des Bitcoin-Netzwerks durchgeführt wurden.

Eine aktualisierte Echtzeitkopie der Blöcke wird auf jeden Computer oder Knoten heruntergeladen, der das Bitcoin-Netzwerk mit Rechenleistung versorgt. An diesem Punkt kommt die ganze Arbeit der Bergleute ins Spiel, da sie die Informationen aus dem Block entnehmen und eine mathematische Formel anwenden, um diesen Block in etwas anderes zu verwandeln.

Diese neue Information ist viel kürzer als das Hauptbuch und besteht im Aussehen aus einer Folge von Zahlen und zufälligen Buchstaben, die technisch als Hash bezeichnet werden.

Dieser Hash wird mit dem Block gespeichert, der zu diesem Zeitpunkt am Ende in der Kette liegt.

Jedes Mal, wenn ein Benutzer einen Hash erfolgreich erstellt, wird eine Belohnung von 25 Bitcoins übertragen, die Blockkette wird aktualisiert und jeder im Netzwerk wird darüber benachrichtigt.

Bis jetzt ist alles interessant und scheint ein idealer Job zu sein, aber einige Gruppen oder Benutzer haben einen weniger komplexen Ansatz gewählt, um ihre Bitcoins zu erhalten, und nutzen die Systemressourcen vieler Benutzer für das Mining.

Diese Vorgehensweise wird als Cryptojacking bezeichnet und besteht darin, dass einige Miner Malware installieren, die von einem Antivirus entfernt werden kann, andere jedoch nicht. Einige Infektionen werden direkt an den Browser gerichtet.

Auf diese Weise verwendet Cryptojacking heimlich unser tragbares, Desktop- oder mobiles Gerät, um Kryptowährungen zu extrahieren, wenn wir eine infizierte Site besuchen. Die neueste Cryptojacking-Technik verwendet JavaScript, um sofort zu funktionieren, wenn eine gefährdete Webseite geladen wird. Leider kann nicht sofort überprüft werden, ob die Webseite eine versteckte Mining-Komponente enthält, und wir bemerken möglicherweise nicht einmal eine Beeinträchtigt die Leistung, aber jemand hat unser Gerät für digitale Gewinne entführt.

Die Idee, ein Cryptojacking zu erstellen, entstand Mitte September, als ein Unternehmen namens Coinhive ein Skript einreichte, mit dem die Monero-Kryptowährung extrahiert werden konnte, wenn eine Webseite geladen wurde. Die Pirate Bay- Torrent-Site baute sie schnell ein, um Spenden zu sammeln, und in wenigen Wochen tauchten Coinhive-Kopierer auf. Nachdem wir alles gesehen haben und wissen, was hinter der Bitcoin-Welt fehlt, werden wir einige Möglichkeiten analysieren, um festzustellen, ob unser System Teil des Bergbaus ist, ohne es zu bemerken.

2. Überprüfen Sie die Leistung von Bitcoins

Der erste Schritt besteht darin, zu überprüfen, ob ein Problem mit der optimalen Leistung des Systems vorliegt. Wenn wir feststellen, dass sich das System bei laufendem Webbrowser anders verhält, kann dies ein deutliches Signal für eine Änderung sein. Es gibt einige Symptome, die bei uns Verdacht erregen sollten, und diese sind:

Die erste Option, die Sie verwenden können, ist das Deaktivieren von Erweiterungen und Ergänzungen in der Ausführung, um die Leistung des Browsers zu überprüfen. Dazu rufen Sie den Task-Manager mit einer der folgenden Optionen auf:

- Klicken Sie mit der rechten Maustaste auf die Taskleiste und wählen Sie die Option Task-Manager

- Verwenden Sie die Tastenkombination Strg + Alt + Entf und wählen Sie in den angezeigten Optionen Task-Manager

- Klicken Sie mit der rechten Maustaste auf das Startmenü oder verwenden Sie die Windows + X-Tasten und wählen Sie Task-Manager

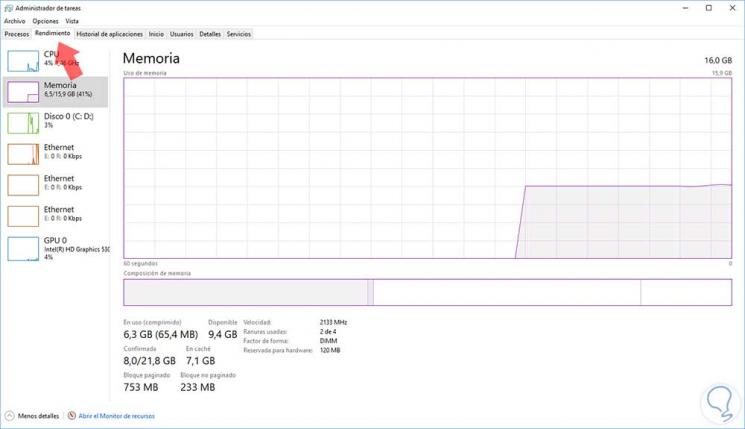

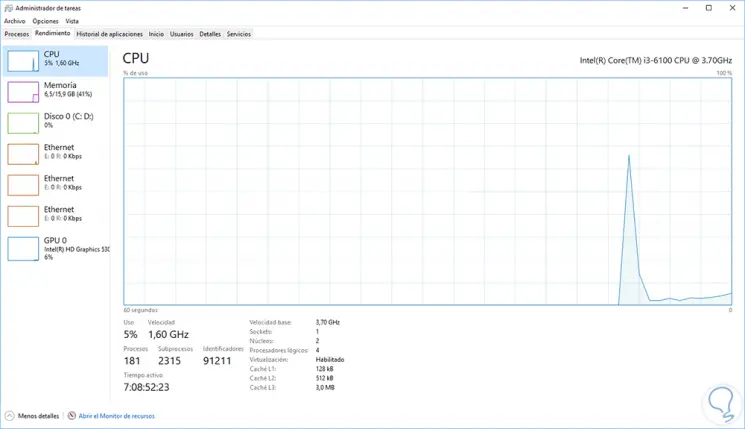

Im erweiterten Fenster gehen wir zum Abschnitt Leistung:

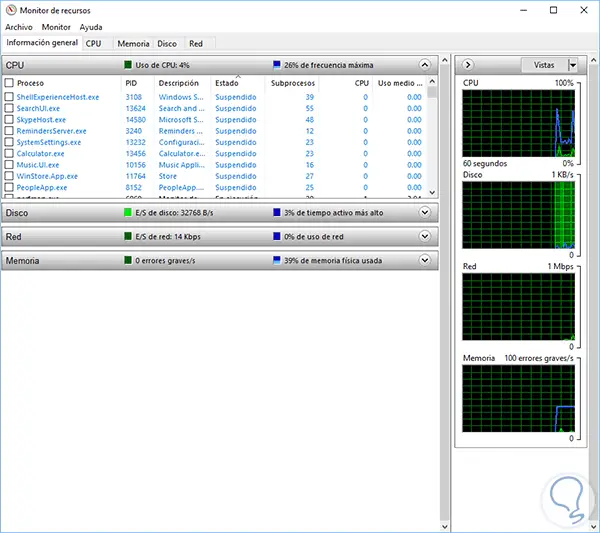

Im unteren Teil klicken wir auf die Option Ressourcenmonitor öffnen und gehen im neuen Fenster auf die Registerkarte Allgemeine Informationen und dort sehen wir Folgendes:

Ideal ist es, diesen Abschnitt zwischen 15 und 20 Minuten arbeiten zu lassen, um das Verhalten jeder Komponente der Ressourcen des Systems allgemein zu beobachten. Sobald wir eine Baseline erstellt haben, können wir die üblichen Websites besuchen und wissen, wie sich die Leistung erhöht. Es ist normal, dass gelegentliche Spitzen auftreten. Wenn die Erhöhung jedoch zu irgendeinem Zeitpunkt konstant ist, werden wir vor einer Website, die sie verwendet, sein übermäßige Systemressourcen.

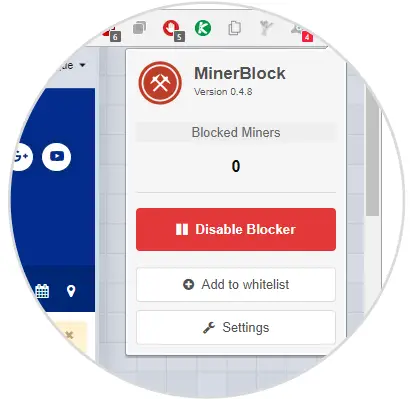

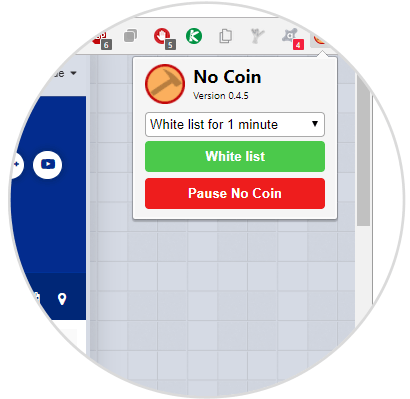

Da Sie nicht jede verdächtige Website demontieren können, kann verhindert werden, dass der Browser diese Mining-Skripts ausführt. Wir haben derzeit zwei Hauptprojekte, bekannt als MinerBlock und No Coin. Erweiterungen im Chrome Web Store basieren darauf.

MinerBlock: Dieses Add-On kann für Google Chrome-Browser unter folgendem Link heruntergeladen werden:

Es ist ein einfaches Tool, das für die Überwachung aller Online-Mining-Aktivitäten zuständig ist. Identifizieren Sie zuerst den Täter und blockieren Sie dann dessen Aktivitäten im Browser. Es ist möglich, Ihre Konfiguration zu überprüfen, um eine Whitelist zu erstellen, oder die Menge an Mining zu überprüfen, die blockiert wurde.

Firefox-Benutzer können CoinBlock installieren. Dies entspricht MinerBlock unter folgendem Link:

Es verfügt über eine Whitelist, mit der die Ausführung der Erweiterung während des Betriebs beibehalten oder gestoppt werden kann. Für Firefox ist auch keine Münze verfügbar.

Mit diesen Tipps können wir vermeiden, Opfer dieses neuen unsichtbaren Angriffs zu werden, und somit verhindern, dass unsere Ressourcen Benutzern ohne Genehmigung zugute kommen.