Im Kampf gegen Spam können wir viele Techniken anwenden. Eine davon besteht darin, Besucher durch Verweise zu blockieren, dh den Wert des HTTP- Verweises zu übernehmen oder den Besucher besser anhand der Seite zu blockieren, von der er stammt. Auf diese Weise können wir einen erheblichen Prozentsatz des Missbrauchs unseres Servers reduzieren und so unnötige Kosten und potenzielle Sicherheitsrisiken vermeiden:

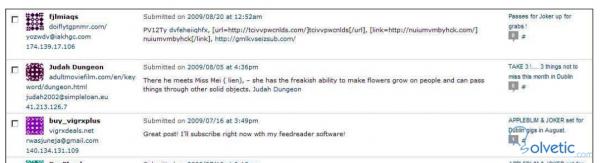

In dem Bild haben wir mehrere Spam-Nachrichten, die wir in unserer Anwendung erhalten haben. Wenn wir genau hinschauen, haben wir Quellen, die wir isolieren können. Das heißt, wir können Schlüsselwörter bestimmen, mit denen identifiziert werden kann, woher die Benutzer kommen, die diese unerwünschten Nachrichten platzieren.

Das Ziel dieser Spam-Generatoren ist es, mit unfairen Techniken Besucher anzulocken und ihre Seiten in Suchmaschinen hochzuladen.

Blockieren Sie die Referenz

Da wir das Problem kennen, können wir mit der Flexibilität und den Tools von Nginx verhindern, dass wir unter diesen Angriffen leiden. Dazu verwenden wir die Variable $ http_referrer. Dadurch erhalten wir Informationen über die URL, von der sie stammt den Besucher, damit wir die Informationen zu unserem Vorteil nutzen können.

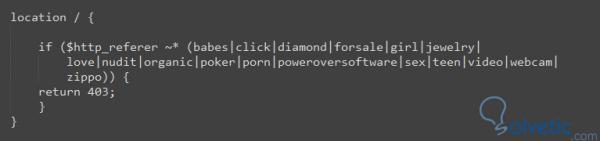

In der folgenden Abbildung sehen wir, dass wir in einem Standortblock die oben genannte Variable verwendet und mit einer Liste von Stichwörtern gepaart haben, die wir während unserer Analyse der Angriffe gesammelt haben:

Wir sehen dann, dass wir auf alles, was die ausgewählten Wörter enthält, einen Filter angewendet haben. Im Allgemeinen kommt der Spam in englischer Sprache, obwohl er auch in anderen Sprachen zunimmt. Deshalb müssen wir beim Erstellen des Filters mehr untersuchen und vertiefen.

In diesem Beispiel haben wir einen Zugriffsbeschränkungsfehler 403 gesetzt . Manchmal ist es jedoch nicht ratsam, diese Art von Nachricht anzuzeigen, da wir den Angreifer dazu anregen können, unsere Sicherheit zu brechen, sodass wir eine 404-Nachricht senden oder eine Regel erstellen können , die dies neu schreibt Senden Sie es auf eine leere Seite. All dies ist klar. Wir müssen es studieren, um zu sehen, dass es unseren Anforderungen näher kommt.

Am Ende des Tutorials sehen wir, dass wir einen Verbündeten in Nginx im Kampf gegen Spam haben. Indem wir den Block by Reference verwenden , helfen wir auch dabei, die Auslastung unseres Servers zu verringern, indem wir verhindern, dass Spam-Generatoren mit unserer Site interagieren und eine Auslastung verursachen der Verarbeitung.