Windows Server 2016 ist ein integriertes Betriebssystem, mit dem wir Hunderte von Verwaltungsaufgaben ausführen können, wobei das Aktivieren oder Nicht-Aktivieren einer der am häufigsten verwendeten Parameter ist.

Windows Server 2016 verfügt über Gruppenrichtlinien, mit denen spezielle Konfigurationen für Elemente auf Benutzer-, Team- oder Hardwareebene in der Organisation auf vereinfachte Weise durchgeführt werden können, da eine neue Richtlinie beim Veröffentlichen oder Erstellen repliziert wird Alle Teams und Benutzer der Organisation, ohne Team für Team gehen zu müssen, um die Aufgabe auszuführen.

Eine dieser selten verwendeten administrativen Aufgaben ist das, was mit Wi-Fi-Netzwerken verbunden ist, dh , den Zugriff auf Wi-Fi-Netzwerke zu ermöglichen oder nicht, und obwohl dies ein wenig relevantes Problem zu sein scheint, ist es dies als Netzwerke nicht Wi-Fi ist anfällig für Angriffe aufgrund der Funktionsweise Ihres Netzwerks, die von einem Angreifer erkannt werden können, und greift mit den richtigen Tools auf das lokale Netzwerk des Unternehmens zu und führt Angriffe durch, die einen hohen Einfluss auf die Verwaltung haben können .

Heute werden wir in TechnoWikis analysieren, wie eine Gruppenrichtlinie für das gesamte Thema Wi-Fi-Netzwerke erstellt werden kann.

1. So greifen Sie auf die Verwaltungstools in Windows Server zu

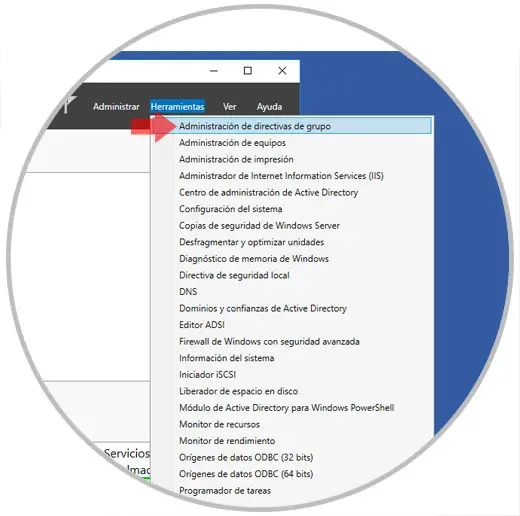

Um den Verwaltungsprozess zu starten, müssen wir die folgenden Schritte ausführen: Wir gehen zum Dienstprogramm “Server Administrator”, von hier aus gehen wir zum Menü “Extras” und wählen dort die Option “Verwaltung von Gruppenrichtlinien”:

2. Erstellen eines Gruppenrichtlinienobjekts in Windows Server

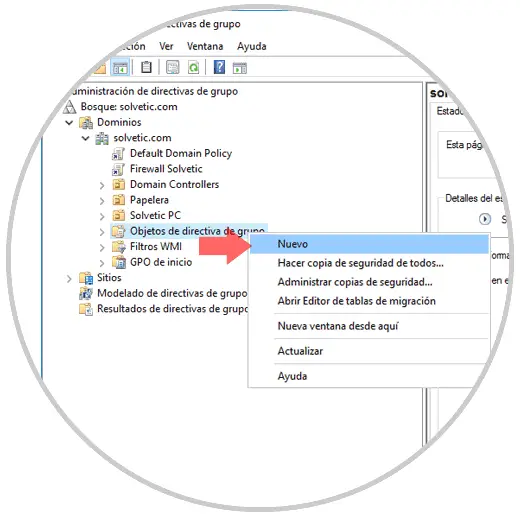

In dem neuen Fenster, das geöffnet wird, gehen wir in unsere Gesamtstruktur, zeigen die Domänenoptionen an, klicken mit der rechten Maustaste auf den Ordner “Gruppenrichtlinienobjekte” und wählen die Option “Neu” aus:

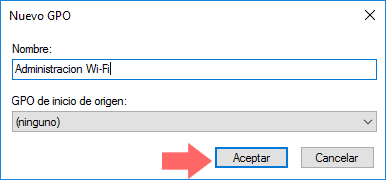

Das folgende Popup-Fenster wird angezeigt, in dem wir den gewünschten Namen für die neue Richtlinie zuweisen. Klicken Sie auf “Akzeptieren”, um die neue Richtlinie zu erstellen.

3. Bearbeiten der Gruppenrichtlinienobjekt-Gruppenrichtlinie in Windows Server

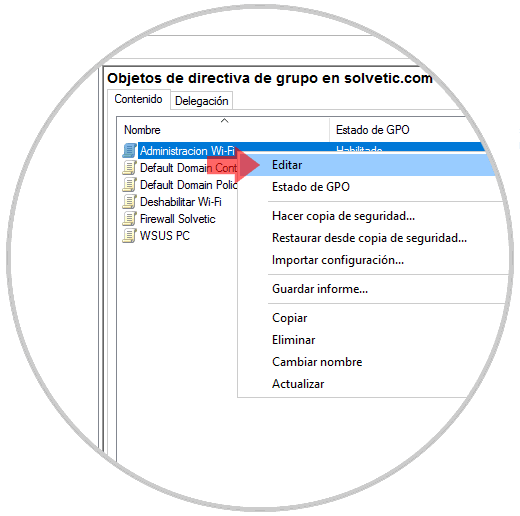

Klicken Sie nun auf den Ordner “Gruppenrichtlinienobjekte”, suchen Sie die von uns erstellte Richtlinie und klicken Sie mit der rechten Maustaste darauf, indem Sie die Option “Bearbeiten” auswählen:

Daraufhin wird das folgende Fenster angezeigt, in dem wir zur folgenden Route navigieren:

- Gerätekonfiguration

- Richtlinien

- Windows-Konfiguration

- Sicherheitskonfiguration

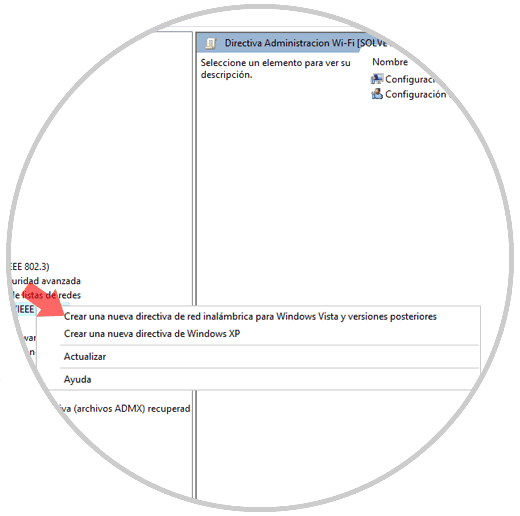

Dort finden wir die Richtlinie namens Wireless Network Directives (IEEE802.11), klicken mit der rechten Maustaste darauf und sehen die beiden Optionen:

In diesem Fall wählen wir die erste Option:

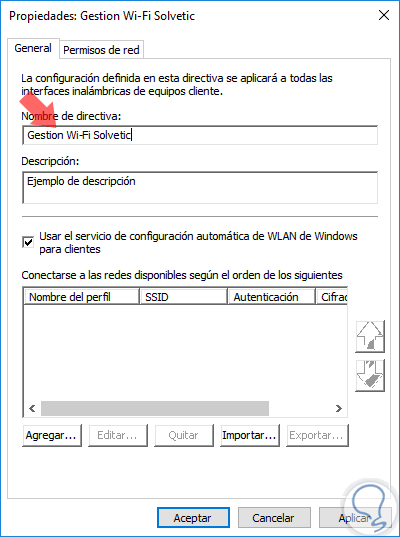

Das folgende Fenster wird angezeigt, in dem wir einen Namen für die neue Richtlinie eingeben. Dort können wir auf Wunsch weitere Werte definieren, die auf den Anforderungen der Organisation basieren.

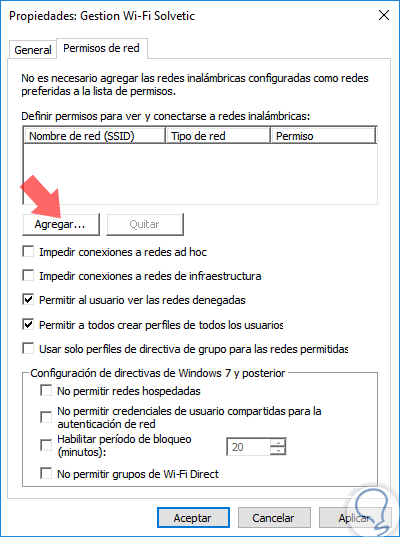

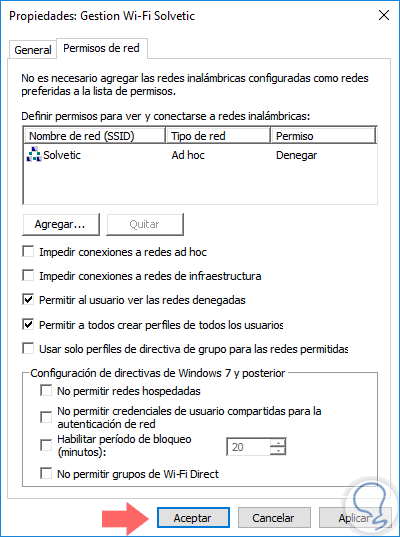

Nun gehen wir zur Registerkarte “Netzwerkberechtigungen”, in der der Zugriff auf die verfügbaren WLAN-Netzwerke zugelassen werden kann oder nicht. Diese können automatisch erkannt oder manuell eingegeben werden.

Dort haben wir folgende Möglichkeiten zu prüfen:

In diesem Fall aktivieren wir das Kontrollkästchen “Verbindungen zu Ad-hoc-Netzwerken verhindern” und klicken auf die Schaltfläche “Hinzufügen, um das Wi-Fi-Netzwerk manuell hinzuzufügen”, über die der Zugriff gesperrt wird.

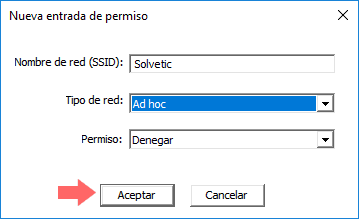

- SSID oder Name des Wi-Fi-Netzwerks

- Wählen Sie den Netzwerktyp, Ad-hoc oder die Infrastruktur aus

- Definieren Sie die Art der Erlaubnis, verweigern oder erlauben

Sobald diese Werte definiert sind, klicken Sie auf die Schaltfläche “Übernehmen”:

Das Netzwerk wird in der erstellten Richtlinie hinzugefügt. Dort können wir die gewünschten WLAN-Netzwerke hinzufügen. Klicken Sie abschließend auf die Schaltfläche “Übernehmen und akzeptieren”, um die Änderungen zu speichern.

4. Erstellen einer Richtlinienverknüpfung zur Domäne in Windows Server

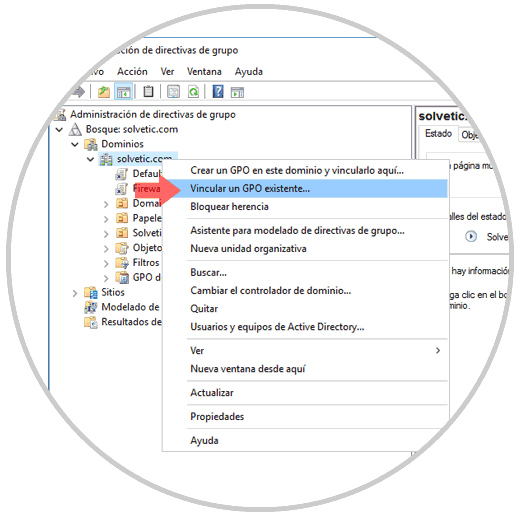

Wir haben die Richtlinie im Abschnitt “Gruppenrichtlinienobjekte” erstellt und müssen sie mit der Domäne verknüpfen, damit diese Richtlinie auf alle Computer in der Domäne angewendet wird.

Dazu klicken wir mit der rechten Maustaste auf unsere Domain und wählen die Option “Vorhandenes Gruppenrichtlinienobjekt verknüpfen”:

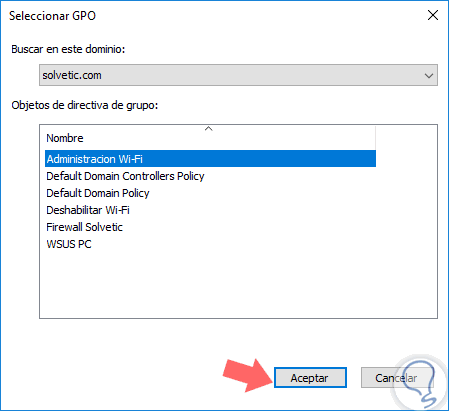

Das folgende Fenster wird angezeigt, in dem wir die zuvor erstellte Richtlinie auswählen. Klicken Sie auf “Akzeptieren”, um den Link zu erstellen.

Schritt 3

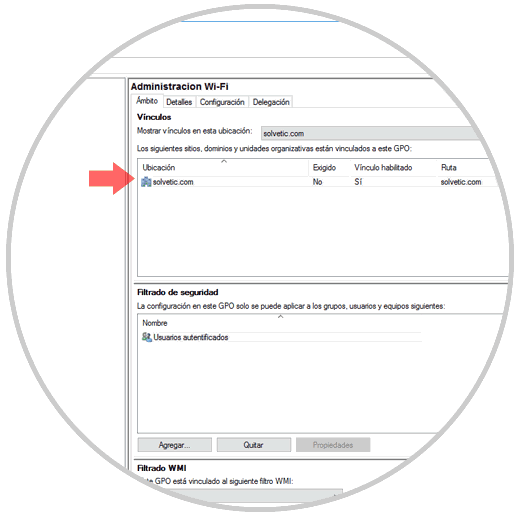

Wir werden unser verknüpftes Gruppenrichtlinienobjekt sehen:

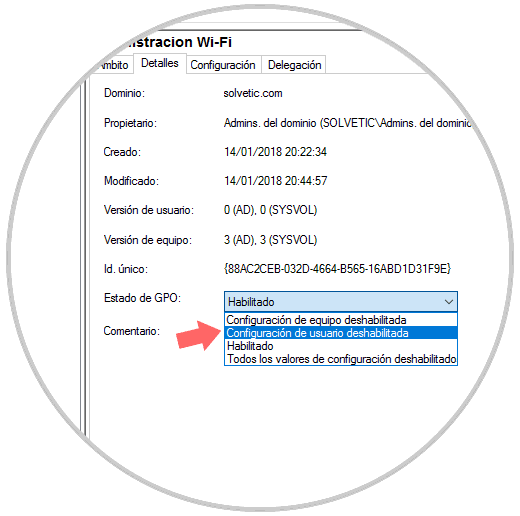

Dort gehen wir zur Registerkarte “Details” und zeigen die Optionen des Felds “GPO-Status” an. Wählen Sie die Zeile “Deaktivierte Benutzereinstellungen” aus:

Die folgende Meldung wird angezeigt: Bestätigen Sie mit “Übernehmen”

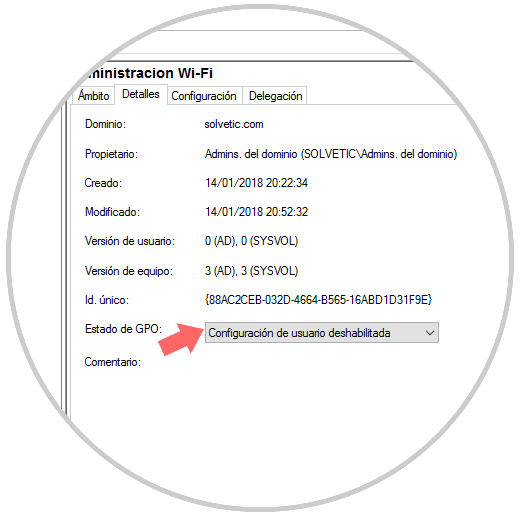

Wir werden sehen, dass diese Deaktivierung angewendet wurde:

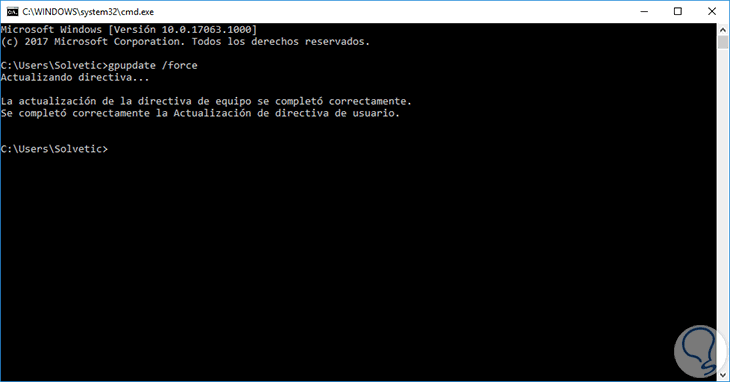

Schließlich können wir zu einem Client-Computer gehen, um zu überprüfen, und dort greifen wir auf die Konsole der Eingabeaufforderung zu und führen die folgende Zeile aus:

gpupdate / force

Auf diese Weise verhindern wir, dass Benutzer auf ein Wi-Fi-Netzwerk innerhalb des Unternehmens zugreifen können, und erhöhen so die Sicherheit in unserem Unternehmen auf verschiedenen Ebenen.