Wenn wir Geräte und Benutzer zweifelsohne verwalten, müssen wir unter anderem die sicherheitsbezogene Konfiguration berücksichtigen. Dazu gehören Faktoren wie:

- Datenschutz

- Sicherer Zugang

- Komplexe Passwortrichtlinien

- Autorisieren Sie unter anderem verantwortliche Benutzer

Eines der Probleme, das heute heikler ist und das viele Menschen nicht berücksichtigen, betrifft Kennwörter, da viele Kennwörter leicht zu entschlüsseln sind und Benutzer mit schlechten Absichten auf diese Weise auf das System zugreifen und keine Änderungen vornehmen können autorisiert

Bei dieser Gelegenheit werden wir sehen, wie wir Benutzer dazu zwingen können, sichere und robuste Kennwörter im System zu erstellen und auf diese Weise die Sicherheit des Systems mit dem PAM-Dienstprogramm erheblich zu erhöhen.

Mit PAM können wir die folgenden Verbesserungen auf Passwortebene implementieren:

- Erzwingen Sie, dass das Kennwort eine bestimmte Anzahl von Kleinbuchstaben enthält.

- Erzwingen Sie, dass das Kennwort eine bestimmte Anzahl von Großbuchstaben enthält.

- Erzwinge, dass das Passwort eine bestimmte Anzahl von Ziffern enthält.

- Erlauben Sie dem Passwort, bestimmte Sonderzeichen zu enthalten.

- Erlaube eine bestimmte Anzahl fehlgeschlagener Versuche, bevor eine Nachricht über die minimal zulässige Länge usw. angezeigt wird.

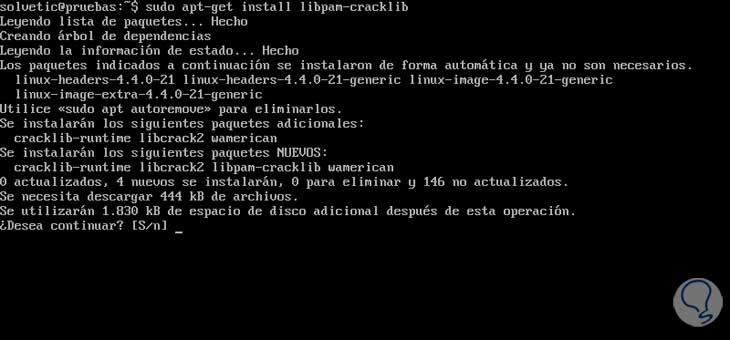

1. Installieren von PAM unter Linux

Für diese Analyse verwenden wir PAM in einer Ubuntu 16.04-Umgebung. Der Befehl, den wir für die Installation von PAM eingeben müssen, ist der folgende:

sudo apt-get installiere libpam-cracklib

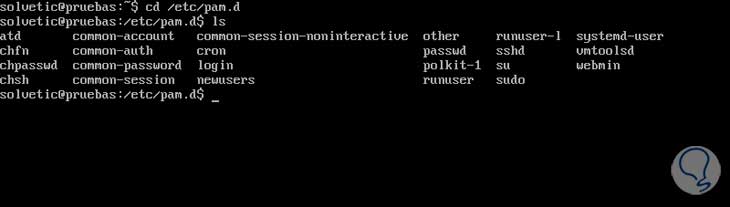

2. Konfiguration des libpam-Pakets

Sobald wir PAM auf unserem Linux-Computer installiert oder überprüft haben, werden auf der folgenden Route alle mit PAM verknüpften Dateien angezeigt:

etc / pam.d

Mit dem folgenden Befehl können Sie die Optionen auf dieser Route anzeigen.

cd /etc/pam.d und verwenden Sie dann ls, um den Inhalt anzuzeigen.

Die zu konfigurierenden Dateien befinden sich in der Route:

/etc/pam.d/common-password

Und aus diesem Grund werden wir die Datei vor jeder Änderung folgendermaßen kopieren:

sudo cp /etc/pam.d/common-password/root/

Sie werden am Ende kopieren und wir werden zu ihrer Ausgabe gehen.

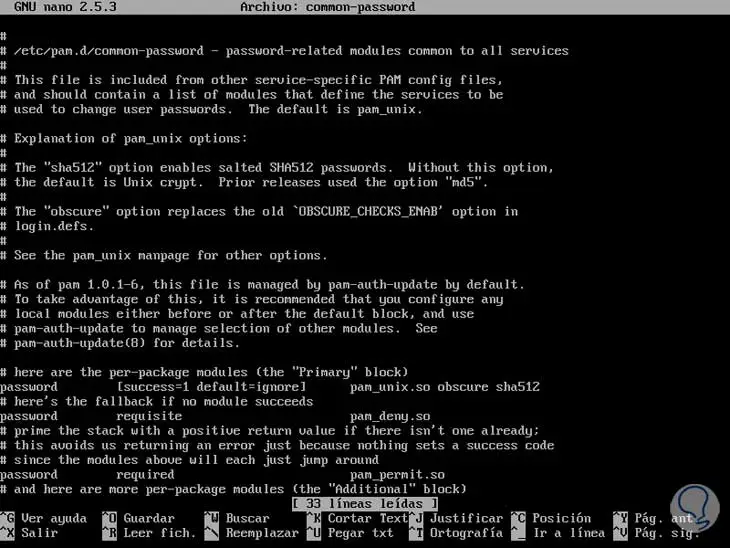

3. Edition der Common-Password-Datei

Wir können den gewünschten Editor (vi oder nano) verwenden, um die Common-Password-Datei zu bearbeiten. Dazu können wir Folgendes eingeben:

sudo nano /etc/pam.d/common-password

Wir werden das folgende Fenster sehen:

Sobald dieses Fenster angezeigt wird, suchen wir die folgende Zeile:

Passwort erforderlich pam_cracklib.so retry = 3 minlen = 8 difok = 3

Dort können wir die folgenden Kriterien verwenden, um ein sicheres und robustes Passwort zu erstellen:

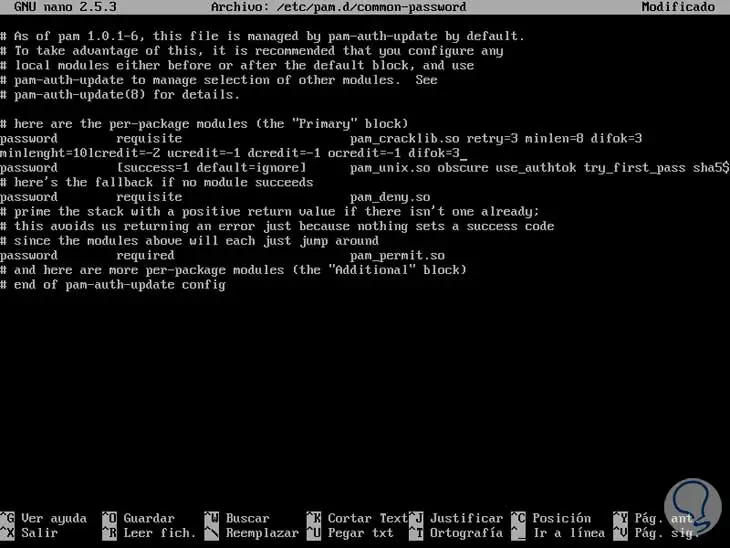

Um diese Parameter zu konfigurieren, müssen wir diese Werte manuell unter der Zeile hinzufügen:

Passwort erforderlich pam_cracklib.so retry = 3 minlen = 8 difok = 3

Zum Beispiel können wir folgende Werte festlegen:

Passwort erforderlich pam_cracklib.so try_first_pass retry = 3 Minimallänge = 10lKredit = -2 uKredit = -1 dKredit = -1 ocredit = -1 difok = 3

Auf diese Weise konfigurieren wir Folgendes:

- Minimale Passwortgröße 10 Zeichen

- Mindestens ein Kleinbuchstabe

- Mindestens ein Großbuchstabe

- Eine Ziffer muss im Passwort enthalten sein

- Das Passwort muss eine Nummer enthalten

- Es müssen mindestens 3 Sonderzeichen vorhanden sein

Speichern Sie die Änderungen mit der Tastenkombination Strg + O und verlassen Sie den Editor mit den Tasten Strg + X.

4. Überprüfen der Verwendung von PAM in Ubuntu

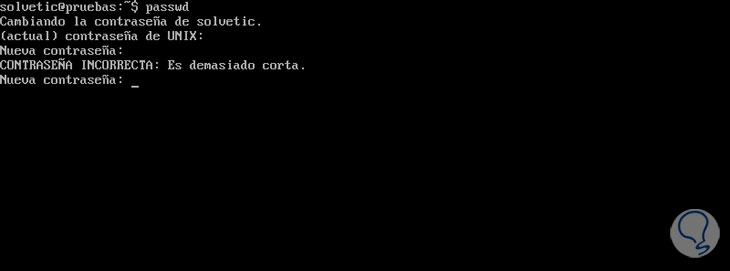

Nachdem wir die entsprechenden Parameter konfiguriert haben, führen wir die Kennwortänderungsüberprüfung durch Eingabe des Befehls passwd durch . Wenn wir versuchen, ein Passwort einzugeben, das nicht der Länge oder einem der angegebenen Parameter entspricht, wird Folgendes angezeigt:

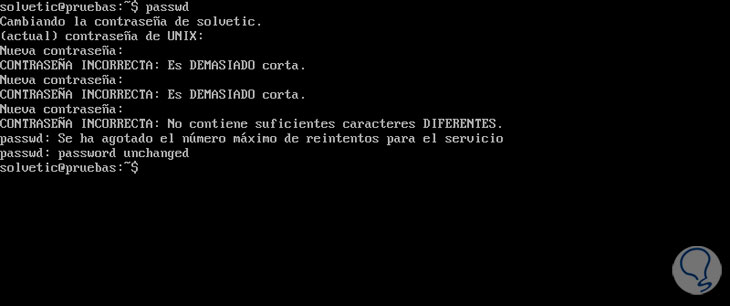

Wenn wir verschiedene Zeichen hinzufügen und mehr als dreimal versuchen, die Änderung vorzunehmen (wir haben festgestellt, dass die maximale Anzahl von Versuchen 3 beträgt), wird Folgendes angezeigt:

5. Zu berücksichtigende PAM-Parameter

PAM bietet verschiedene Funktionsmodule, mit denen wir die Sicherheitsrichtlinien auf der Ebene der Kennwörter verbessern können. Diese sind:

Wir haben gesehen, wie PAM uns dabei hilft, das Sicherheitsniveau unserer Teams zu verbessern, indem verschiedene Bedingungen für deren Einrichtung festgelegt werden.