Bei den Aufgaben, die wir täglich auf unseren Linux-Geräten ausführen , wird häufig der Befehl sudo verwendet, um einen Befehl mit Administratorrechten auszuführen. Obwohl uns der Befehl sudo Administratorrechte verleiht, gibt es einige Sicherheitslücken, die wir später sehen werden.

Da sudo ein sehr heikler Befehl ist, der bei falscher Verwendung schwerwiegende Probleme bei den Geräten und Betriebssystemen verursachen kann, müssen wir uns bewusst sein und unser Team so gut wie möglich absichern, damit wir zukünftige Probleme beseitigen können.

1. Sudo-Befehlsfehler

Obwohl es den Anschein hat, dass sudo sehr sicher ist, werden wir analysieren, in welchem Teil wir den Fehler haben, der zu einem großen Sicherheitsproblem werden kann.

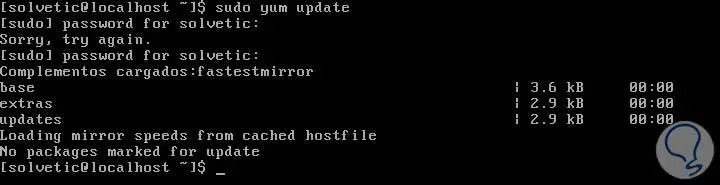

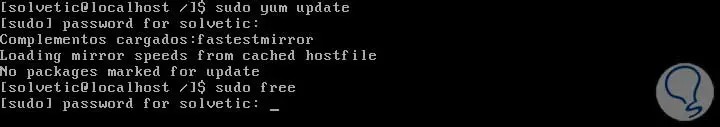

Wir öffnen unser Betriebssystem und versuchen mit dem folgenden Befehl ein Systemupdate durchzuführen:

sudo yum update

Wir werden sehen, dass wir aus Sicherheitsgründen das Administratorkennwort eingeben müssen, was perfekt ist, wenn jemand versucht, eine Aktion im System auszuführen:

![]()

Wir geben unsere Zugangsdaten ein und werden feststellen, dass das System gemäß unserer Anfrage aktualisiert wird.

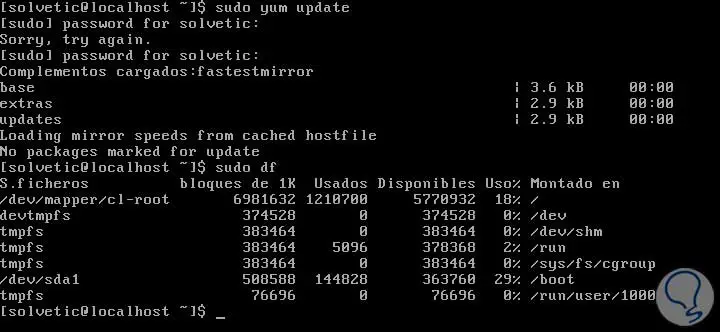

Soweit alles normal und perfekt auf Sicherheitsniveau; Angenommen, wir gehen auf einen Kaffee und lassen die Sitzung offen. Es kommt eine andere Person, die nicht berechtigt ist, Änderungen zu sehen oder auszuführen, und gibt den Befehl ein:

sudo df

Da Sie die Partitionen des Systems sehen möchten und was die Überraschung und Sicherheitslücke ist, fordert nothing more sudo das Kennwort nicht mehr an, um diese Informationen anzuzeigen:

Der Grund für diesen Sicherheitsfehler besteht darin, dass der Befehl sudo seinen Superadministratorstatus für einen bestimmten Zeitraum speichert, bevor er ohne Administratorrechte zum normalen Benutzer zurückkehrt. In diesem Zeitraum können Aufgaben daher ausgeführt werden, ohne dass dies erforderlich ist Passwort, da es im Cache-Speicher gespeichert ist.

TechnoWikis erklärt hier, wie man dieses kleine Sudo-Sicherheitsproblem unter Linux behebt. Sie werden sehen, dass es nicht lange dauern wird.

2. So korrigieren Sie den Cache-Speicher des sudo-Passworts

Wir werden den folgenden Prozess ausführen, um jedes Mal, wenn wir den Befehl sudo verwenden, um das Kennwort anzufordern. Überprüfen Sie das folgende Tutorial, um sicherzustellen, dass Sie ein gutes Passwort haben: Erstellen Sie sichere Passwörter. Gehen wir zunächst mit der folgenden Syntax zum Stammverzeichnis des Systems:

cd /

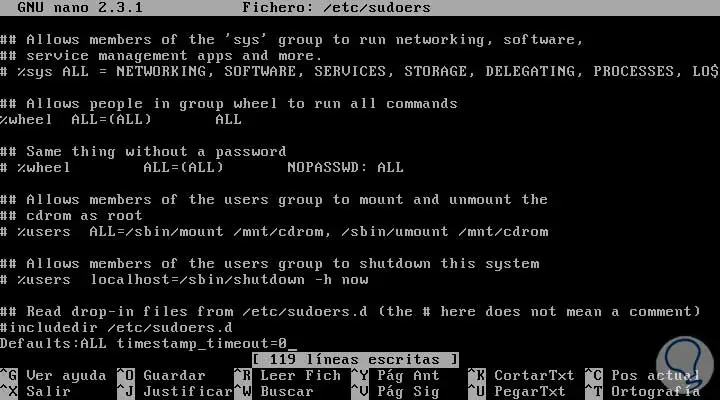

Dort geben wir den folgenden Parameter ein, um die Datei des sudo-Befehls zu bearbeiten:

sudo nano / etc / sudoers

Wenn eine Datei mit Text geöffnet wird, gehen wir mit den Bildlaufpfeilen zum Ende dieser Datei und müssen Folgendes eingeben:

Vorgaben: ALL timestamp_timeout = 0

Mit diesem Wert geben wir sudo an, dass die Zeit zum Zwischenspeichern des Passworts Null (0) sein muss.

Wir speichern die Änderungen mit der Tastenkombination:

+ O Strg + O

Und wir haben den Editor mit der Kombination verlassen:

+ X Strg + X

3. Überprüfen Sie die sudo-Konfiguration

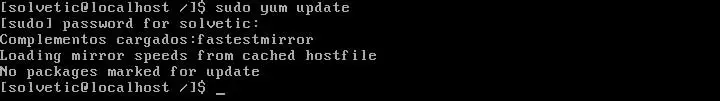

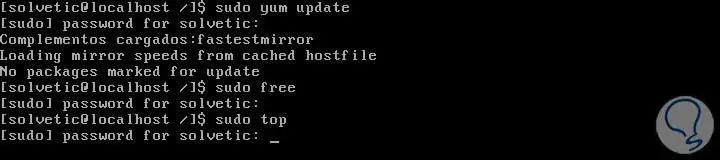

Wir werden überprüfen, ob wir diesen Fehler in sudo effektiv behoben haben. Versuchen wir das System erneut zu aktualisieren:

sudo yum update

Und wir werden sehen, dass Sie uns bitten, das Administratorkennwort einzugeben:

Wenn wir jetzt wieder einen Kaffee trinken gehen und eine andere “neugierige” Person eintrifft und den Befehl eingibt:

sudo frei

Um den freien Arbeitsspeicher oder einen anderen Befehl anzuzeigen, wird Folgendes angezeigt:

Sie müssen das Administratorkennwort eingeben, um diese Informationen anzeigen zu können. Die Person glaubt nicht und versucht, den Befehl zu verwenden:

Sudo oben

Und das Folgende erscheint:

Das gleiche muss das Passwort eingeben. Auf diese Weise haben wir die Sicherheit des Befehls sudo erhöht und verhindert , dass das Administratorkennwort im Cache verbleibt und dass Benutzer Aufgaben ausführen können, die nicht zulässig sind. Ändern Sie einfach die sudoers- Datei und verbessern Sie so das großartige Dienstprogramm von sudo. Wenn Sie das Terminal offen lassen, können Sie ruhig Kaffee trinken. Am ratsamsten ist es jedoch, alle Geräte zu blockieren, wenn Sie unterwegs sind.

Zum Schluss verlassen wir das folgende Tutorial, um unsere virtuelle Konsole zu sichern: Blockieren Sie die Linux-Konsolensitzung mit Vlock . Und wenn Sie Ihr Wissen und Ihre Techniken weiter verbessern möchten, finden Sie hier alle Tutorials zu Linux-Systemen:

Linux-Tutorials