Windows Server 2019 ist die neue Wette von Microsoft für alle großen Unternehmen, die sich entschlossen haben, diesem innovativen und stets zuverlässigen Betriebssystem ihr Vertrauen und ihre Dienste zu schenken. Die neue Version 2019 von Windows Server basiert auf vier Grundpfeilern:

- Hybrid

- Sicherheit

- Anwendungsplattform

- Hyper-Konvergenz-Infrastruktur

Dies garantiert uns ein skalierbares, sicheres und zuverlässiges System, in dem die Verwaltungsoptionen viel breiter sind.

Bei der Verwaltung von Windows Server spielen eine Reihe von Rollen und Diensten eine wichtige Rolle für die Leistung auf Struktur- und Organisationsebene. Eine der wichtigsten Aufgaben sind Active Directory-Domänendienste. Aus diesem Grund übernimmt TechnoWikis diese Aufgabe eine vollständige Analyse der Funktionen dieser Dienste und ihrer Zusammensetzung, wenn sie über umfassende Kenntnisse über alle Auswirkungen auf das System und die Objekte verfügen, aus denen sie bestehen, und die verwaltet werden sollten.

1. Active Directory-Domänendienste in Windows Server 2019

Weitere als AD DS (Active Directory Domain Services) bekannte Methoden wurden eingerichtet, um die am besten geeigneten Methoden zum Speichern von Verzeichnisdaten anzubieten und zu ermöglichen, dass diese Daten Benutzern und Netzwerkadministratoren immer zur Verfügung stehen, nur um zu müssen Aus diesem Grund speichert AD DS Informationen zu Benutzerkonten mit Details wie Namen, Kennwörtern, Telefonnummern usw. und ermöglicht anderen autorisierten Benutzern in der Domäne den Zugriff auf diese Informationen.

Denken Sie daran, dass Active Directory einen strukturierten Datenspeicher verwendet, um die Verzeichnisinformationen logisch und hierarchisch zu organisieren, und dass es sich bei diesen Objekten in der Regel um gemeinsam genutzte Ressourcen wie Server, Volumes, Drucker und Benutzerkonten handelt.

In Windows Server 2019 wurden die Active Directory-Domänendienste eingerichtet, um die Fähigkeit der einzelnen Administratoren zum Schutz von Active Directory-Umgebungen zu verbessern, indem die Migration auf Hybrid- und Cloud-Bereitstellungen ermöglicht wird. Dies ist ein Trend eine ziemlich hohe Kraft, da viele Anwendungen und Dienste in der Cloud gehostet werden.

Die Verbesserungen, die wir in den Domänendiensten in Windows Server 2019 sehen werden, sind:

Einige seiner Vorteile sind:

- Neue Prozesse in MIM, um Administratorrechte anzufordern

- Eine neue Active Directory-Gesamtstrukturrolle, die von MIM generiert wurde

- Neue Sicherheitsgrundsätze (Gruppen)

- Die auslaufenden Links sind in allen Attributen verfügbar, die mit dem verknüpft sind

- Die KDC-Verbesserungen wurden in die Active Directory-Domänencontroller integriert, um die Lebensdauer des Kerberos-Tickets auf den niedrigstmöglichen Lebensdauerwert (TTL) zu beschränken.

- Neue Überwachungsfunktionen zum Erweitern der Ergebnisse von Verwaltungsaufgaben.

- Verfügbarkeit moderner Konfigurationen auf Windows-Geräten auf Organisationsebene

- Roaming- oder Personalisierungsdienste, neue Konfigurationen für die Barrierefreiheit und Verbesserungen bei Anmeldeinformationen

- Zugriff auf den Microsoft Store mit einem Arbeitskonto

- Jetzt können Sie auf die Ressourcen des Unternehmens auf Mobilgeräten zugreifen, die keiner Windows-Unternehmensdomäne hinzugefügt werden können.

- Einmaliges Anmelden in Office 365 und anderen Anwendungen

- Auf BYOD-Geräten ist es zulässig, einem persönlichen Gerät ein Arbeitskonto hinzuzufügen, das entweder eine lokale Domäne oder Azure AD verwendet, und auf diese Weise SSO-Ressourcen zu nutzen

- Unterstützt den “Kiosk” -Modus

Wenn wir diese Methode verwenden, meldet sich der Benutzer mit biometrischen Anmeldeinformationen oder einer PIN, die mit einem Zertifikat oder einem Paar asymmetrischer Schlüssel verknüpft ist, am Gerät an. Auf diese Weise validieren die Identitätsanbieter (IDP) die Benutzer, der sich anmeldet, indem er IDLocker den öffentlichen Schlüssel des Benutzers und damit die Anmeldeinformationen zuweist, wird mithilfe der OTP-Methode (One Time Password) oder eines anderen Benachrichtigungsmechanismus abgerufen.

2. Entwerfen und planen Sie die Active Directory-Domänendienste in Windows Server 2019

Wenn Sie sich für die Implementierung der Active Directory-Domänendienste mit Windows Server 2019 entschieden haben, können Sie auf ein vollständiges zentrales Verwaltungsmodell zugreifen und über die von AD DS generierte SSO-Funktion (Single Sign-On) verfügen.

- Vereinfachen Sie die Verwaltung von Ressourcen und Benutzern

- Erstellen Sie skalierbare, sichere und einfache Verwaltungsinfrastrukturen.

- Verwalten Sie die Netzwerkinfrastruktur, einschließlich Objekten, Microsoft Exchange Server und Umgebungen mit mehreren Domänen.

- Entwurfsphase, in der der Entwurf für die logische Struktur von AD DS erstellt wird

- Implementierungsphase, in der das Implementierungsteam das Design in einer Laborumgebung testet und es dann in der Produktionsumgebung implementiert, um die optimale Leistung der Services und Prozesse nicht zu beeinträchtigen.

- In der Betriebsphase sind wir dafür verantwortlich, den Verzeichnisdienst optimal zu verwalten und zu warten.

- Entwerfen Sie die logische Struktur von Active Directory unter Berücksichtigung der Anzahl der zu verwendenden Gesamtstrukturen, um die erforderlichen Entwürfe für die Domänen, die Infrastruktur des Domain Name System (DNS) und die Organisationseinheiten (OU) zu erstellen.

- Entwerfen Sie die zu verwendende Topologie, die eine logische Darstellung des verfügbaren physischen Netzwerks darstellt

- Definieren Sie die Kapazität des Domänencontrollers, und bestimmen Sie die entsprechende Anzahl von Domänencontrollern für jeden zu verwendenden Standort. Überprüfen Sie, ob diese die Hardwareanforderungen für Windows Server 2019 erfüllen.

- Aktivieren der erweiterten Funktionen von Windows Server 2019 AD DS.

- Vereinfachte Verwaltung von Microsoft Windows-basierten Netzwerken, in denen große Mengen von Objekten enthalten sind

- Möglichkeit, die administrative Kontrolle über Ressourcen zu delegieren

- Eine starke Domainstruktur und reduzierte Administrationskosten

- Reduzierte Auswirkungen auf die Netzwerkbandbreite durch Steigerung der Leistung im gesamten Unternehmen

- Vereinfachte gemeinsame Nutzung von Ressourcen

- Optimale Suchleistung

3. Stellen Sie die Active Directory-Domänendienste in Windows Server 2019 bereit

Nachdem wir im Detail festgelegt haben, wie die Domänendienste des Active Directory verwendet werden sollen, fahren wir mit der Installation fort. Hierzu haben wir verschiedene Alternativen, wobei die Grafik die traditionellste ist.

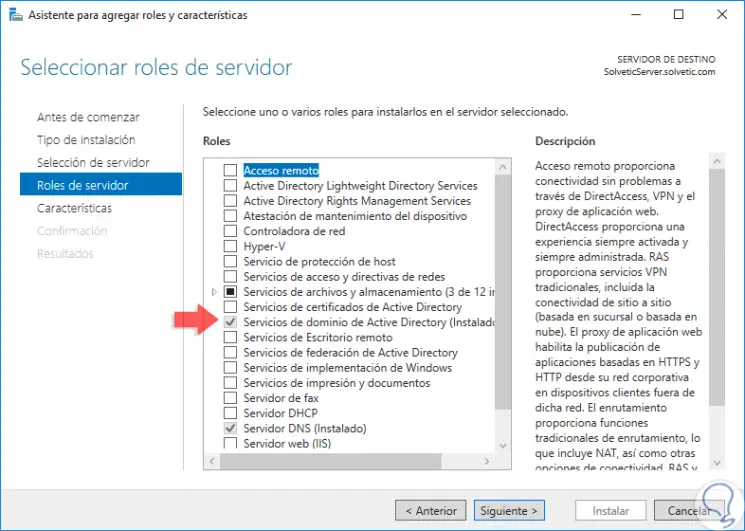

Wechseln Sie dazu zum Server-Manager, und wechseln Sie in der Option “Rollen und Features hinzufügen” zum Abschnitt “Active Directory-Domänendienste”, und befolgen Sie die Schritte des Assistenten zum Konfigurieren der Domäne und der Gesamtstruktur:

Für detailliertere Informationen können wir auf den folgenden Link gehen:

Wir können diesen Prozess auch über Windows PowerShell ausführen. Dazu müssen wir Folgendes ausführen:

Fügen Sie die Rolle hinzu, mit der die AD DS-Serverfunktion und die AD DS- und AD LDS-Serververwaltungstools installiert werden, einschließlich der GUI-basierten Tools wie Active Directory-Benutzer und -Computer sowie der Befehlszeilentools. wir führen folgendes aus:

Install-windowsfeature-name AD-Domain-Services -IncludeManagementTools

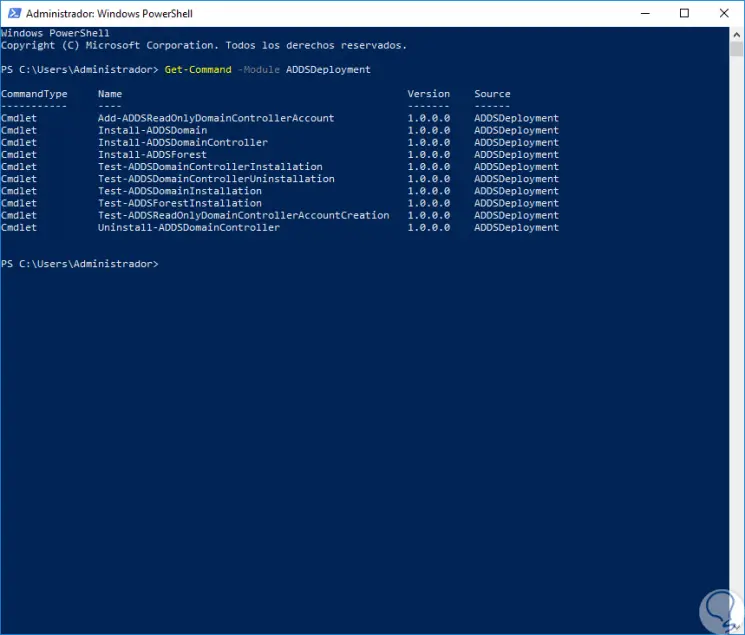

Nun führen wir den folgenden Befehl aus, um die im ADDSDeployment-Modul verfügbaren Cmdlets anzuzeigen:

Get-Command -Module ADDSDeployment

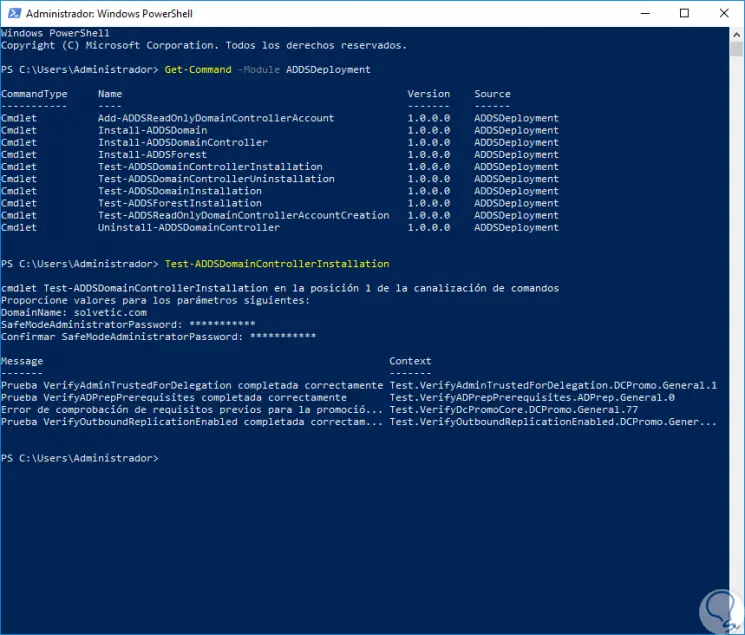

Wenn Sie die Liste der Argumente anzeigen möchten, die für ein bestimmtes Cmdlet angegeben werden können, führen Sie die folgende Syntax aus:

Get-Help <Cmdlet>

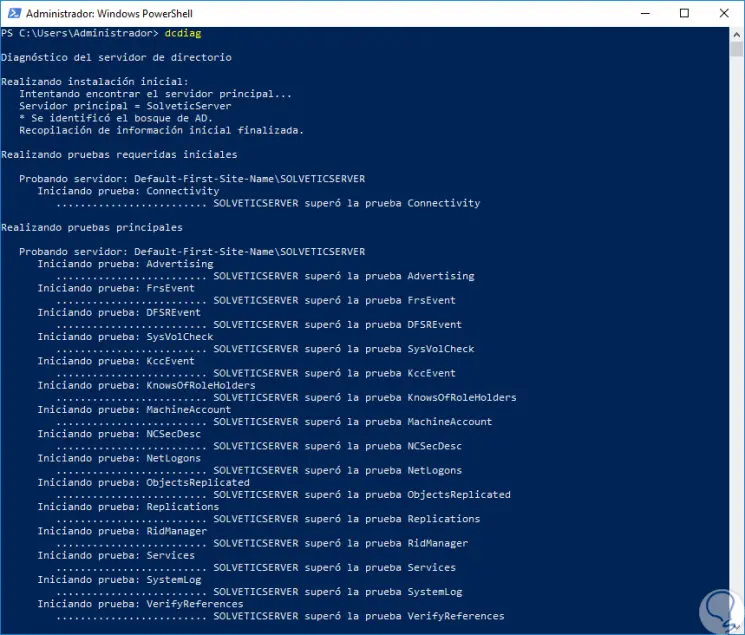

Sobald wir AD DS konfiguriert und installiert haben, können wir eines der Test-Cmdlets (Test) ausführen, um unsere Installation zu überprüfen. Auf globaler Ebene sind dies die Optionen auf der Ebene der Implementierung von AD DS in Windows Server 2019. Unter dem oben genannten Link finden Sie die Möglichkeit, eine neue Gesamtstruktur oder Domäne hinzuzufügen.

4. Active Directory-Domänendienste unter Windows Server 2019

Sobald unsere Active Directory-Dienste als Administratoren in Betrieb sind, müssen wir für deren Sicherheit und volle Leistung sorgen. Hierzu gibt es eine Reihe nützlicher Tipps:

- Reduzieren Sie die Angriffsfläche von Active Directory, da alle Objekte (Benutzer und Computer) anfällig sein können

- Implementieren Sie Verwaltungsmodelle mit Mindestberechtigungen, um die Sicherheit zu erhöhen

- Implementieren Sie sichere administrative Hosts

- Sichern Sie Domänencontroller gegen verschiedene Arten von Angriffen

- Ständige Überwachung des Active Directory auf der Suche nach Alarmen, die dessen Integrität gefährden

- Erstellen Sie neue Überwachungsrichtlinien

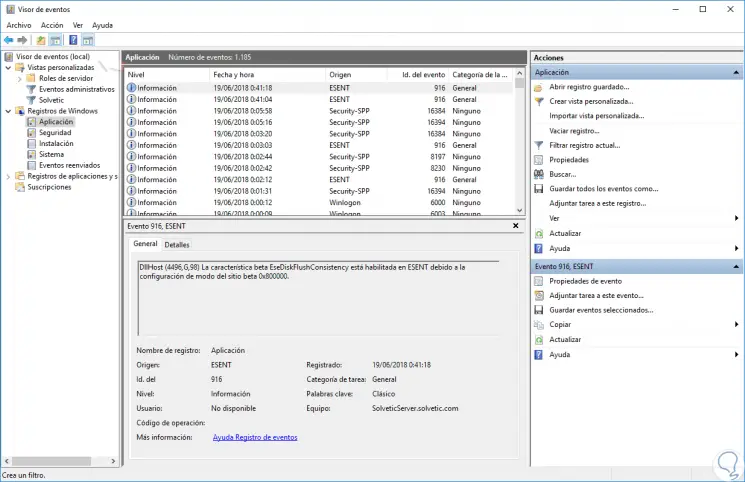

Eine der einfachsten Formen, aber gleichzeitig integrierter, um alles zu sehen, was mit unseren AD DS-Diensten geschieht, ist die Verwendung der “Ereignisanzeige”:

Dort haben wir eine Reihe von Ereignis-IDs, die für die Verwaltung nützlich sind, wie zum Beispiel:

- 4618: Ein überwachtes Sicherheitsereignis ist aufgetreten.

- 4649: Ein Reproduktionsangriff wurde festgestellt. Es kann sich aufgrund eines inkorrekten Konfigurationsfehlers um ein harmloses falsches Positiv handeln

- 4719: Systemüberwachungsrichtlinie geändert.

- 4765: High SID-Verlauf wurde einem Konto hinzugefügt

- 4766: Der Versuch, den SID-Verlauf einem Konto hinzuzufügen, ist fehlgeschlagen.

- 4794: Es wurde versucht, den Wiederherstellungsmodus für Verzeichnisdienste festzulegen.

- 4897: Hochrollentrennung aktiviert

- 4964: Spezielle Gruppen wurden einem neuen Login zugewiesen.

- 5124: Eine Sicherheitskonfiguration wurde im OCSP-Antwortdienst aktualisiert

- 550: Möglicher Denial-of-Service-Angriff (DoS)

- 1102: Der Überwachungsdatensatz wurde gelöscht

- 4621: Administrator hat das System von CrashOnAuditFail halb wiederhergestellt. Benutzer, die keine Administratoren sind

- Jetzt können sie sich einloggen. Es ist möglich, dass einige überprüfbare Aktivitäten nicht aufgezeichnet wurden.

- 4692: Es wurde kein Versuch unternommen, die durchschnittliche Sicherung des Datenschutz-Hauptschlüssels zu erstellen.

- 4693: Die durchschnittliche Wiederherstellung des Datenschutzhauptschlüssels wurde versucht.

- 4706: Für eine Domäne wurde eine neue Vertrauensstellung erstellt.

- 4713: Die Kerberos-Medienrichtlinie wurde geändert.

- 4714: Die Richtlinie zur Wiederherstellung verschlüsselter Daten wurde geändert.

- 4715: Die Überwachungsrichtlinie (SACL) für ein Objekt wurde geändert.

- 4764: Eine Gruppe mit deaktivierter Sicherheit wurde entfernt

- 4764: Der Typ einer Gruppe wurde geändert.

- 4780: Die ACL wurde in Konten eingerichtet, die Mitglieder von Administratorgruppen sind.

Um alle Ereignis-IDs im Detail zu erfahren, können Sie den folgenden offiziellen Microsoft-Link aufrufen. Mit diesen Ereignis-IDs können wir eine Reihe von Verwaltungsaufgaben ausführen, um viele Probleme zu beheben, die mit AD DS verbunden sind, sodass es ordnungsgemäß funktioniert und erwartet wird.

5. Befehle zum Verwalten von AD DS in Windows Server 2019

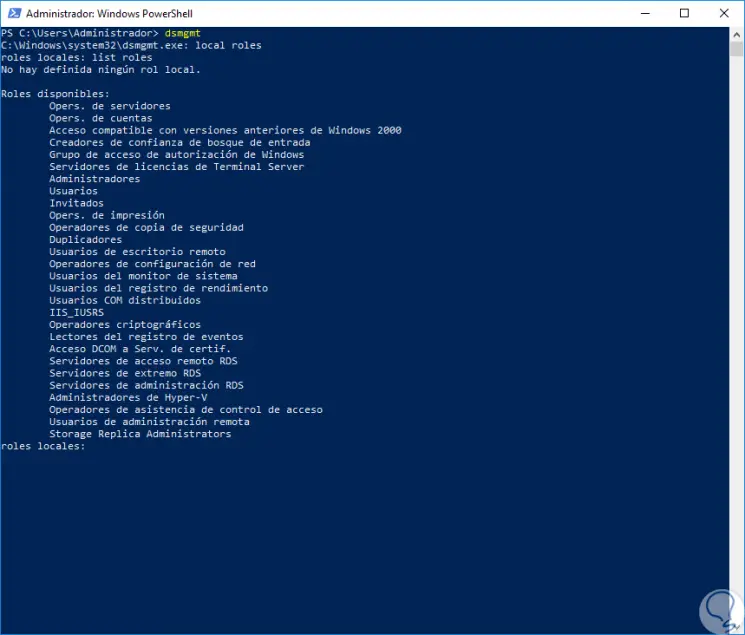

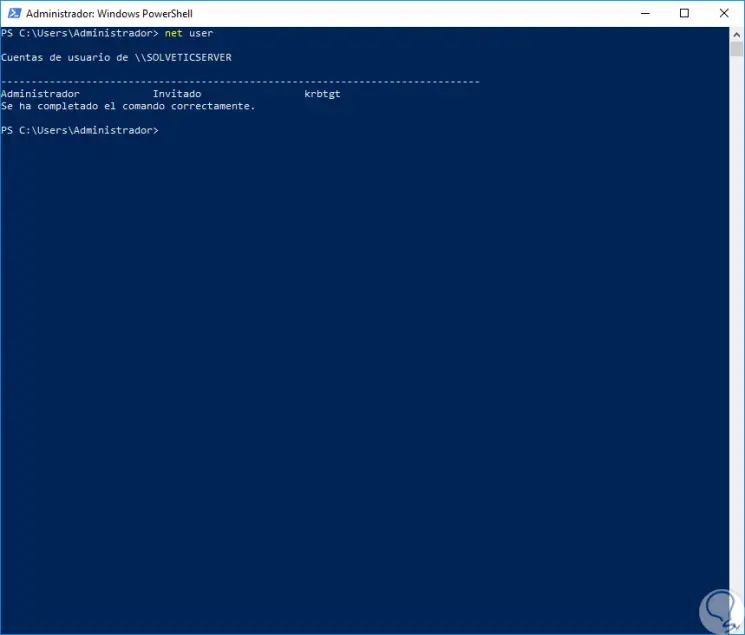

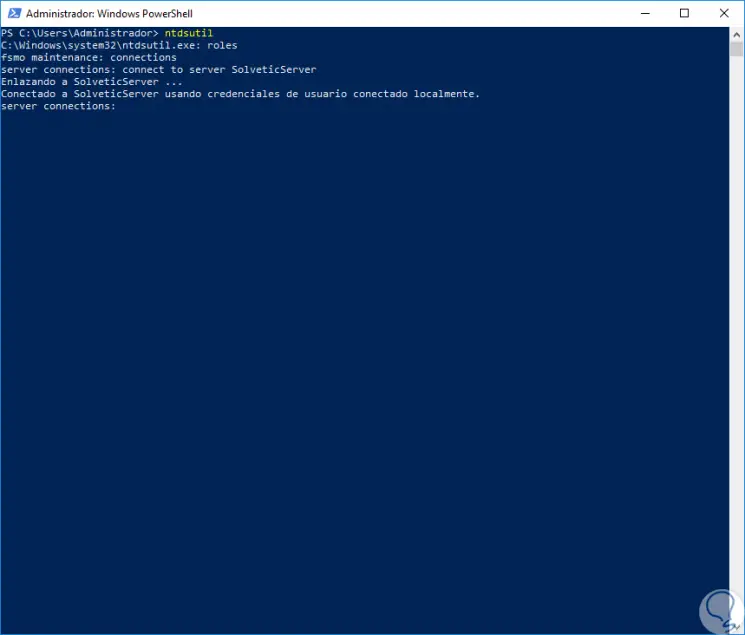

In Windows Server gibt es einige nützliche Befehle, mit denen wir Informationen abrufen und Objekte umfassender verwalten können. Einige davon sind:

- Dsadd Computer: Fügen Sie einen neuen Computer hinzu

- Dsadd contact: Neuen Kontakt hinzufügen

- Dsadd user: Fügt einen neuen Benutzer hinzu

- Dsadd group: Erstellt eine neue Gruppe

- Dsadd ou: Legen Sie eine neue Organisationseinheit an

- Dsget Computer

- Dsget-Benutzer

- Zielgruppe

- Vergiss es

Die Active Directory-Domänendienste sind eine der Basiskomponenten, mit denen Sie die Vorteile von Windows Server voll ausschöpfen und Verwaltungsaufgaben viel vollständiger ausführen können.